Gli exploit PoC per le vulnerabilità nei router della serie Netgear Orbi 750 sono stati pubblicati online.

Netgear Orbi è un popolare sistema mesh per gli utenti domestici, che fornisce una copertura affidabile e un throughput elevato su un massimo di 40 dispositivi connessi contemporaneamente in un’area da 465 a 1160 metri quadrati.

I difetti nel sistema Netgear sono stati scoperti dal team di Cisco Talos e risolti dal produttore il 30 agosto 2022. Cisco incoraggia gli utenti ad aggiornare il firmware all’ultima versione 4.6.14.3 rilasciata il 19 gennaio 2023.

Al momento della presente divulgazione, Cisco non era a conoscenza di alcun sfruttamento attivo delle suddette vulnerabilità. Tuttavia, data la disponibilità dei PoC per il CVE-2022-37337, gli hacker potrebbero cercare di trovare router pubblici mal configurati da sfruttare.

La buona notizia è che questi exploit richiedono l’accesso locale, credenziali di accesso valide o una console di amministrazione pubblica, rendendo lo sfruttamento molto più difficile.

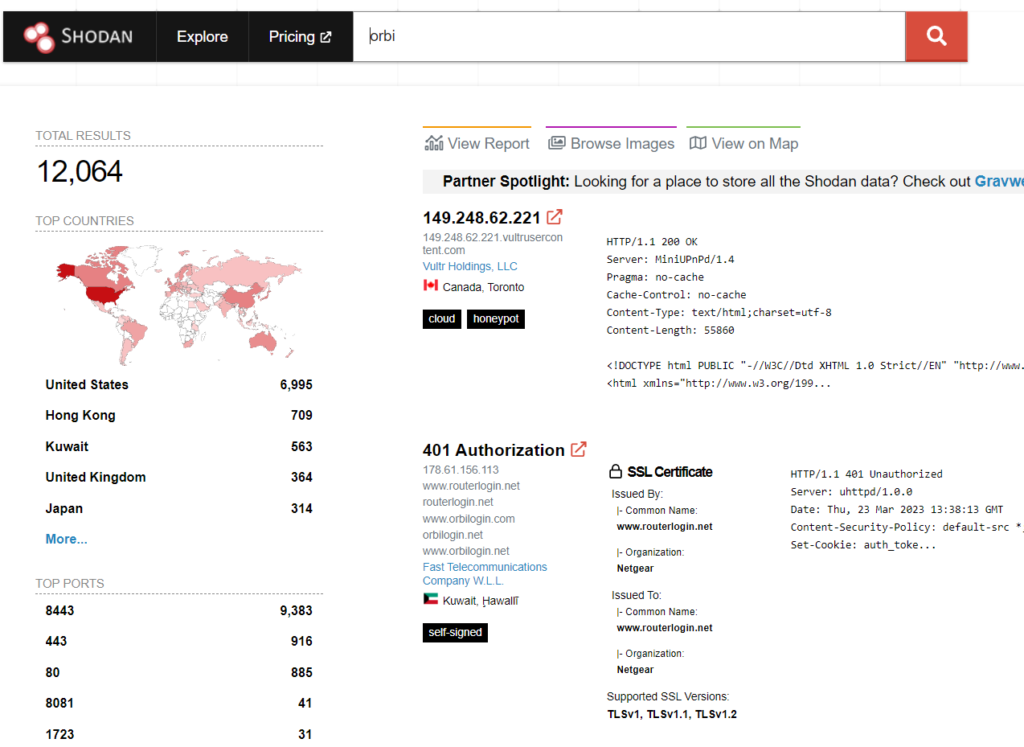

Tuttavia, una ricerca di Shodan ha trovato quasi 10.000 dispositivi Orbi disponibili online, la maggior parte negli Stati Uniti. Se qualcuno utilizza le credenziali di amministratore predefinite, potrebbe essere potenzialmente vulnerabile agli attacchi.

Sebbene Orbi supporti l’installazione automatica degli aggiornamenti, il nuovo firmware non è stato installato automaticamente e i dispositivi rilevati utilizzavano software rilasciato nell’agosto 2022. Pertanto, i proprietari dei dispositivi Netgear Orbi 750 dovrebbero verificare manualmente se dispongono dell’ultima versione e, in caso contrario, aggiornare il firmware il prima possibile.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…