Dopo il caso dei 568 endpoint di un’azienda italiana del settore macchinari industriali, un altro accesso compromesso relativo a una società italiana di ingegneria del software è finito in vendita su un forum underground frequentato da Initial Access Broker e attori ransomware.

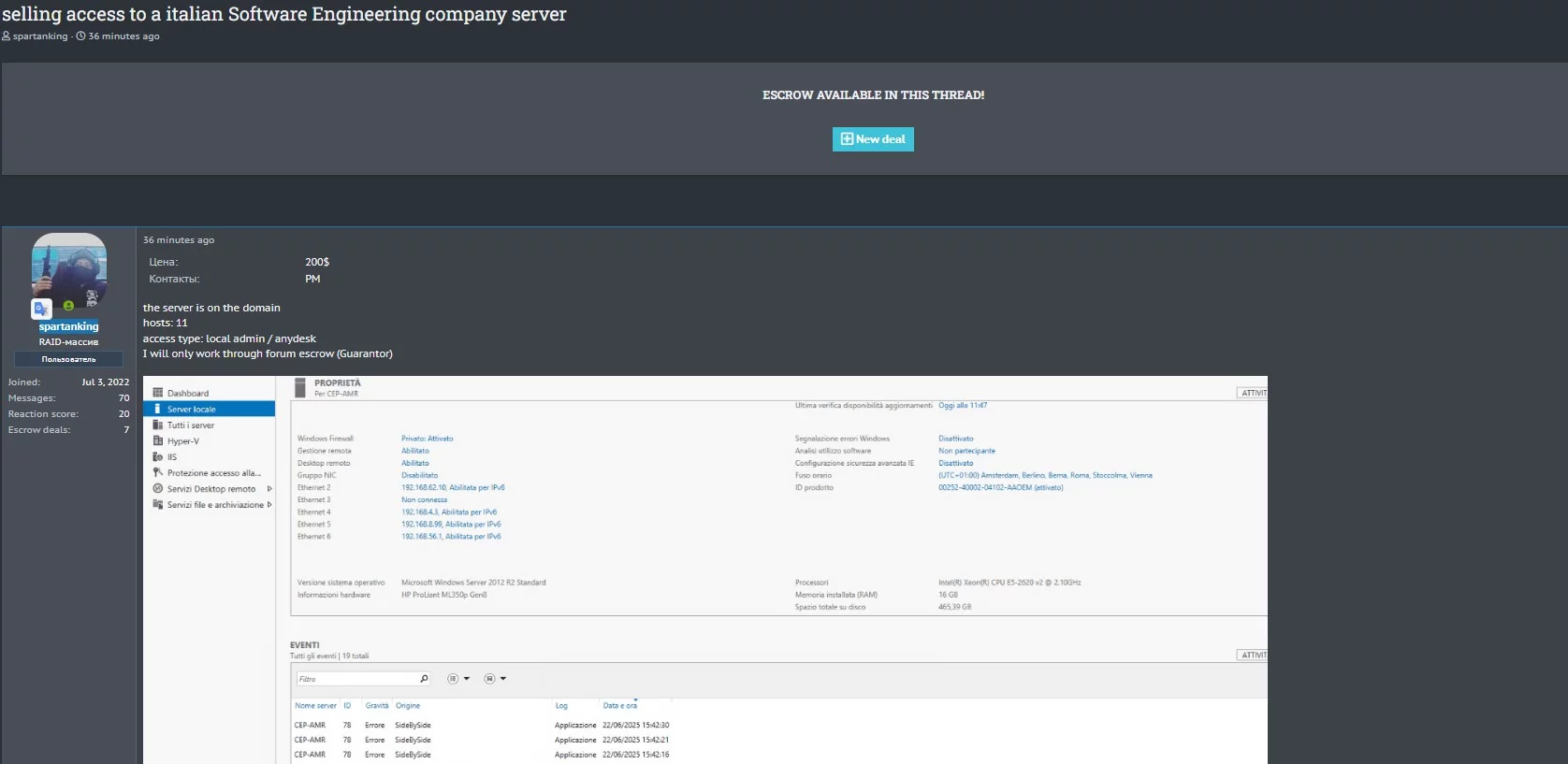

L’inserzione, pubblicata dall’utente spartanking, offre accesso completo a un server con privilegi di amministratore locale e controllo remoto tramite AnyDesk.

L’inserzione riporta chiaramente che il sistema compromesso è collegato a un dominio Active Directory. Secondo quanto dichiarato nel post:

L’accesso consentirebbe quindi privilegi elevati su almeno un server. In uno screenshot, si nota che il sistema compromesso è un Microsoft Windows Server 2012 R2 Standard installato su un HP ProLiant ML350p Gen8, con 16 GB di RAM e 465 GB di spazio disco.

Le immagini a corredo dell’annuncio forniscono numerosi indizi:

Sebbene l’accesso sia messo in vendita a un prezzo relativamente basso (200$), ciò non ne riduce l’impatto potenziale. Gli accessi low cost sono spesso acquistati da:

La continua pubblicazione di accessi aziendali italiani dimostra che il nostro Paese non è affatto immune alle pratiche degli Initial Access Broker. Le PMI tecnologiche, spesso convinte di essere “troppo piccole per essere un target”, risultano invece vulnerabili e appetibili.

Il caso spartanking, con i suoi 7 escrow all’attivo, conferma inoltre che questi venditori stanno costruendo una reputazione duratura e profittevole, segno che il mercato di accessi italiani nel dark web è tutt’altro che marginale.

Che comprendere prima che un Initial Access Broker stia osservando o analizzando una rete aziendale è oggi una delle informazioni più preziose per la difesa preventiva. Questi attori vendono porte d’accesso già aperte, e sapere in anticipo se si è finiti nel loro radar consente di rafforzare i punti deboli, segmentare la rete, aggiornare le policy di accesso e attuare contromisure tempestive. Aspettare che l’accesso venga venduto – e poi magari usato da un gruppo ransomware – significa intervenire quando il danno è già in atto.

Qui entra in gioco la Cyber Threat Intelligence (CTI), che non si limita a osservare il passato, ma analizza pattern, comportamenti, reputazione e movimenti degli attori nelle zone grigie del web. L’intelligence delle minacce consente alle aziende di monitorare marketplace, forum underground, canali Telegram e dark web per rilevare vendite sospette, fughe di dati o credenziali compromesse. In un’epoca in cui le PMI vengono bersagliate con la stessa frequenza delle grandi aziende, la CTI non è un lusso per pochi, ma una necessità per tutti.