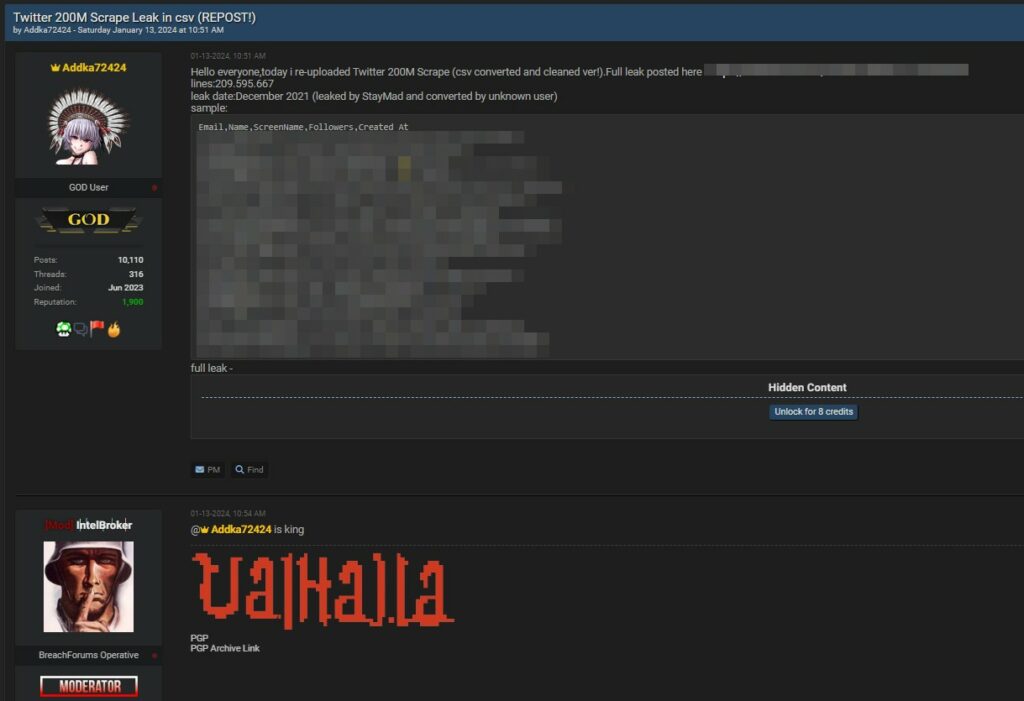

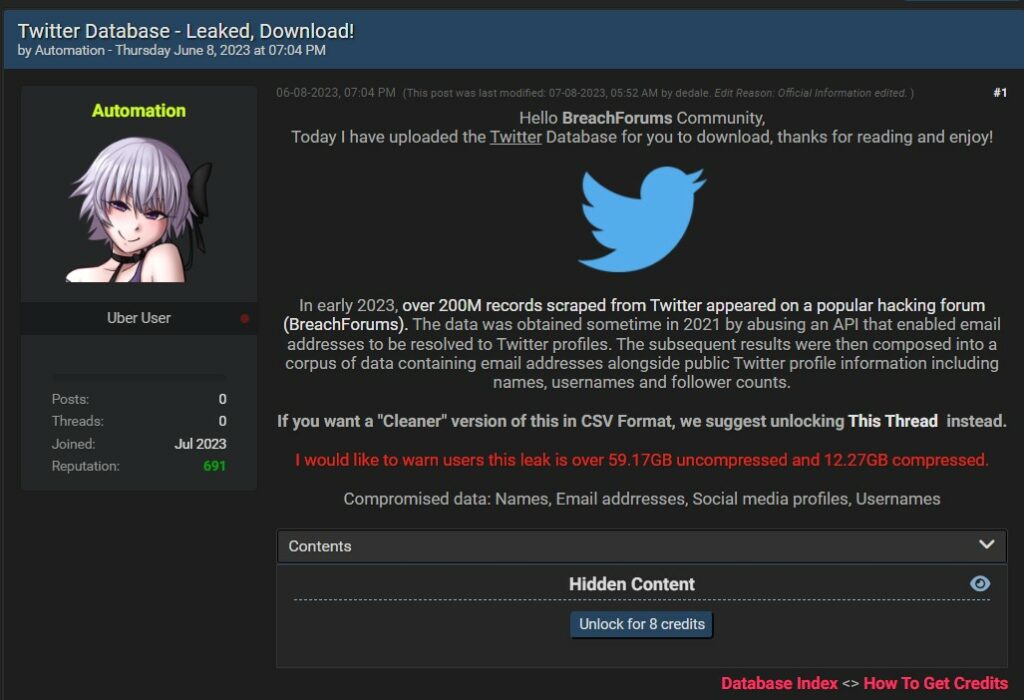

Recentemente, un attore di minacce in un forum clandestino ha pubblicato una raccolta di dati. Il post afferma di aver esposto informazioni relative a 200 milioni di utenti di Twitter.

Questa informazione è stata condivisa sul noto forum underground Breach Forum da un utente che si fa chiamare “Addka72424“. A quanto pare si tratta di un repost di una precedente attività di Web Scraping. IntelBroker è stato il primo a commentare il post riportando che Addka72424 “is king”.

Secondo quanto riportato nel forum, i dati violati includono indirizzi email, nomi, nomi utente, follower e date di creazione degli account. Il post include un esempio di questi dati, mostrando una lista con varie informazioni personali e professionali. Tuttavia, non riporteremo dati sensibili nel testo dell’articolo per proteggere la privacy delle persone coinvolte.

Gli attori di minacce sembrano aver preso di mira un database contenente informazioni sugli utenti di Twitter. Il post menziona che la fuga di dati risale a dicembre 2021 e che è stata caricata da un utente chiamato “StayMad” e convertita e organizzata da un utente sconosciuto. Il file completo può essere scaricato da un link fornito nel forum.

La pubblicazione dei dati di 200 milioni di utenti di Twitter può comportare numerosi pericoli. Gli indirizzi email, ad esempio, possono essere utilizzati per condurre attacchi di phishing su larga scala, sfruttando la fiducia degli utenti per ottenere ulteriori dati sensibili o per diffondere malware. Inoltre, le informazioni personali come nomi e nomi utente possono essere utilizzate per creare profili falsi e credibili, con l’obiettivo di condurre ulteriori attività illecite.

Questi attacchi non solo mettono a rischio la sicurezza personale degli utenti, ma possono anche compromettere la fiducia nella piattaforma stessa. Gli utenti potrebbero essere più riluttanti a condividere informazioni personali e a utilizzare il servizio, portando a una diminuzione dell’attività e potenzialmente a una perdita di entrate per l’azienda.

Come di consueto, lasciamo sempre spazio a una dichiarazione dell’azienda qualora desideri fornirci aggiornamenti sulla questione. Saremmo lieti di pubblicare tali informazioni con un articolo specifico che evidenzi il problema.

RHC Dark Lab monitorerà l’evoluzione della situazione al fine di pubblicare ulteriori notizie sul blog, qualora vi siano aggiornamenti sostanziali. Se ci sono individui con conoscenza dei fatti che desiderano fornire informazioni in modo anonimo, possono utilizzare l’email crittografata del whistleblower.

Questo articolo è stato compilato sulla base di informazioni pubbliche che non sono state ancora verificate dalle rispettive organizzazioni. Aggiorneremo i nostri lettori non appena saranno disponibili ulteriori dettagli.