Quanto volte abbiamo detto che su internet, i sistemi di amministrazione non devono essere esposti? Purtroppo questa cultura non è da tutti, e molti sistemi operativi restano aperti a chiunque voglia violarli in modo completamente in vista, su internet.

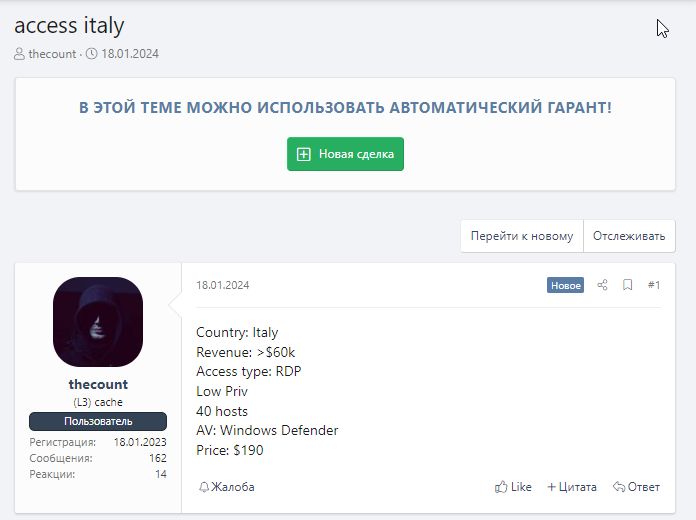

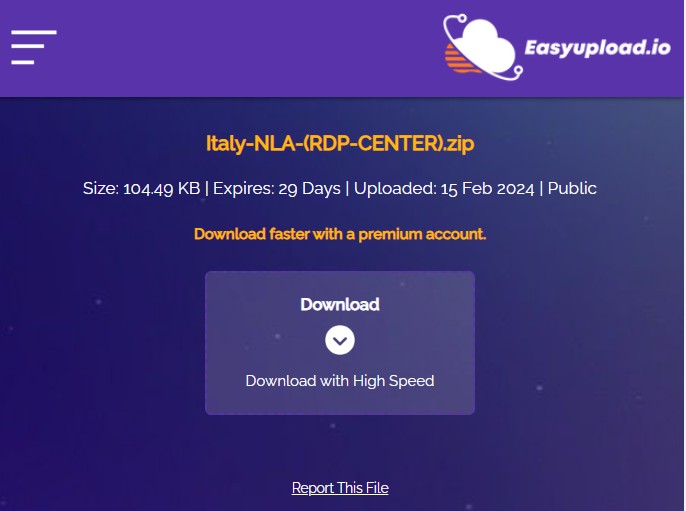

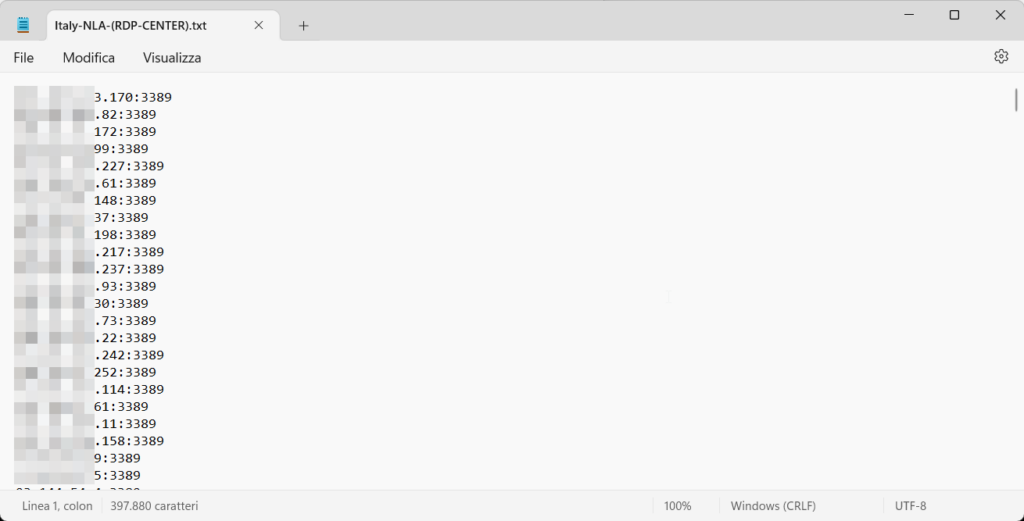

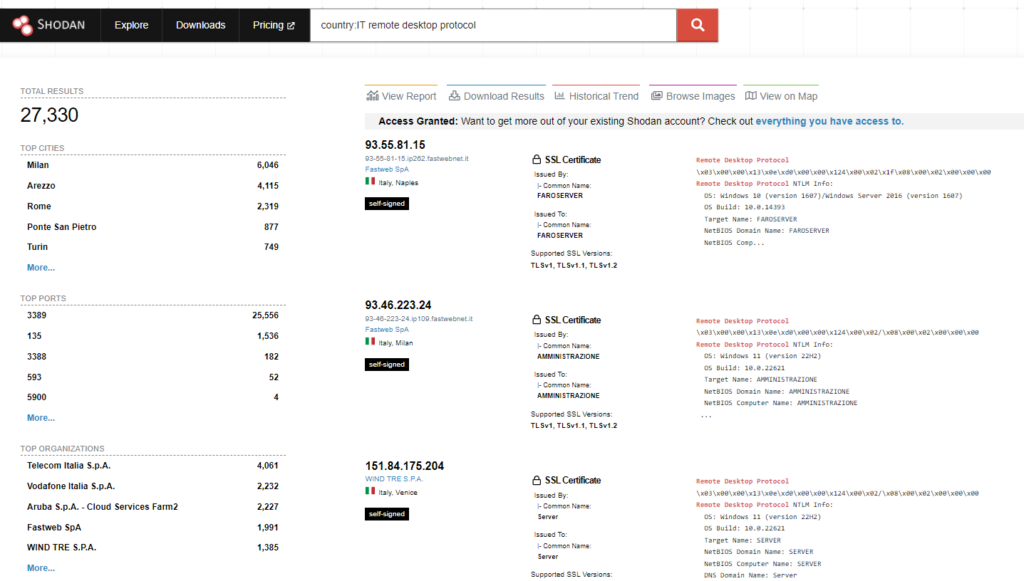

Questa volta, è stato pubblicato un file all’interno di un sistema di file sharing che contiene una collection di 21.000 indirizzi IP che espongono il Remote Desktop Protocol (porta 3389) in Italia. Non che questi facciano notizia (su shodan oggi in Italia ne vengono conteggiati 27.000), ma così ben ordinati e “ciclabili” e scaricabili in un click, non è cosa da poco.

Esporre il Remote Desktop Protocol (RDP) direttamente su Internet senza adeguata protezione è estremamente rischioso per diversi motivi:

Se hai la necessità di utilizzare il Remote Desktop Protocol (RDP) su Internet per accedere ai tuoi sistemi remoti, è fondamentale adottare misure di sicurezza robuste per proteggere gli endpoint e prevenire accessi non autorizzati. Ecco alcune strategie avanzate da considerare:

Implementando queste strategie avanzate, puoi utilizzare RDP su Internet in modo sicuro e proteggere i tuoi sistemi remoti da minacce informatiche e accessi non autorizzati. Ricorda sempre di mantenere la sicurezza come priorità assoluta e di adottare le migliori pratiche per proteggere i tuoi dati e la tua infrastruttura da potenziali rischi.

Roberto Beneduci, CEO di Coretech da dei consigli su come comprendere se la vostra macchina è sotto attacco e su come proteggerla al meglio. “2 consigli pratici a chi ha un RDP aperto. Il primo è quello di andare su Windows nel registro Eventi Security e verificare se trova tanti eventi con icona del lucchetto corrispondenti all’ ID Evento numero 4625. Se riscontrate molti di questi messaggi significa che stanno tentando di fare un brute force al vostro server. L’errore infatti indica che l’autenticazione non è riuscita. E’ questione di tempo e potreste trovarvi la sorpresa presto Il secondo consiglio, più pratico se non potete fare connessione RDP via VPN come suggerito nell’articolo è quello di valutare soluzioni come Tsplus che rende disponibile RDP over HTTPS con autenticazione a due fattori, ad un costo decisamente abbordabile per tutti.”