Cloudflare ha preparato il suo rapporto sulla sicurezza delle applicazioni 2024 (che copre il periodo da maggio 2023 a marzo 2024). Secondo i ricercatori, gli aggressori iniziano quasi immediatamente a utilizzare gli exploit proof-of-concept disponibili in attacchi reali. A volte gli attacchi iniziano appena 22 minuti dopo che gli exploit sono stati resi pubblici.

Cloudflare, che attualmente elabora una media di 57 milioni di richieste HTTP al secondo, continua a vedere una maggiore attività di scansione per i CVE esposti. In genere, la scansione è seguita dall’inserimento di comandi e dai tentativi di sfruttare i PoC disponibili.

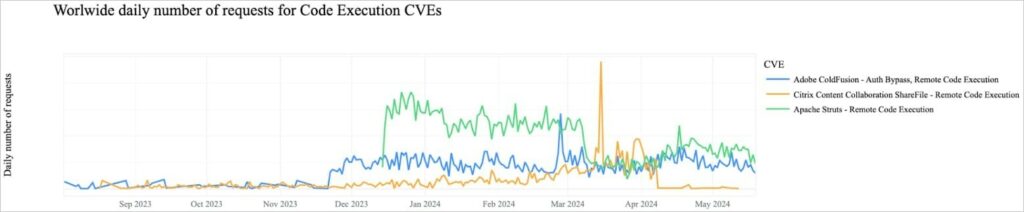

Nel periodo in esame sono state attaccate più spesso le seguenti vulnerabilità: CVE-2023-50164 e CVE-2022-33891 nei prodotti Apache, CVE-2023-29298, CVE-2023-38203 e CVE-2023-26360 in Coldfusion, così come nonché CVE-2023 -35082 su MobileIron.

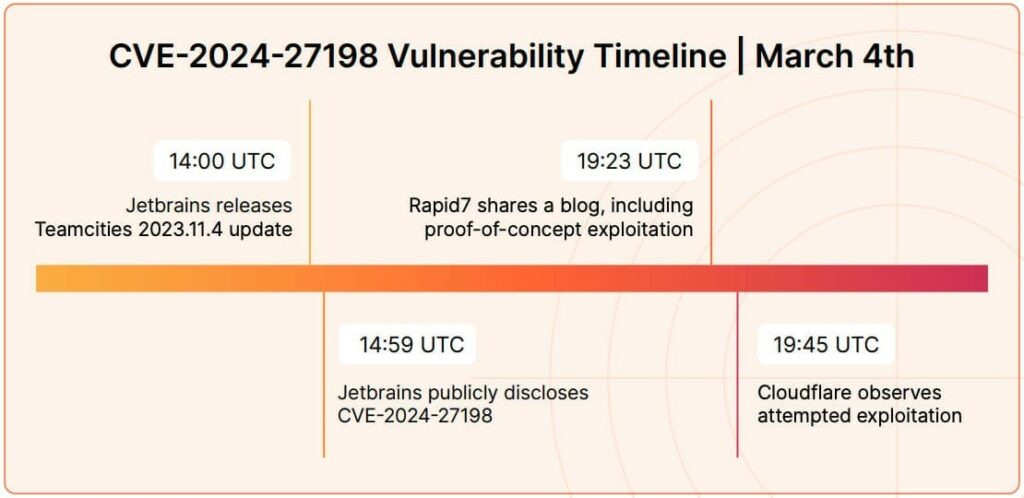

Un ottimo esempio del crescente tasso di exploit è CVE-2024-27198, un problema di bypass dell’autenticazione in JetBrains TeamCity. Cloudflare riferisce di aver osservato un utente malintenzionato utilizzare un exploit PoC appena 22 minuti dopo la sua pubblicazione, lasciando ai difensori poche possibilità di installare patch.

Secondo gli esperti, l’unico modo per combattere questo tasso di attacchi è utilizzare l’intelligenza artificiale per sviluppare rapidamente regole di rilevamento efficaci.

“La velocità con cui vengono sfruttati i CVE esposti spesso supera la velocità con cui le persone possono creare regole WAF o creare e distribuire patch per mitigare gli attacchi”, spiega Cloudflare. “Ciò vale anche per il nostro team interno di analisi della sicurezza, che mantiene una serie di regole WAF gestite. Alla fine, abbiamo combinato le firme scritte dall’uomo con un approccio di apprendimento automatico per raggiungere l’equilibrio ottimale tra bassi tassi di falsi positivi e reattività”.

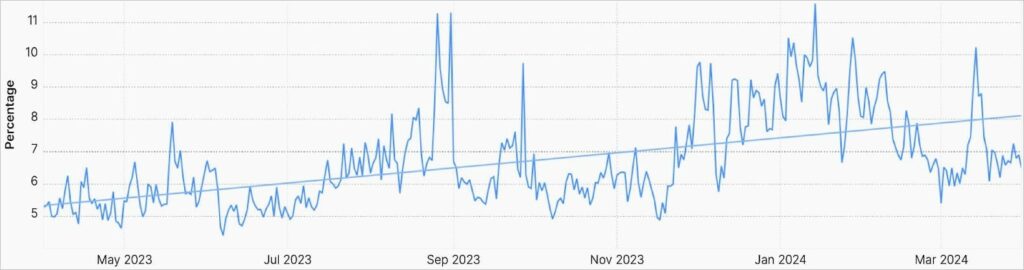

Un altro dato interessante tratto dal rapporto Cloudflare: il 6,8% del traffico Internet totale giornaliero è costituito da attacchi DDoS mirati a bloccare applicazioni e servizi online. Poiché nel periodo precedente (nel 2022-2023) questa cifra era del 6%, ciò indica un aumento del volume totale del traffico DDoS.

Allo stesso tempo, Cloudflare rileva che durante attacchi di grandi dimensioni, il traffico dannoso può rappresentare fino al 12% di tutto il traffico HTTP.

“Guardando solo alle richieste HTTP, Cloudflare ha bloccato una media di 209 miliardi di minacce informatiche ogni giorno nel primo trimestre del 2024 (+86,6% su base annua), un aumento significativo su base annua – afferma il rapporto”.