“Le erbacce devono essere estirpate dalla radice altrimenti non faranno altro che rispuntare da un’altra parte“, questo è il cybercrime.

La prima metà del 2024 ha visto un costante aumento dell’attività dei gruppi di estorsione, nonostante gli sforzi significativi delle forze dell’ordine per reprimerli.

Secondo Unit 42, il numero di nuovi post di compromissione dei dati ha raggiunto 1.762, ovvero una media di 294 post al mese. Questo dato conferma che il livello di minaccia dei ransomware rimane elevato, nonostante le operazioni riuscite che non producono specifiche pubblicazioni

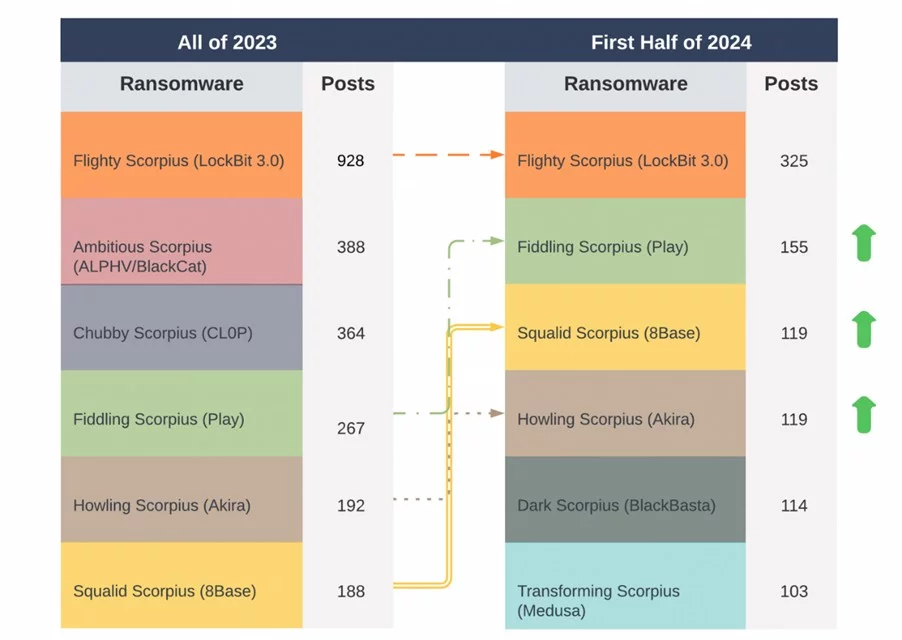

Si distinguono in particolare 6 gruppi, che rappresentano oltre la metà di tutti gli incidenti registrati. Sebbene gruppi BlackCat e LockBit abbiano ridotto la loro attività a causa dell’intervento delle forze dell’ordine, nuovi autori di minacce hanno preso il loro posto.

Tra questi spiccano RansomHub e DragonForce.

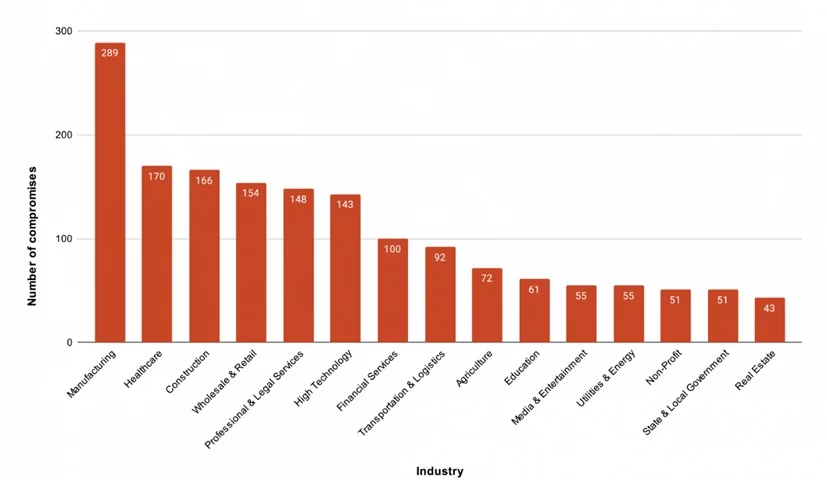

I settori più colpiti dagli attacchi sono stati il manifatturiero, la sanità e l’edilizia. Il settore manifatturiero è risultato essere il più vulnerabile, con il 16,4% di tutti gli attacchi, confermando l’importanza del settore per il ransomware.

Anche il settore sanitario, pur essendo altamente suscettibile alle interruzioni, ha subito attacchi significativi, con il 9,6% di tutti gli incidenti segnalati. Al terzo posto si colloca invece il settore edile con il 9,4%

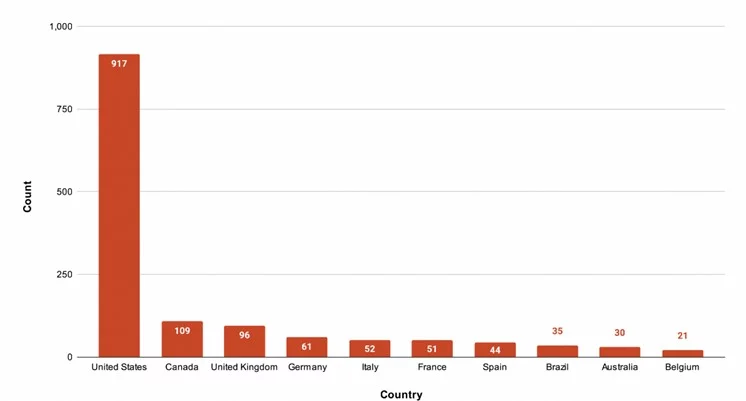

Gli Stati Uniti si sono rivelati il Paese con il maggior numero di vittime di ransomware: il 52% di tutti gli incidenti. Tra i primi dieci paesi più colpiti figurano anche Canada, Regno Unito, Germania, Italia, Francia, Spagna, Brasile, Australia e Belgio.

Gli analisti sottolineano che il motivo principale dell’aumento dell’attività ransomware nel 2024 è stato il rapido sfruttamento delle vulnerabilità recentemente identificate.

I criminali informatici sfruttano attivamente le opportunità per infiltrarsi nelle reti delle vittime, aumentare i privilegi e spostarsi lateralmente all’interno dei sistemi compromessi.

Nella prima metà del 2024 le forze dell’ordine hanno condotto con successo una serie di operazioni che hanno portato all’arresto di figure chiave e al sequestro delle infrastrutture di alcuni dei gruppi più noti. Tuttavia, nonostante questi sforzi, le minacce continuano ad evolversi.

Nuove fazioni stanno riempiendo il vuoto creato dalla chiusura dei player più anziani, evidenziando la necessità di un monitoraggio e un aggiornamento continui delle misure di difesa.