I ricercatori hanno scoperto che più di 60.000 NAS D-Link che hanno terminato il supporto sono suscettibili al command injection. Sebbene esista già un exploit disponibile pubblicamente per questo problema, gli sviluppatori D-Link non hanno intenzione di rilasciare patch.

La vulnerabilità critica è il CVE-2024-10914 (punteggio CVSS 9.2) ed è associata al comando cgi_user_add in cui il parametro name non è adeguatamente ripulito. Di conseguenza, un utente malintenzionato non autorizzato potrebbe sfruttare il problema per inserire comandi shell arbitrari inviando ai dispositivi richieste HTTP GET appositamente predisposte.

L’errore riguarda diversi modelli NAS D-Link:

Il ricercatore di sicurezza Netsecfish che ha scoperto questa vulnerabilità scrive che per sfruttarla è necessario “inviare una richiesta HTTP GET modificata al dispositivo NAS con un input dannoso nel parametro name. Questa richiesta curl genera un URL che esegue il comando cgi_user_add con il parametro name, che include il comando shell incorporato”, spiega lo specialista.

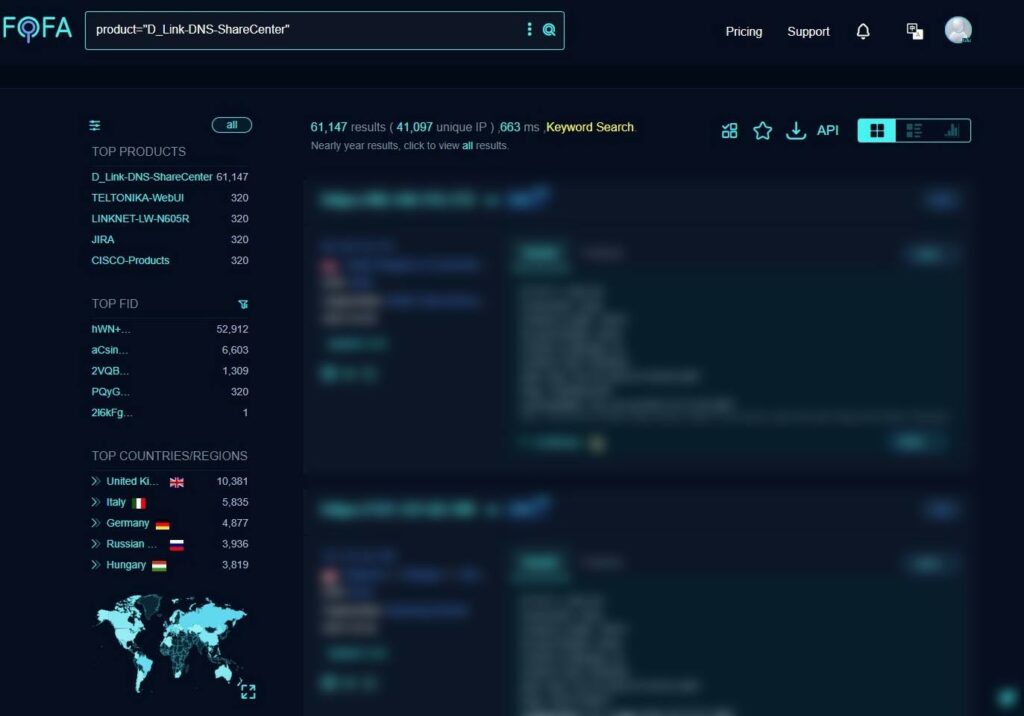

Secondo Netsecfish, la piattaforma FOFA ha identificato 61.147 hit e 41.097 indirizzi IP univoci associati ai dispositivi D-Link vulnerabili a CVE-2024-10914.

I rappresentanti di D-Link hanno già pubblicato un bollettino di sicurezza dedicato a CVE-2024-10914, in cui hanno confermato la presenza del problema. Tuttavia, non è necessario attendere le patch, poiché il supporto per i dispositivi vulnerabili è già stato interrotto e il produttore consiglia ai proprietari di NAS semplicemente di smettere di utilizzare prodotti vulnerabili o almeno di isolarli da Internet.

Vale la pena notare che nella primavera di quest’anno D-Link non ha risolto le vulnerabilità CVE-2024-3272 e CVE-2024-3273, che interessavano più di 90.000 NAS obsoleti. Poi i dispositivi hanno iniziato ad essere attaccati già pochi giorni dopo la divulgazione delle informazioni sul bug.