Se c’è un nome che nel 2025 continua a campeggiare con crescente insistenza nei report di incident response, nei feed di threat intelligence e nei blog degli analisti di cybersicurezza, è quello del gruppo Akira. Questo collettivo criminale, nato apparentemente dal nulla nel 2023, ha saputo in poco più di un anno scalare la gerarchia del ransomware-as-a-service (RaaS), costruendo un’infrastruttura solida, sofisticata e altamente redditizia.

Secondo quanto emerso dall’ultima intelligence card pubblicata da Recorded Future, Akira non è solo uno dei tanti nomi della galassia ransomware: è oggi uno degli attori più attivi, persistenti e pericolosi in circolazione. E dietro al nome – che evoca anime e distopie futuristiche – si cela una realtà ben più concreta: attacchi su larga scala, vittime illustri, una capacità adattiva degna di un APT e, soprattutto, una strategia operativa letale.

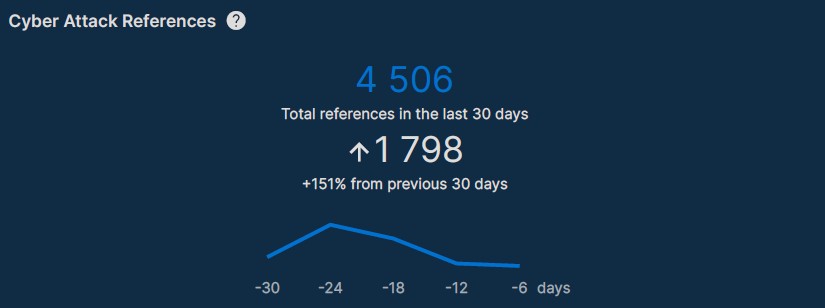

Partiamo dai numeri, perché i numeri non mentono: negli ultimi 30 giorni sono stati registrati 4.506 riferimenti a cyber attacchi correlati al gruppo Akira. Un balzo del +151% rispetto al mese precedente.

Questi dati non solo testimoniano una crescita allarmante, ma raccontano una tendenza: Akira sta diventando il nuovo volto dell’estorsione digitale, sfruttando strumenti moderni e metodologie raffinate, spesso in sinergia con partner affiliati nel dark web.

Le analisi condotte su larga scala rivelano che il gruppo Akira presenta forti similitudini a livello di codice con il defunto gruppo Conti, noto collettivo filo-russo smantellato nel 2022 dopo una massiccia fuga di dati interni. Gli sviluppatori di Akira, identificati anche con l’alias Storm-1567, sembrano aver ripreso parte del codice sorgente di Conti, adattandolo a nuove esigenze e, soprattutto, integrandolo in una catena di attacco compatibile sia con Windows che con ambienti Linux/ESXi.

La prima variante Windows è stata individuata nel marzo 2023, seguita da una versione per sistemi Linux nel luglio dello stesso anno, con target espliciti verso server VMware ESXi, tipici degli ambienti aziendali virtualizzati.

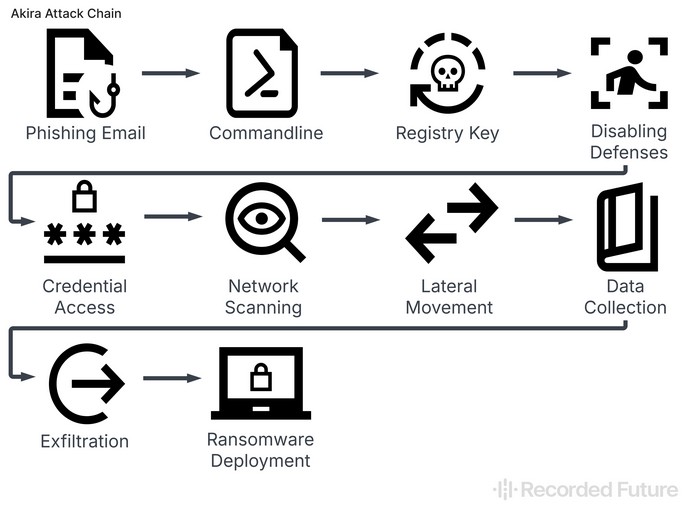

Ogni attacco Akira si articola in una sequenza operativa meticolosa, ben rappresentata nello schema seguente tratto dall’analisi Recorded Future:

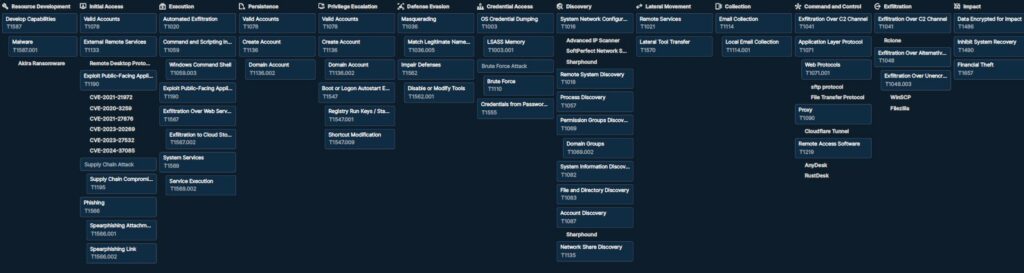

La completezza tecnica dell’approccio di Akira è impressionante, come evidenziato nella mappa MITRE ATT&CK fornita da Recorded Future:

Tra i punti salienti:

Tra le vittime documentate troviamo aziende del calibro di Nissan Motor, Panasonic, Hitachi Vantara, ma anche istituti scolastici come l’Edmonds School District e società nel settore legale e bancario. Nessuno è immune. Dalla PMI al colosso internazionale, l’unico denominatore comune è la vulnerabilità.

Akira dimostra di non discriminare per geografia o dimensioni, ma solo per potenziale di ricatto: più dati sensibili ha, più alto sarà il riscatto.

L’operatività di Akira rappresenta la quintessenza del ransomware moderno: flessibile, modulare, basato su affiliate e infrastrutture dark web, capace di colpire con precisione chirurgica. Non si tratta più di un “evento malevolo” isolato, ma di una vera e propria industria criminale, con tanto di helpdesk, politiche di prezzo, SLAs di pagamento e persino “sconti” per chi collabora.

Akira è il risultato di una perfetta alchimia criminale: codice solido, distribuzione capillare, obiettivi chiari. E come ogni virus ben costruito, si adatta, apprende, persiste.

L’unico antidoto? Essere un passo avanti. E per farlo, bisogna smettere di pensare come vittime e iniziare a ragionare come bersagli mobili consapevoli.