È stato scoperto un nuovo toolkit AlienFox che consente agli aggressori di cercare server configurati in modo errato rubando credenziali dai servizi cloud.

Gli esperti di SentinelLabs scrivono che il toolkit è distribuito tramite Telegram ed è progettato per attaccare host configurati in modo errato in servizi popolari, comprese piattaforme di hosting online come Laravel, Drupal, Joomla, Magento, Opencart, Prestashop e WordPress.

Gli analisti hanno già identificato tre versioni di AlienFox e avvertono che l’autore sta attivamente sviluppando il suo malware.

AlienFox è un toolkit modulare che include vari strumenti personalizzati e utilità open source modificate create da vari autori.

Gli hacker utilizzano AlienFox per creare elenchi di endpoint cloud configurati in modo errato (ad esempio, per questo vengono utilizzate le piattaforme LeakIX e SecurityTrails).

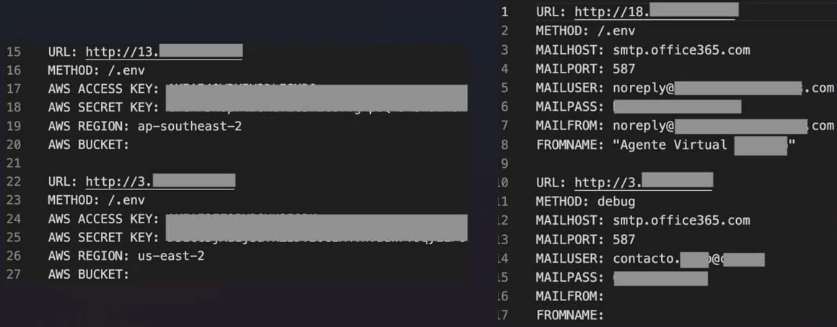

AlienFox utilizza quindi script di estrazione dei dati e cerca nei server configurati in modo errato i file di configurazione sensibili comunemente utilizzati per archiviare i segreti, comprese le chiavi API, le credenziali e i token di autenticazione.

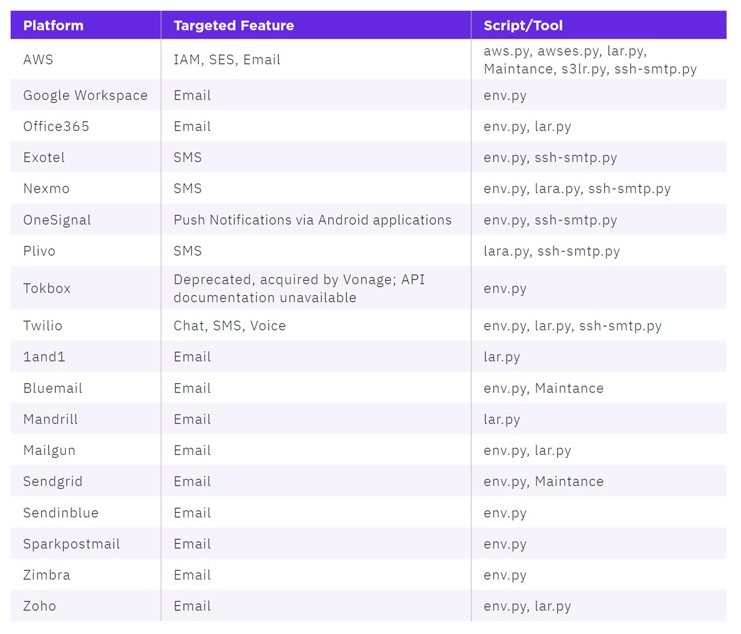

Il malware è principalmente interessato alle password delle piattaforme di cloud mail, tra cui 1and1, AWS, Bluemail, Exotel, Google Workspace, Mailgun, Mandrill, Nexmo, Office365, OneSignal, Plivo, Sendgrid, Sendinblue, Sparkpostmail, Tokbox, Twilio, Zimbra e Zoho.

Il toolkit include anche script separati per correggere il sistema ed elevare i privilegi sui server vulnerabili.

SentinelLabs scrive che la prima versione trovata era AlienFox v2, che si concentra sulle configurazioni errate del server Web e sull’estrazione di file.

Il malware cerca quindi le credenziali nei file tentando di connettersi tramite SSH utilizzando la libreria Paramiko Python. AlienFox v2 contiene anche lo script awses.py, che automatizza l’invio e la ricezione di messaggi AWS SES (Simple Email Services), e un exploit per la vulnerabilità CVE-2022-31279 nel Laravel PHP Framework.

AlienFox v3 implementa l’estrazione automatica di chiavi dagli ambienti Laravel e i dati rubati contengono tag che indicano il metodo di raccolta dei dati utilizzato. Inoltre, la terza versione del toolkit ha migliorato le prestazioni, con variabili di inizializzazione, classi Python con funzioni modulari e threading dei processi.

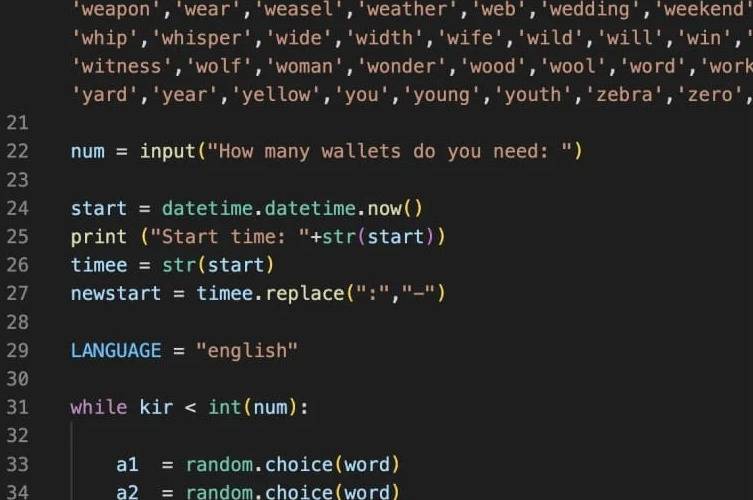

La versione più recente di AlienFox è la quarta, con una migliore organizzazione del codice e degli script, nonché un ambito ampliato. In particolare, AlienFox v4 prende di mira WordPress, Joomla, Drupal, Prestashop, Magento e Opencart e viene fornito con un cracker automatico per portafogli di criptovaluta Bitcoin ed Ethereum, ed aiuta a aumentare i privilegi e impostare campagne di spam automatizzate attraverso account compromessi.

“È una tendenza molto preoccupante che gli aggressori dietro AlienFox stiano adattando il loro strumento per essere efficace contro più obiettivi, in particolare quelli ampiamente utilizzati nelle aziende”, sottolineano i ricercatori.