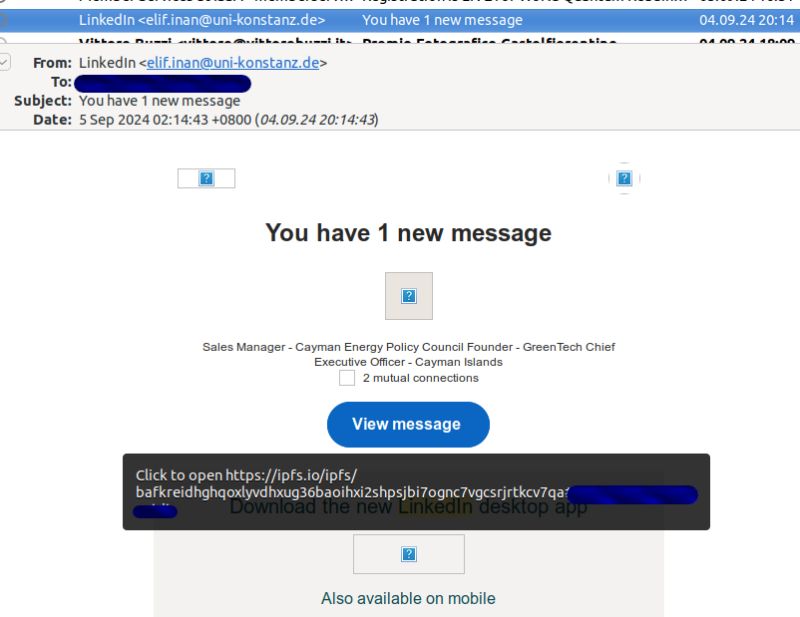

E’ stata segnalata da Alessandro Bottonelli la ricezione di email di spam che sembrano provenire da LinkedIn. Queste email, benché apparentemente legittime, presentano caratteristiche sospette che lasciano pensare siano tentativi di phishing.

Il consiglio per tutti gli utenti è di non cliccare su nessun link contenuto in tali email e di condividere questo avviso, in particolare per sensibilizzare gli utenti meno esperti, spesso più vulnerabili a tali truffe online.

Lato nostro possiamo solo ricordare cosa occorre fare quando ci si trova di fronte ad una email di dubbia provenienza e ricordarvi di aumentare l’attenzione.

Seguendo queste raccomandazioni, puoi ridurre notevolmente il rischio di cadere vittima di un attacco di phishing.