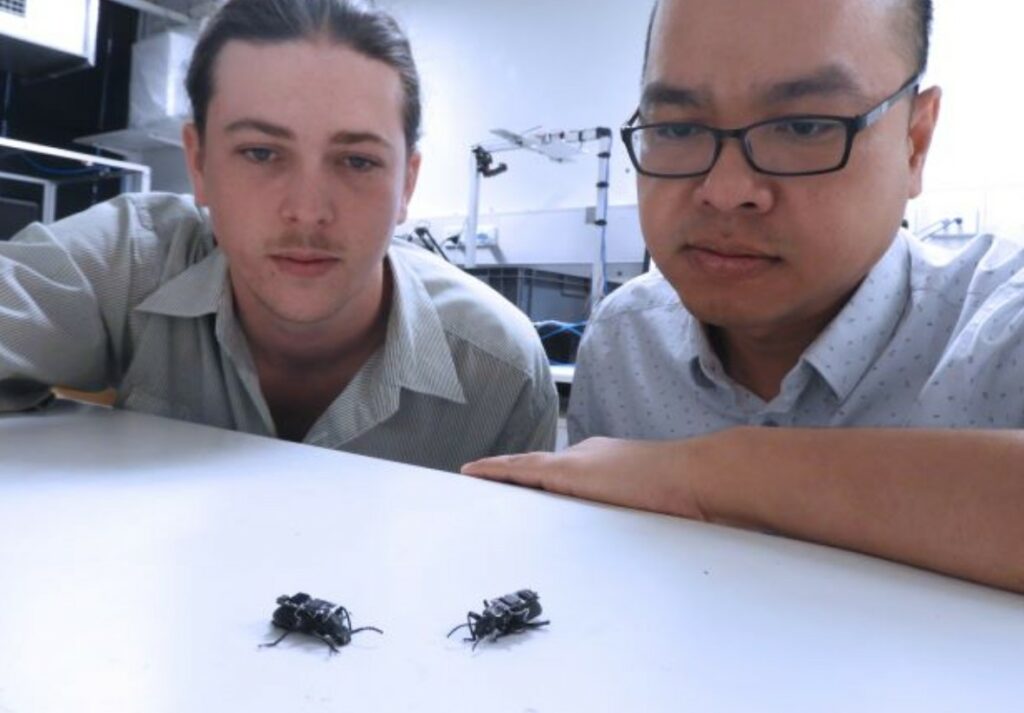

Gli scienziati dell’Università del Queensland hanno presentato un’invenzione insolita che può accelerare significativamente le operazioni di ricerca e soccorso. Hanno trasformato i comuni coleotteri (Zophobas morio) in veri e propri insetti cibernetici, dotandoli di microchip miniaturizzati e di un sistema di controllo remoto.

Questi “super soccorritori” sono dotati di zaini rimovibili dotati di componenti elettronici che permettono di indirizzare gli insetti nella giusta direzione. Il controllo avviene tramite joystick simili a quelli utilizzati nei videogiochi. Grazie a questo, è possibile controllare con precisione i movimenti dei coleotteri senza danneggiarli o comprometterne la durata di vita.

L’idea di utilizzare gli insetti in compiti complessi come la rimozione di detriti da edifici crollati o da miniere non è nata per caso. Secondo il responsabile del progetto, il Dott. Tang Vo-Doan, i coleotteri possiedono già di per sé straordinarie capacità naturali. Si muovono agilmente su superfici complesse, si insinuano nelle fessure più strette e si arrampicano con sicurezza su superfici verticali, laddove le attrezzature tradizionali e persino i robot in miniatura sono impotenti.

Gli zaini sono costruiti utilizzando elettrodi che inviano segnali alle antenne del coleottero o alle sue elitre, le placche protettive rigide che ricoprono le sue ali. In questo modo, il team riesce a far muovere gli insetti nella giusta direzione. Sono già stati condotti test con successo: i coleotteri si muovono con sicurezza sia orizzontalmente che verticalmente verso l’alto e sono persino in grado di sollevare un carico aggiuntivo pari al loro peso.

Sebbene alcuni test siano attualmente in corso utilizzando una fonte di alimentazione esterna, gli sviluppatori stanno già preparando prototipi migliorati con batterie compatte e telecamere miniaturizzate. Ciò consentirà non solo di monitorare i movimenti dell’insetto, ma anche di ricevere immagini in tempo reale dalla scena, fondamentale per le operazioni di soccorso.

Il team prevede di testare la nuova tecnologia in situazioni di emergenza reali nei prossimi cinque anni. Se il progetto supererà con successo le fasi di implementazione, i cyber-bug saranno in grado di ispezionare rapidamente le macerie, trovare sopravvissuti e trasmettere informazioni ai soccorritori, il che accelererà significativamente l’erogazione dei soccorsi.

Il lavoro degli scienziati dell’Università del Queensland si inserisce in una tendenza globale volta a creare tecnologie bioibride. Sviluppi simili sono già in corso in diversi Paesi. Ad esempio, gli specialisti della Nanyang Technological University di Singapore trasformano gli scarafaggi in “robot” controllati in pochi minuti, e diversi anni fa i bioingegneri hanno creato una versione cibernetica della pianta di Venere acchiappamosche, in grado di afferrare con delicatezza piccoli oggetti.