Gli esperti di Hudson Rock hanno studiato circa 100 forum di hacking e hanno scoperto che gli stessi aggressori diventano spesso vittime di altri criminali informatici: il malware infetta i loro sistemi, rubando credenziali da vari siti underground. Pertanto, sono stati trovati circa 100.000 computer compromessi appartenenti a criminali informatici e il numero di credenziali per i forum ha superato le 140.000.

Nella loro ricerca, gli esperti hanno studiato informazioni provenienti da fughe di dati pubblicamente disponibili, nonché registri di infostealer (principalmente RedLine, Raccoon e Azorult). Come spiegano gli esperti, gli hacker criminali di tutto il mondo eseguono costantemente attacchi opportunistici, ad esempio promuovono software falso su YouTube con il pretesto di tutorial.

Tra coloro che cadono in tali trucchi, ci sono anche malintenzionati poco esperti che diventano vittime di infezioni, come altri utenti creduloni.

Per riconoscere le gang che controllano i computer hackerati, gli esperti hanno utilizzato i log degli infostealer, che hanno rivelato anche la vera identità dell’utente. Quindi, per questo sono state prese in considerazione:

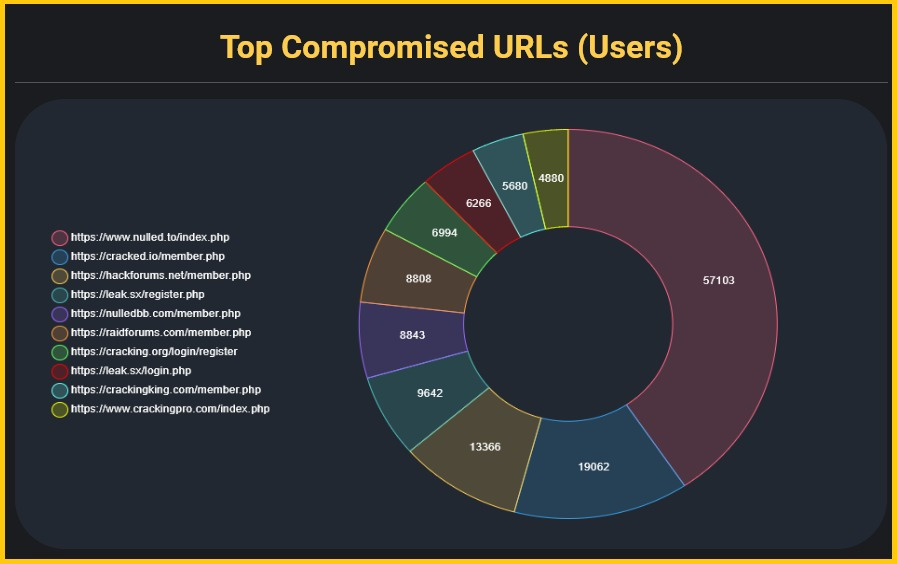

Ad esempio, si è scoperto che più di 57.000 utenti compromessi avevano account nella comunità Nulled[.]to per aspiranti criminali informatici.

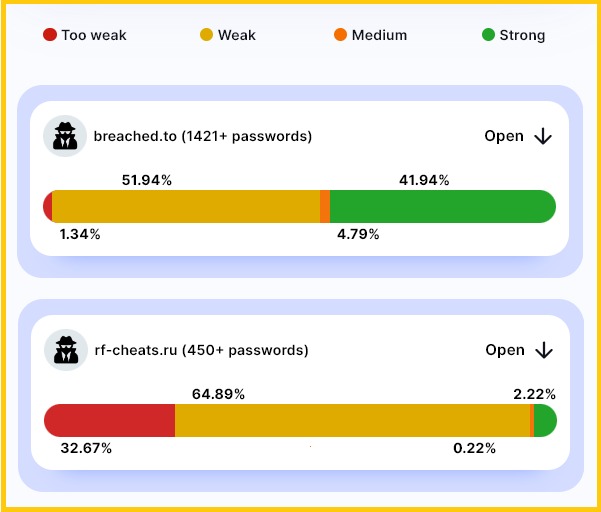

I ricercatori hanno scoperto che le credenziali per i forum dei criminali informatici tendono ad essere più sicure degli accessi e delle password per vari siti governativi.

È anche interessante notare che gli utenti del forum di hacking di BreachForums avevano le password più forti tra quelle studiate: oltre il 40% delle credenziali erano lunghe almeno 10 caratteri e contenevano quattro tipi di caratteri.

Allo stesso tempo, gli esperti notano che a volte gli hacker criminali utilizzano password molto deboli (ad esempio una breve sequenza di numeri). I ricercatori ritengono che gli aggressori mantengano tali account semplicemente per seguire le discussioni, controllare quali dati vengono venduti sui forum di hacking e così via.