L’era digitale ha portato con sé una proliferazione di applicazioni mobili di qualsiasi genere, da quelle più utili che agevolano la vita personale e lavorativa di tutti i giorni, a quelle di completo svago. Tuttavia, di pari passo, emergono anche minacce potenzialmente dannose per la tua sicurezza e privacy. È essenziale adottare un approccio responsabile quando si tratta di scaricare e utilizzare app, al fine di evitare rischi non necessari.

Le app mobili hanno invaso ogni aspetto della nostra vita, dallo shopping alla comunicazione, dalla salute all’intrattenimento. Tuttavia, la fiducia nell’uso di queste app dovrebbe essere preceduta da un’accurata valutazione della loro sicurezza. Le applicazioni non sicure possono mettere a rischio i tuoi dati sensibili, inclusi dati finanziari, informazioni personali e la privacy delle tue comunicazioni.

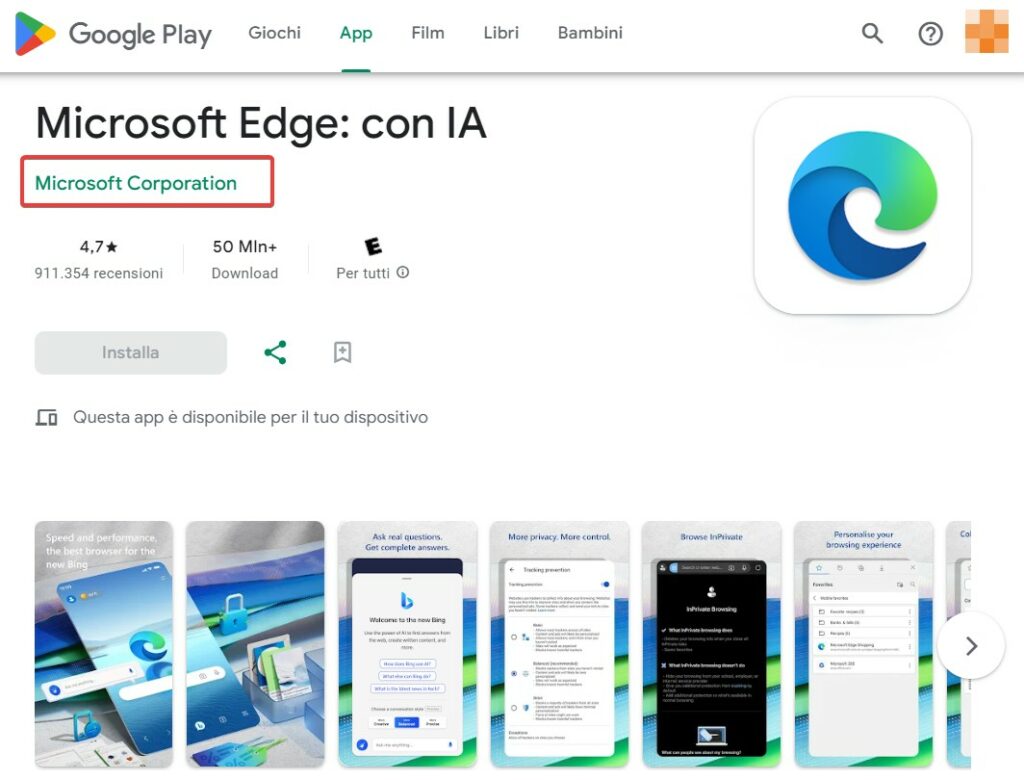

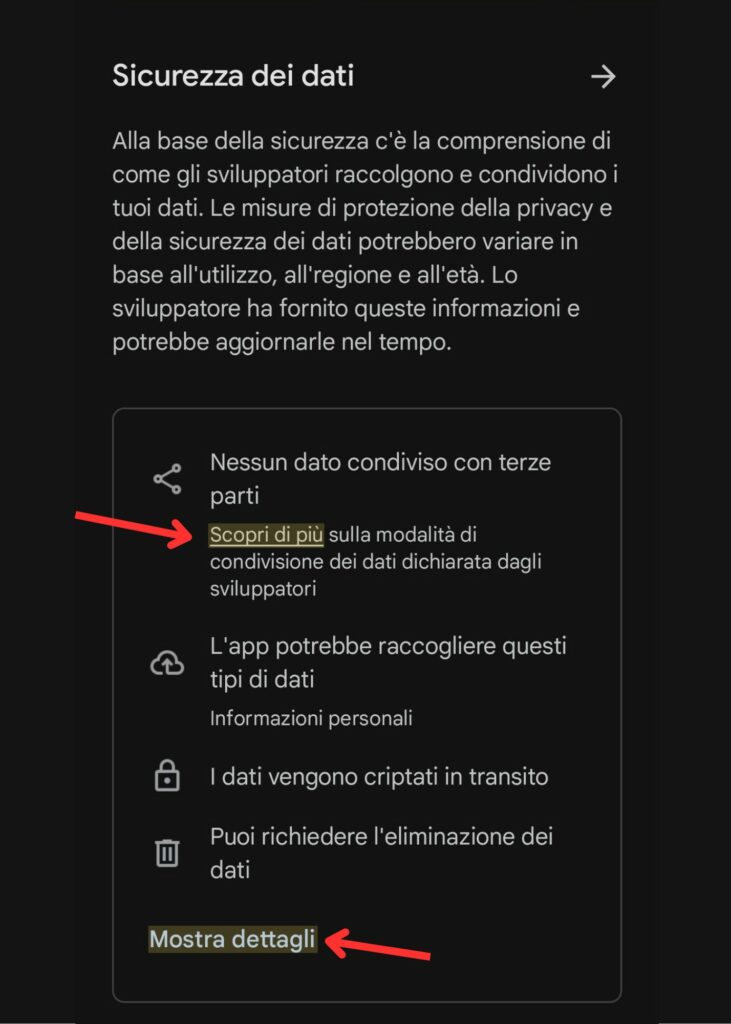

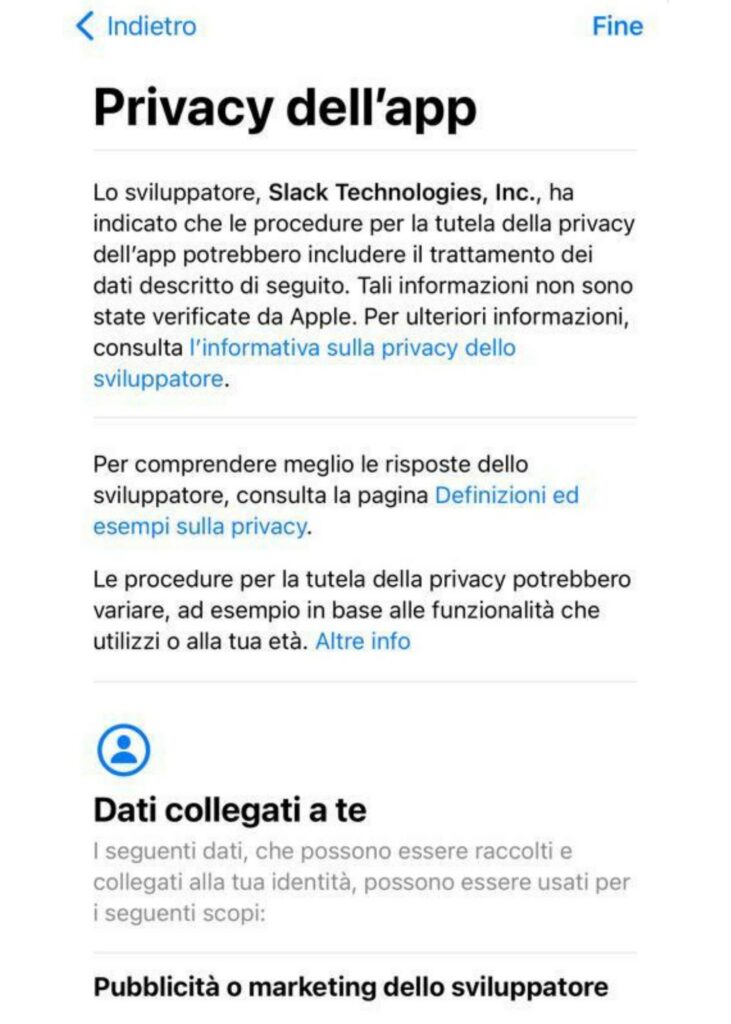

Prima di scaricare qualsiasi app, è fondamentale verificare la sua origine. Le principali piattaforme di distribuzione di app, come l’App Store di Apple e il Google Play Store, implementano controlli di sicurezza per ridurre al minimo il rischio la presenza di app dannose nei propri store.

Nonostante questi controlli, è possibile comunque imbattersi in app malevole o in app che, nonostante abbiamo passato i controlli degli store, mettono a rischio la sicurezza dei dati e del dispositivo. Al di fuori degli store ufficiali, bisogna evitare di scaricare app da fonti sconosciute o link ricevuti via e-mail o messaggi di testo. Questi possono veicolare malware o phishing.

Come in qualsiasi contesto ed ambito, anche per le app ogni download si basa su una scelta di fiducia. E la fiducia la si dà a chi la merita. Conoscere chi ha sviluppato l’app è informazione importante che permette di capire se stai per cadere vittima di malintenzionati o se potrai godere appieno e senza problemi della tua app.

Dai un’occhiata a chi ha sviluppato l’app. Gli sviluppatori e le aziende più famose oltre a brand storici specie nell’ambito gaming, sono una garanzia sull’affidabilità dell’app che stai per utilizzare. Ancor di più quando c’è totale trasparenza: trovare nelle info degli sviluppatori presenti sull’app store contatti chiari e un sito web autentico, aumentano le probabilità che l’app che stai per scegliere sia davvero affidabile.

Fai sempre attenzione a chi sfrutta nomi simili a quelli delle case di sviluppo principali. Basta poco per cadere nel tranello.

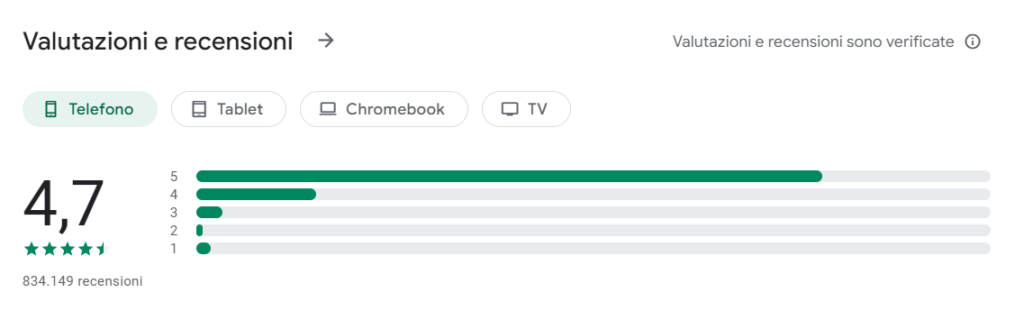

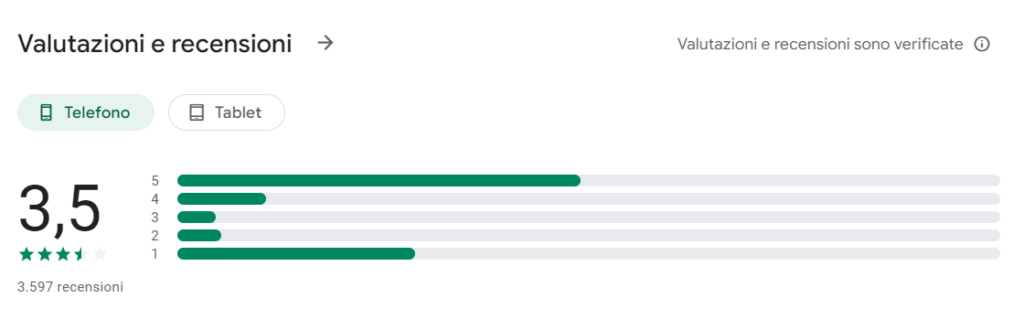

Le recensioni e le valutazioni degli utenti possono essere preziose fonti di informazioni sulla qualità e la sicurezza di un’app. Prima di scaricare un’app, dai un’occhiata alle recensioni e alle valutazioni degli utenti.

Dalle recensioni è possibile intuire se si tratta di un’app di cui è meglio non fidarsi; quando trovi recensioni scritte con grammatica scorretta, oppure recensioni molto simili tra loro a livello di uso di parole e linguaggio, con molta probabilità stai leggendo recensioni generate automaticamente attraverso bot.

Un campanello d’allarme importante che aiuta a desistere dall’installazione di app sospette.

Quando scarichi un’app, questa richiede l’autorizzazione ad accedere a determinate funzionalità del dispositivo, come la fotocamera, il microfono, la posizione, dati di pagamento, dati locali e molti altri. È importante esaminare attentamente le autorizzazioni richieste e chiedersi se sono pertinenti alle funzioni dell’app stessa. Se un’app sembra richiedere troppi accessi alle informazioni del dispositivo, rispetto a quanto l’app deve fare, potrebbe essere sospetta. Ricordati sempre inoltre che all’avvio dell’app viene richiesto conferma dall’OS di dare i permessi per far funzionare l’app. Se non sei sicuro dell’affidabilità di quest’ultima, ai primi utilizzi è sempre bene ridurre quanto più possibile le autorizzazioni di accesso ai dati. Durante gli utilizzi successivi, potrai sempre dare l’autorizzazione, mentre è molto più complesso rimuovere un permesso dato inizialmente, ed è anche inutile. Inutile perché l’app ha comunque una porta di accesso ai tuoi dati.

Gli sviluppatori lavorano costantemente per migliorare le prestazioni, risolvere bug e affrontare le minacce alla sicurezza delle app da loro sviluppate. Per questo bisogna assicurarsi di mantenere tutte le app presenti nei propri dispositivi regolarmente aggiornate. Gli aggiornamenti spesso includono patch di sicurezza cruciali che proteggono da nuove vulnerabilità.

È giusto utilizzare le app per semplificare la tua vita, ma queste non dovrebbero essere a scapito della tua sicurezza e privacy. L’adozione di un approccio responsabile al download e all’uso delle app è fondamentale per proteggere i tuoi dati e la tua identità digitale.

Ricapitolando, i passi essenziali per evitare app dannose sono: