il gruppo di criminali informatici chiamati ARES, già incontrati diverse volte in passato su RHC, sta rapidamente guadagnando notorietà e reputazione tra i criminali informatici vendendo e facendo trapelare database rubati a società e agenzie governative.

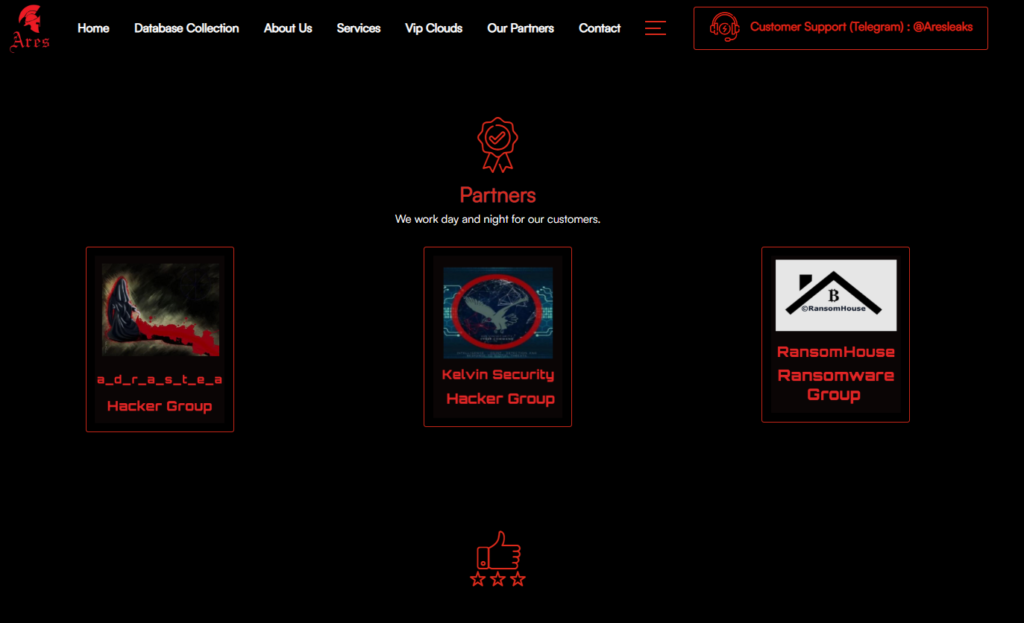

Gli aggressori sono apparsi su Telegram alla fine del 2021 ed erano collegati al gruppo di hacker Adrastea, al ransomware RansomHouse e alla piattaforma di violazione dei dati KelvinSecurity.

Il gruppo ARES sta attualmente amministrando il proprio sito di violazione dei dati chiamato ARES Leaks, e un forum correlato, LeakBase, che potrebbe potenzialmente riempire il vuoto lasciato dalla chiusura di BreachForums.

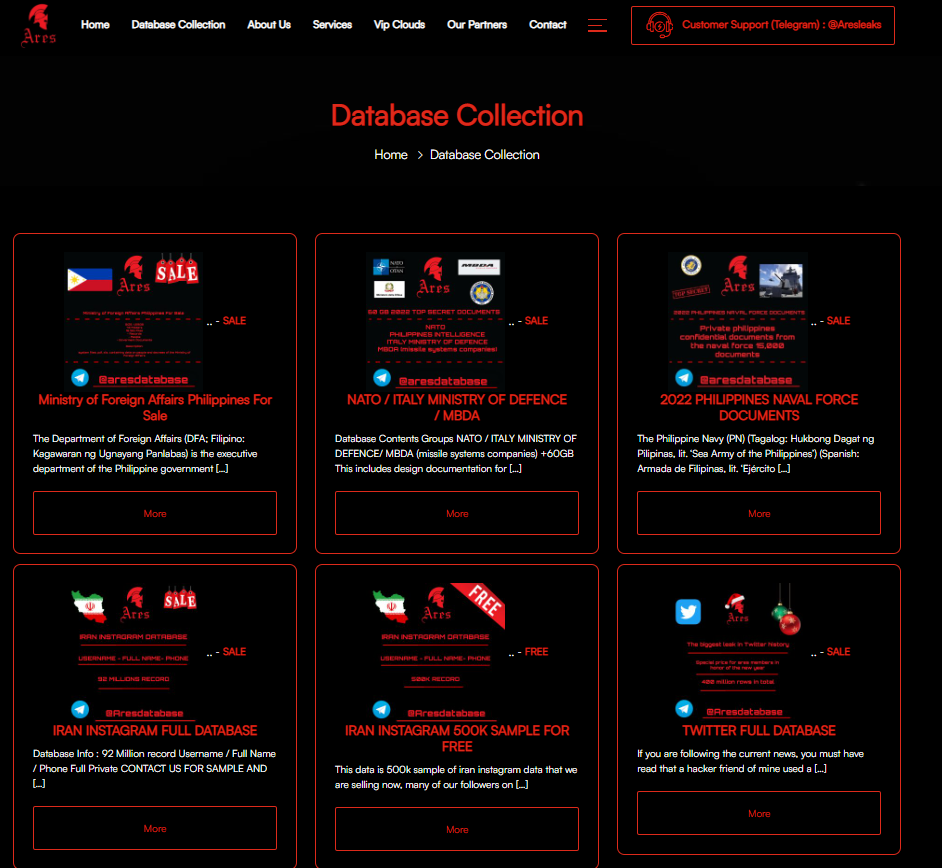

ARES Leaks è una nuova piattaforma ospitata sul Web (non è richiesto alcun routing Onion per l’accesso) che offre accesso a fughe di dati da 65 paesi tra cui Stati Uniti, Francia, Spagna, Australia e Italia. Il sito Web ospita fughe di tutti i tipi di informazioni: numeri di telefono, indirizzi e-mail, dettagli dei clienti, passaporti, database B2B, fughe di notizie del governo e altro ancora.

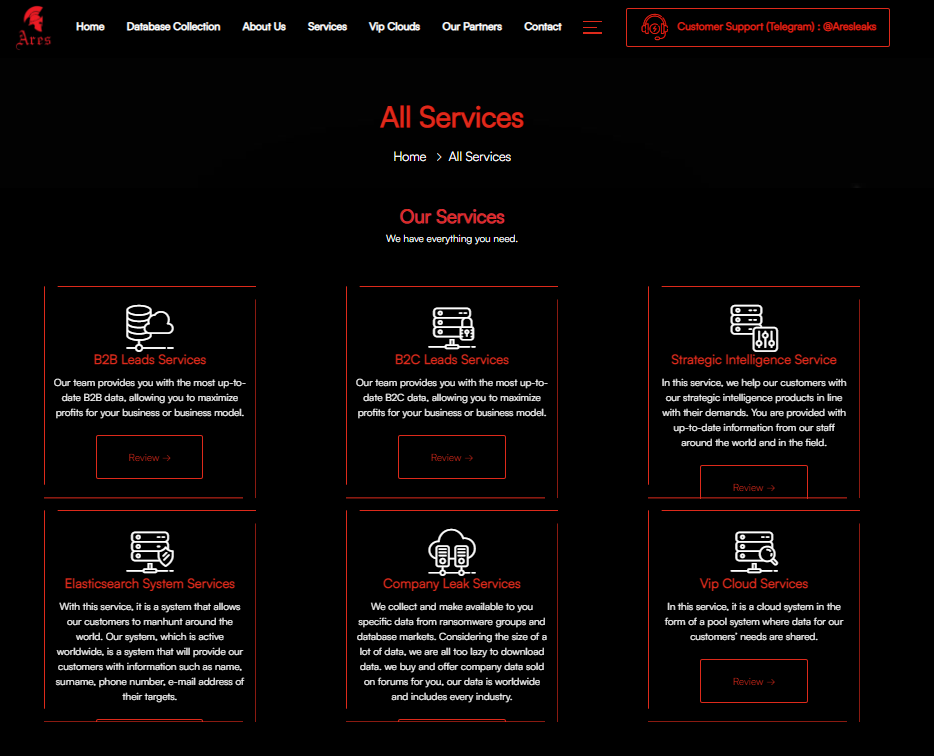

Inoltre, sul sito è possibile acquistare una serie di servizi, come lo sfruttamento delle vulnerabilità, i penetration test, lo sviluppo di malware, l’organizzazione di attacchi DDoS, ecc.

ARES gestisce anche canali VIP privati su Telegram, presumibilmente vendendo fughe di dati più preziose da entità note, ad esempio tramite aste private.

Nello stesso luogo, i rappresentanti del gruppo pubblicano periodicamente posti vacanti per l’assunzione di hacker e pentester esperti. Il pagamento per database e servizi tra partecipanti e specialisti assunti, ovviamente, avviene in criptovaluta.

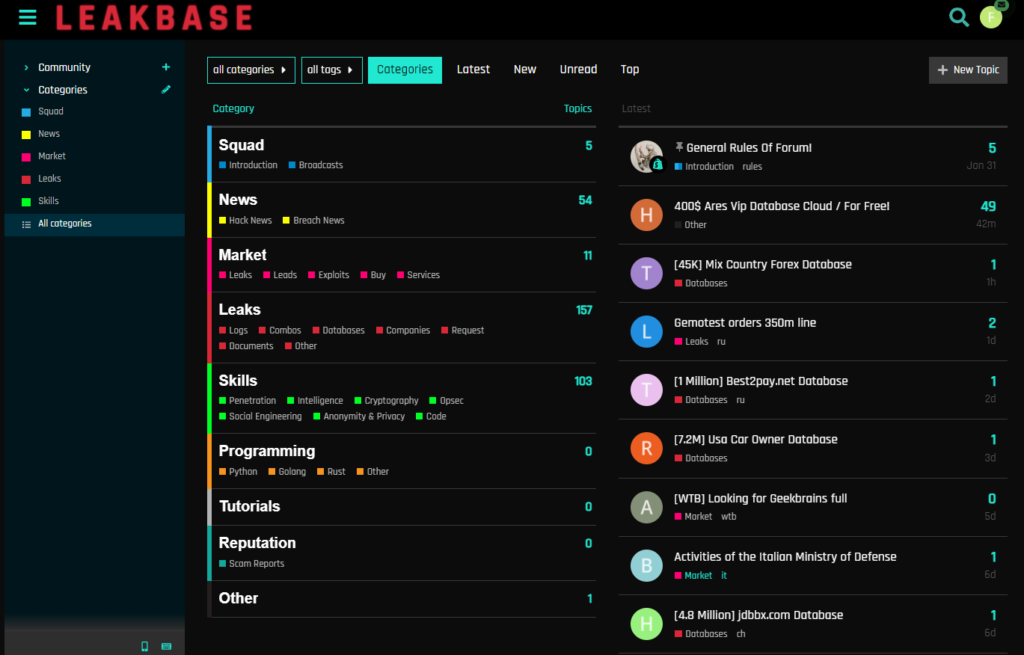

All’inizio del 2023, ARES ha anche lanciato il proprio forum sulla violazione dei dati chiamato LeakBase.

La pubblicità aggressiva e la chiusura del forum degli hacker violati hanno costretto molti utenti a passare a questa particolare piattaforma.

LeakBase è anche ospitato sul clear web e offre database gratuiti, un mercato per la vendita dei database, la ricerca di lead, l’acquisto/vendita di exploit e servizi e un sistema di pagamento excrow, che ispira una certa fiducia tra i partecipanti.

Il forum pubblica anche una varietà di guide alla programmazione, suggerimenti per l’hacking, tutorial su ingegneria sociale, penetrazione, crittografia, anonimato e altro ancora.

Attualmente, LeakBase è ancora lontana da quello che era l’ecosistema di Breach Forums, ma la sua reputazione sembra essere alle stelle tra i criminali informatici. Il forum potrebbe presto diventare un importante centro di informazioni e servizi per i criminali informatici.

ARES sembra essere un gruppo ben organizzato di criminali informatici che continua ad espandere le proprie operazioni e servizi per coprire tutti i principali interessi dei criminali informatici. Si ritiene che ARES veda la chiusura di Breached come un’opportunità per accelerare la propria crescita e rafforzare la propria posizione nel mercato del crimine informatico.