Come abbiamo riportato questa mattina, l’incidente alla ASL1 Abruzzo è un incidente importante.

Come abbiamo visto, mentre alcune infrastrutture risultano in blocco completo, i criminali informatici hanno riportato nella giornata di ieri un documento che attesta di essere in possesso di informazioni mediche dei pazienti.

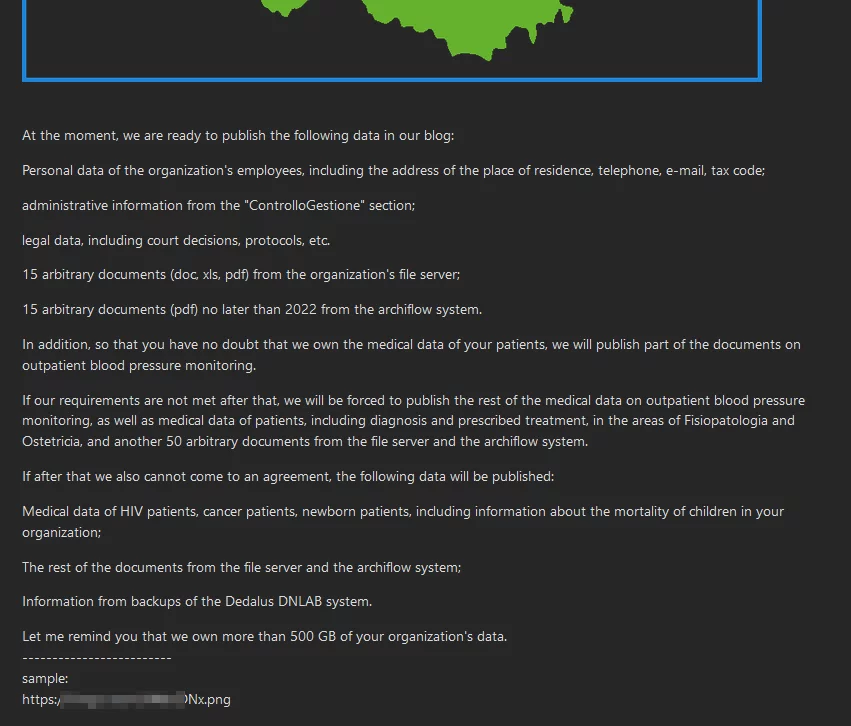

Poco fa Monti ransomware ha aggiornato il suo post nel suo data leak site (DLS) dove minaccia di pubblicare una serie di dati sensibili dell’organizzazione, tra cui informazioni sui dipendenti, dati legali, documenti del file server e del sistema Archiflow.

Inoltre, il post afferma che pubblicheranno una parte dei documenti relativi al monitoraggio ambulatoriale della pressione arteriosa per dimostrare di possedere i dati medici dei pazienti.

Se i loro requisiti non saranno soddisfatti, minacciano di pubblicare anche ulteriori dati medici sensibili, inclusi quelli di pazienti con HIV (come avevamo riportato in precedenza), oltre a pazienti oncologici e neonati, nonché informazioni sui backup del sistema.

La pubblicazione dei dati è una forma di ricatto, poiché il post afferma che l’organizzazione possiede più di 500 GB di dati dell’organizzazione.

Il post sembra essere scritto in modo minaccioso e aggressivo, utilizzando toni forti e dichiarazioni provocatorie. Non viene specificato il motivo per cui l’organizzazione intende pubblicare questi dati sensibili e quali siano i loro obiettivi.

Tuttavia, la pubblicazione di dati personali e sensibili potrebbe comportare gravi rischi per la sicurezza e la privacy delle persone coinvolte, inclusi i dipendenti dell’organizzazione e i pazienti.

Di seguito l’intero post pubblicato da Monti ransomware

Al momento, siamo pronti a pubblicare i seguenti dati nel nostro blog:

dati personali dei dipendenti dell'organizzazione, compreso l'indirizzo del luogo di residenza, telefono, e-mail, codice fiscale;

informazioni amministrative dalla sezione "Controllo Gestione";

dati legali, tra cui sentenze, protocolli, ecc.

15 documenti arbitrari (doc, xls, pdf) dal file server dell'organizzazione;

15 documenti arbitrari (pdf) entro il 2022 dal sistema archiflow.

Inoltre, affinché non abbiate dubbi sul fatto che siamo proprietari dei dati medici dei vostri pazienti, pubblicheremo una parte dei documenti sul monitoraggio ambulatoriale della pressione arteriosa.

Se i nostri requisiti non saranno soddisfatti, saremo costretti a pubblicare il resto dei dati medici sul monitoraggio ambulatoriale della pressione arteriosa, nonché i dati medici dei pazienti, comprese le diagnosi e le terapie prescritte, nelle aree di Fisiopatologia e Ostetricia, e altri 50 documenti arbitrari dal file server e dal sistema archiflow.

Se anche in questo caso non si riuscirà a trovare un accordo, verranno pubblicati i seguenti dati:

Dati medici di pazienti affetti da HIV, pazienti oncologici, pazienti neonati, comprese le informazioni sulla mortalità dei bambini nella vostra organizzazione;

Il resto dei documenti del file server e del sistema archiflow;

informazioni provenienti dai backup del sistema Dedalus DNLAB.

Vi ricordo che possediamo più di 500 GB di dati della vostra organizzazione.