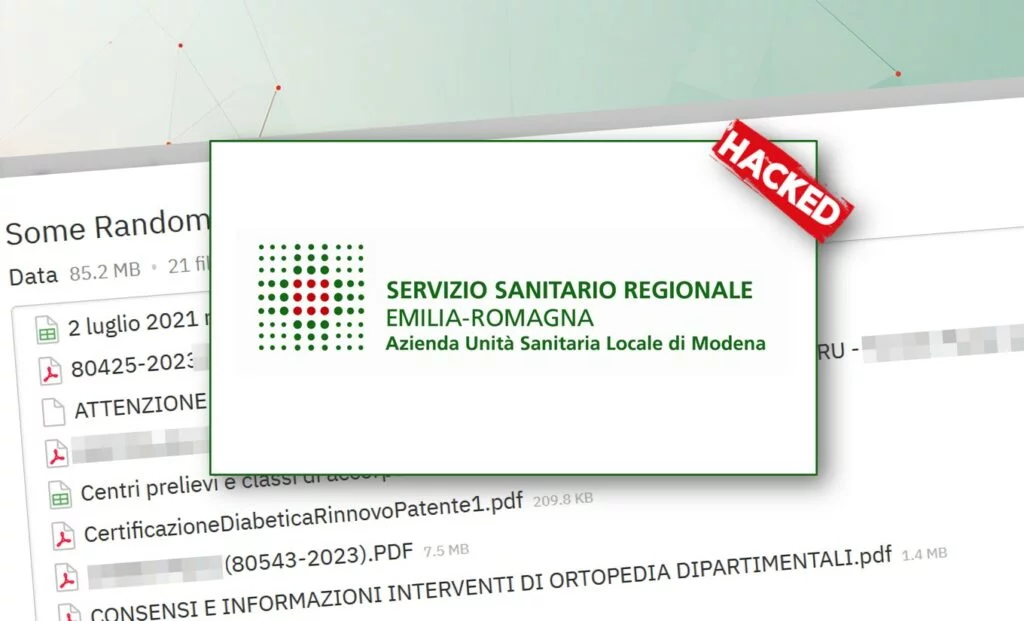

Come abbiamo riportato recentemente, è stata la cyber gang Hunters International a violare le infrastrutture IT della USL di Modena. Nello scorso articolo, la gang aveva pubblicato un post sul suo Data Leak Site (DLS) riportando solamente un annuncio della violazione ma annunciando samples e dati.

Nella giornata di oggi, Hunters International pubblica i primi samples che attestano la violazione informatica delle infrastrutture IT della USL di Modena. Ricordiamo che l’ammontare della richiesta di riscatto è pari a 3 milioni di dollari.

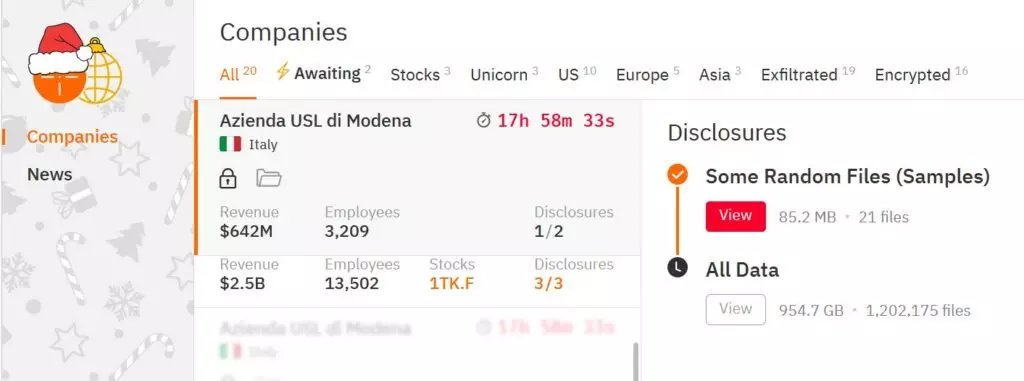

All’interno del sito, viene sbloccata la sezione “Some Random Files (Samples)”, che consente all’utente di visionare alcuni file presenti all’interno della totalità dei dati esfiltrati. La totalità dei dati esfiltrati ammonta a 954,7 GB.

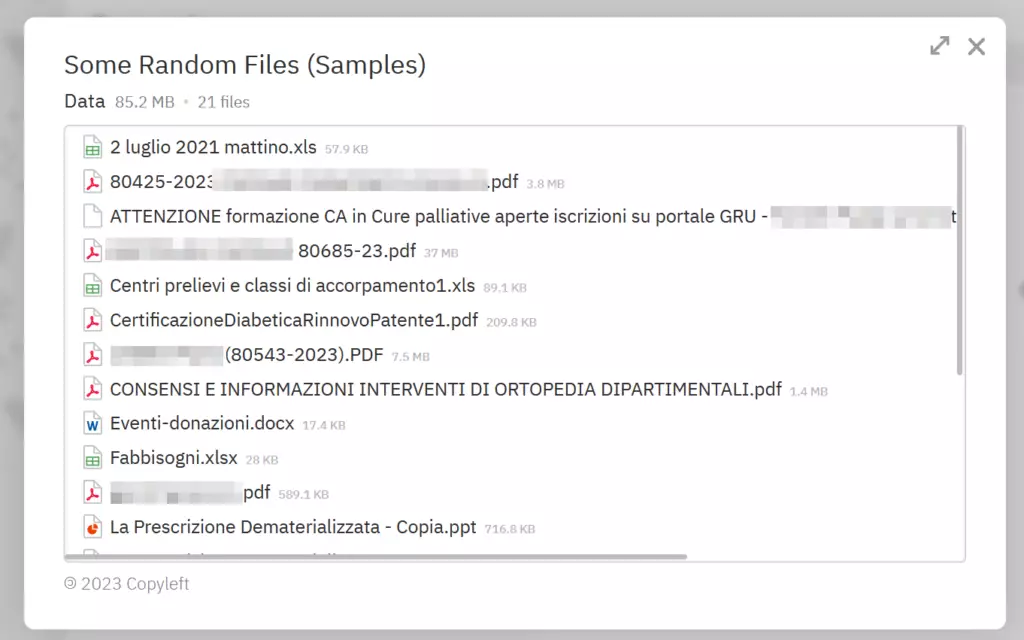

Cliccando sul tasto “view” veniamo riportati in una finestra dove sono presenti una serie di link che permettono di scaricare una serie di documenti. Di seguito viene riportata la maschera che consente l’accesso ai documenti “samples” pari a 85,2 MB.

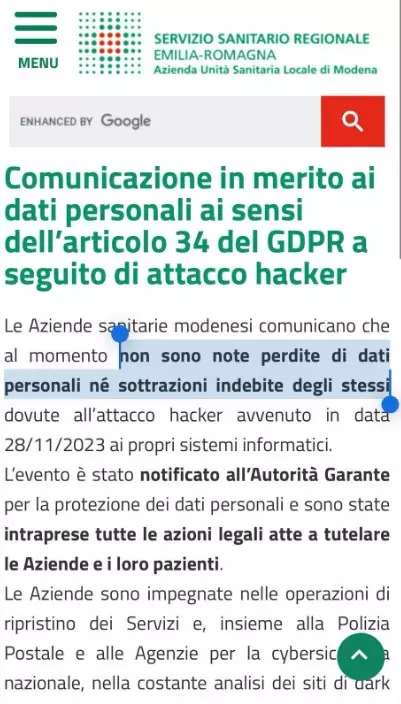

E’ stato pubblicato recentemente dalla USL di Modena una “Comunicazione in merito ai dati personali ai sensi dell’articolo 34 del GDPR a seguito di attacco hacker” all’interno del sito internet dell’azienda ospedaliera che riportava che al momento “non sono note perdite di dati personali nè sottrazioni indebite degli stessi dovute all’attacco hacker avvenuto in data 28/11/2023 ai propri sistemi informatici”

Purtroppo nella giornata di oggi tale pagina è stata oscurata e al momento riporta che “Le informazioni sono in corso di aggiornamento”. L’ultimo aggiornamento è di oggi 13 dicembre alle 13:00.

Siamo andati nelle underground ad analizzare i samples pubblicati da Hunters International e possiamo riportare che i dati contengono:

Di seguito alcune print screen anonimizzate che riportano i dati in possesso della cyber gang.

Nota Bene: l’accesso alle Darknet è praticabile da qualsiasi persona che sappia utilizzare normalmente un PC. Questo è importante portarlo all’attenzione in quanto molti sostengono che occorrano competenze tecniche specialistiche nei comunicati dopo la pubblicazione dei dati da parte delle cybergang ransomware.

Purtroppo non è la prima volta che ci troviamo ad analizzare dati di questo tipo. E’ successo recentemente con l’attacco informativo all’Ospedale di Verona dove sono stati rubati 612GB da parte della cybergang Rhysida.

Molto tempo fa riportammo anche che gli ospedali sarebbero divenuti “le galline dalle uova d’oro” per il cybercrime, in quanto il rischio non è solo inerente la sola perdita dei dati, ma coinvolge anche la vita delle persone. I criminali lo sanno bene che la velocità di azione di un ospedale risulta essenziale, ma sappiamo anche che gli ospedali hanno una ”postura cyber” da rivedere in modo profondo.

Purtroppo sono molte le organizzazioni ospedaliere colpite da incidenti di sicurezza e soprattutto attraverso il ransomware che risulta il vettore di attacco principalmente utilizzato.

Ritornando all’incidente della USL di Modena, i samples riportati riportano un quadro molto simile ad altri incidenti di sicurezza informatica. Tenendo conto che stiamo parlando di 85MB relativi ad un archivio di ben più grandi dimensioni (954GB), è presumibile che i dati contenuti faranno parlare.

Fino ad oggi, non siamo a conoscenza di intere cartelle cliniche dei pazienti esfiltrate come in questo caso. Visto che erano presenti 3 documenti di questa natura all’interno di un samples contenente 21 files, tutto lascia predisporre che nell’archivio di circa un TB ce ne saranno diverse.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda che saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.