Un attore malevolo ha pubblicato su un forum nel dark web due annunci in cui afferma di aver ottenuto accesso non autorizzato alla piattaforma cloud di Oracle e ai server di un’importante azienda globale nel settore sanitario.

Le dichiarazioni del cybercriminale sollevano preoccupazioni significative riguardo alla sicurezza delle infrastrutture critiche e alla protezione dei dati personali a livello globale.

Attualmente, non possiamo confermare l’autenticità della notizia, poiché l’organizzazione non ha ancora pubblicato un comunicato ufficiale sul proprio sito web in merito all’incidente. Le informazioni riportate provengono da fonti pubbliche accessibili su siti underground, pertanto vanno interpretate come una fonte di intelligence e non come una conferma definitiva.

Nel primo post, il cybercriminale ha dichiarato di aver compromesso l’accesso alla piattaforma cloud di Oracle, offrendolo in vendita al miglior offerente per la cifra di 100.000 dollari in cripto.

Oracle, è un colosso globale nel campo del software aziendale e delle soluzioni cloud, rappresenta una colonna portante della tecnologia mondiale. La compromissione di un accesso API esclusivo alla sua piattaforma potrebbe avere ripercussioni devastanti, potenzialmente aprendo la porta a exploit su larga scala contro aziende clienti e interi ecosistemi digitali.

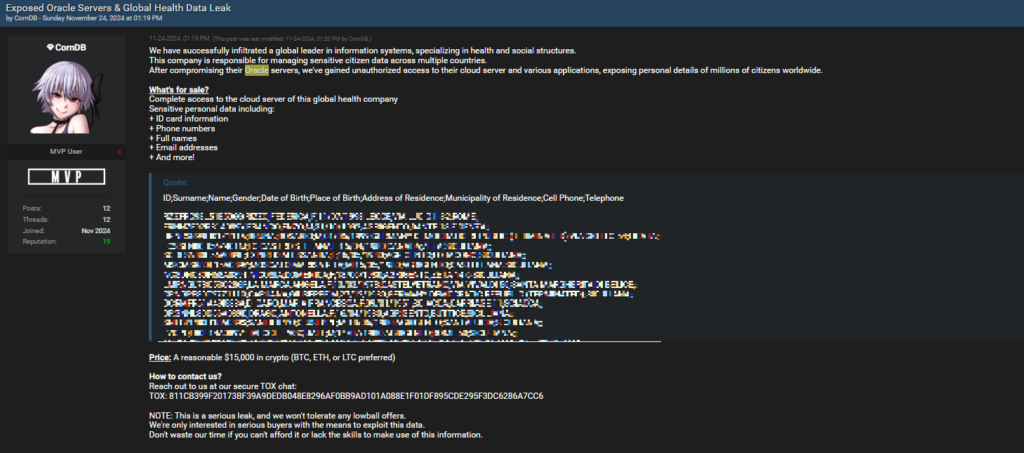

Nel secondo annuncio, l’attore malevolo ha alzato ulteriormente la posta, dichiarando di aver violato i server di un’importante azienda sanitaria globale sfruttando le infrastrutture Oracle. Secondo quanto riportato, l’attacco avrebbe portato all’accesso e alla vendita di dati sensibili relativi a milioni di cittadini in tutto il mondo. Tra le informazioni compromesse si troverebbero:

L’attore sostiene inoltre di avere pieno controllo sui server cloud e sulle applicazioni utilizzate dall’azienda sanitaria, mettendo i dati rubati in vendita per una cifra di 15.000 dollari, accettando criptovalute come Bitcoin, Ethereum o Litecoin.

Per contattare direttamente il criminale, è stato persino fornito un indirizzo Tox, segnalando l’intento di negoziare o vendere informazioni senza lasciare tracce attraverso canali anonimi e criptati.

Le conseguenze potenziali di queste violazioni, se confermate, sono estremamente gravi. I dati personali di milioni di persone potrebbero finire nelle mani sbagliate, alimentando frodi finanziarie, furti d’identità e altre attività criminali. Inoltre, la vendita di accesso API alla piattaforma cloud di Oracle potrebbe dare a ulteriori attori malevoli la possibilità di perpetrare attacchi su scala ancora maggiore, danneggiando clienti aziendali e infrastrutture critiche.

Di fronte a queste minacce, è imperativo agire rapidamente e con decisione. Alcune misure chiave includono:

Le dichiarazioni di questo attore malevolo non sono solo un segnale d’allarme, ma un vero e proprio invito all’azione. Oracle e le aziende coinvolte devono reagire con urgenza, adottando misure preventive e correttive per proteggere i propri sistemi e la privacy degli utenti.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.