Vodafone Ukraine è stata recentemente vittima di un attacco cibernetico di grande portata, rivendicato da un gruppo noto come #KozSec. Questo articolo tecnico fornisce un’analisi dettagliata dell’incidente, delle tecniche utilizzate dagli aggressori e delle implicazioni geopolitiche ed economiche dell’attacco.

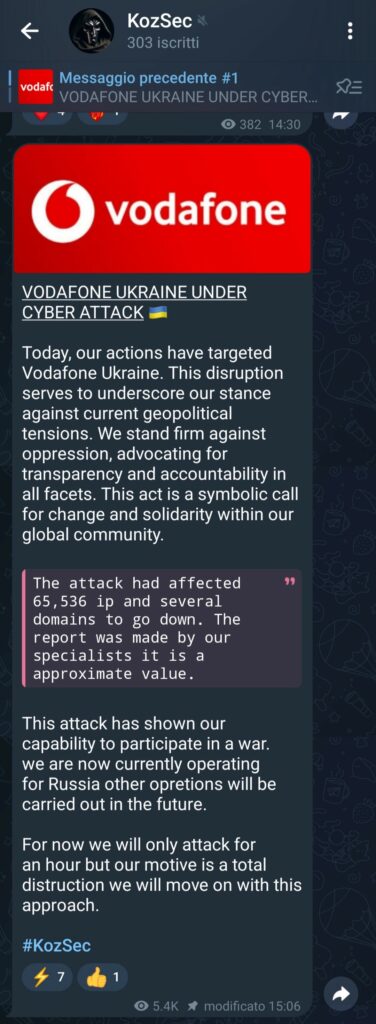

L’attacco ha colpito Vodafone Ukraine, causando disservizi significativi. In particolare, sono stati compromessi 65.536 indirizzi IP e diversi domini sono risultati non funzionanti. Questi dati sono stati raccolti e riportati dagli specialisti, sebbene si tratti di valori approssimativi. Il gruppo responsabile ha dichiarato che l’operazione è stata un’azione dimostrativa della loro capacità di partecipare attivamente a un conflitto cibernetico. L’attacco ha mostrato una chiara competenza tecnica, coinvolgendo probabilmente un mix di tecniche avanzate di Distributed Denial of Service (DDoS) e possibili exploit di vulnerabilità nei sistemi di Vodafone Ukraine. L’azione è durata un’ora, ma il gruppo ha avvertito che il loro obiettivo finale è la totale distruzione delle infrastrutture colpite. L’attacco è stato pianificato per durare un’ora, ma il gruppo ha avvertito che future operazioni potrebbero essere più estese e devastanti. Questo primo attacco potrebbe quindi essere stato un test o una dimostrazione delle loro capacità tecniche e della loro determinazione. L’attacco ha causato disservizi significativi, interrompendo i servizi di comunicazione per numerosi utenti. La vasta compromissione degli indirizzi IP e dei domini ha avuto ripercussioni su vari settori economici, evidenziando la vulnerabilità delle infrastrutture critiche.

Il gruppo #KozSec ha dichiarato di operare a favore della Russia, in un contesto di tensioni geopolitiche elevate. Questo attacco si inserisce in un quadro più ampio di cyber conflitti che vedono coinvolte diverse nazioni e organizzazioni in azioni di hacking offensive.

Il gruppo ha descritto l’attacco come un gesto simbolico di opposizione all’oppressione e di sostegno alla trasparenza e responsabilità globali. Questo messaggio suggerisce che gli attacchi futuri potrebbero essere diretti non solo a infrastrutture critiche, ma anche a entità percepite come oppressive o non trasparenti.

L’attacco ha causato significativi disservizi per gli utenti di Vodafone Ukraine, potenzialmente interrompendo servizi essenziali di comunicazione. La compromissione di 65.536 indirizzi IP e di diversi domini indica un attacco su larga scala, con possibili ripercussioni su molteplici settori economici.

Vodafone Ukraine dovrà intraprendere immediate azioni di recupero per ripristinare i servizi interrotti e rafforzare la sicurezza delle proprie infrastrutture. Saranno necessari interventi di aggiornamento dei sistemi di difesa cibernetica e un’analisi approfondita delle vulnerabilità sfruttate durante l’attacco.

L’attacco a Vodafone Ukraine rappresenta un chiaro esempio delle attuali minacce cibernetiche legate a tensioni geopolitiche. Il gruppo #KozSec ha dimostrato capacità tecniche avanzate e una determinazione ideologica che potrebbero portare a ulteriori attacchi in futuro. È essenziale che le organizzazioni potenzialmente a rischio adottino misure preventive e rafforzino le loro difese per proteggere le infrastrutture critiche e i servizi essenziali.

L’importanza di un approccio proattivo alla sicurezza cibernetica non può essere sottovalutata, specialmente in un contesto di crescenti tensioni geopolitiche e di sofisticate capacità di attacco.