La famigerata banda ransomware Lockbit, rivendica un nuovo attacco ad un’altra organizzazione italiana. Oggi è il turno della Comacchio che si trova a fare i conti con il ransomware.

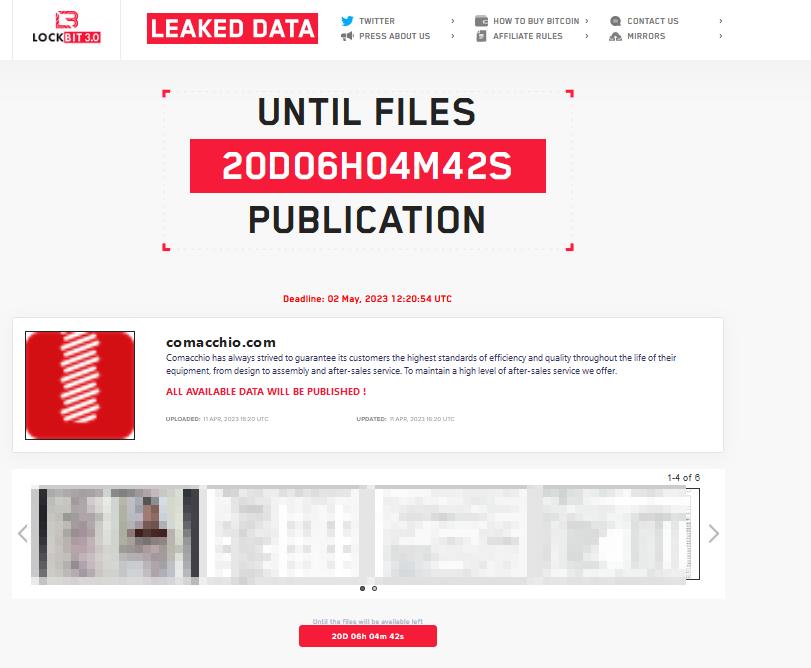

LockBit 3.0 avvia il consueto countdown, fissato tra 20gg ovvero il 2 Maggio alle 12:20ora UTC per pubblicare i dati dell’azienda, qualora l’organizzazione non acconsentirà alle sue richieste.

Ricordiamo sempre che la pubblicazione di un avviso sul data leak site (DLS), consente a LockBit di aumentare la pressione nei confronti dell’organizzazione e costringerla a pagare il riscatto, pena la pubblicazione delle informazioni sottratte dalle loro infrastrutture IT.

Questa volta non vengono pubblicate informazioni sull’estensione del countdown o sulla richiesta di riscatto. LockBit riporta quanto segue relativamente all’azienda violata:

Comacchio has always strived to guarantee its customers the highest standards of efficiency and quality throughout the life of their equipment, from design to assembly and after-sales service. To maintain a high level of after-sales service we offer. Lockbit riporta all’interno del suo data leak site (DLS) alcuni samples come ad esempio una carta di identità, delle fatture e dei documenti interni dell’azienda come dimostrazione di essere acceduti all’interno dell’infrastruttura IT dell’azienda.

Sul sito web dell’azienda viene riportato:

COMACCHIO è lieta di accogliervi all’interno del proprio mondo, giovane, dinamico, professionale e competitivo, capace di offrire prodotti e servizi efficienti e di ottima qualità, riuscendo così a soddisfare pienamente le varie tipologie di clienti che operano nel campo della perforazione.

Ogni giorno con la voglia e la determinazione degli inizi portiamo avanti la nostra sfida non perdendo di vista i valori che ci caratterizzano e l’amore per il nostro lavoro. Cresciamo e miglioriamo pensando al Cliente e alla sua soddisfazione.

Spinti da una forte passione e dalla voglia di trasformare delle idee in una realtà concreta, i Fratelli COMACCHIO intraprendono una sfida che in poco più di vent’anni li porterà a guadagnarsi un posto di rilievo nel mercato mondiale della piccola media perforazione. E’ l’anno 1986.

Un percorso scandito da grandi successi, nel quale innovazione tecnologica, professionalità, esperienza e amore per il proprio lavoro hanno fatto la differenza.

Questa realtà è maturata nel corso degli anni dando vita a centinaia e centinaia di macchine ed impianti che operano nei settori della geotecnica, fondazioni, consolidamenti, tunneling, pozzi acquiferi, geotermia e esplorazioni minerarie.RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

LockBit è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

LockBit è una cyber gang che restite da molto tempo nel mercato delle affiliazioni RaaS rinnovandosi costantemente. Ha iniziato le sue operazioni a settembre 2019 chiamandosi ABCD per poi cambiare il suo nome in Lockbit. Successivamente il marchio è stato rinominato in LockBit 2.0 apportando diverse novità e a giugno 2021, sono stati apportati dei cambiamenti introducendo la piattaforma Lockbit 3.0.

LockBit 3.0 introduce diverse novità, come una piattaforma di bug-hunting relativa alle infrastrutture utilizzate dalla gang, l’acquisto di criptovaluta, una nuova sezione per gli affiliati e ulteriori modi per monetizzare che possono essere sintetizzate in:

Ovviamente il costo per ogni tipologia di “servizio” è differente e si può pagare in Bitcoin o in Monero.

Lockbit, ha già colpito numerose organizzazioni sia pubbliche che private in Italia, in tutte e tre le varianti ransomware rilevate.

Facendo riferimento alle organizzazioni private delle quali abbiamo parlato su Red Hot Cyber troviamo:

Invece per quanto concerne le azienda pubbliche abbiamo:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.