AzureHound, parte della suite BloodHound, nasce come strumento open-source per aiutare i team di sicurezza e i red team a individuare vulnerabilità e percorsi di escalation negli ambienti Microsoft Azure ed Entra ID.

Oggi, però, è sempre più spesso utilizzato da gruppi criminali e attori sponsorizzati da stati per scopi ben diversi: mappare infrastrutture cloud, identificare ruoli privilegiati e pianificare attacchi mirati.

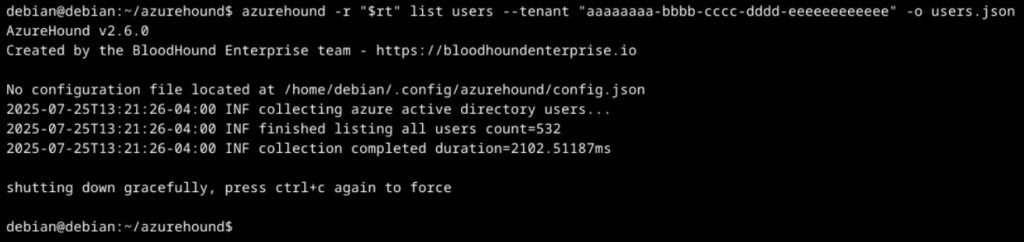

Scritto in Go e disponibile per Windows, Linux e macOS, AzureHound interroga le API di Microsoft Graph e Azure REST per raccogliere informazioni su identità, ruoli, applicazioni e risorse presenti nel tenant.

Il suo funzionamento, progettato per scopi legittimi, si rivela utile anche a chi vuole colpire:

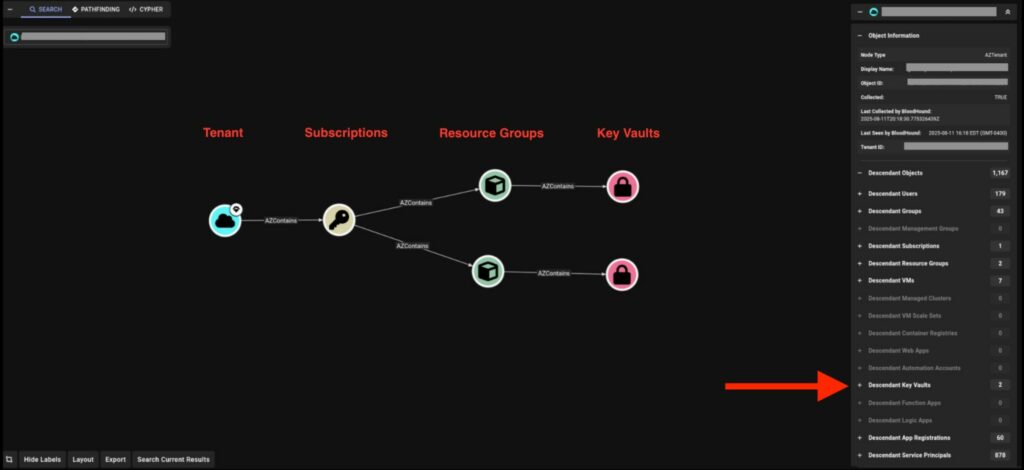

In altre parole, AzureHound consente di automatizzare quella fase di ricognizione che, in passato, richiedeva tempo e competenze manuali, trasformando il cloud reconnaissance in un processo rapido e preciso.

Nel corso del 2025 diversi gruppi di cybercriminali hanno adottato AzureHound per scopi offensivi.

Secondo analisi di threat intelligence, Curious Serpens (noto anche come Peach Sandstorm), Void Blizzard e il gruppo Storm-0501 hanno impiegato lo strumento per enumerare ambienti Entra ID, individuare configurazioni errate e pianificare escalation di privilegi.

Ciò dimostra come strumenti nati per la sicurezza possano diventare parte integrante delle campagne di compromissione, soprattutto quando gli ambienti cloud non sono monitorati in modo adeguato.

Dopo aver ottenuto un primo accesso a un tenant Azure tramite credenziali compromesse, phishing o account di servizio vulnerabili, gli operatori malevoli eseguono AzureHound per:

Questa visibilità permette di pianificare con precisione i passi successivi: dall’escalation al movimento laterale, fino all’esfiltrazione dei dati o alla distribuzione di ransomware.

Le organizzazioni che utilizzano Azure e Microsoft Entra ID dovrebbero implementare controlli mirati per individuare e bloccare comportamenti anomali legati all’uso improprio di strumenti come AzureHound.

Monitorare le API per individuare pattern di enumerazione insoliti verso Graph e REST API.

Creare alert su query massicce o su richieste con user-agent sospetti.

Limitare i permessi delle applicazioni e delle service principal, adottando il principio del privilegio minimo.

Applicare MFA e controlli stringenti sugli account sincronizzati con privilegi elevati.

Integrare regole di hunting nei SIEM (come Microsoft Sentinel o Defender XDR) per rilevare comportamenti riconducibili alla raccolta automatica di dati.

AzureHound rappresenta un esempio concreto di come strumenti nati per migliorare la sicurezza possano diventare un’arma nelle mani sbagliate.

Capire come questi strumenti vengono abusati è fondamentale per costruire strategie di difesa efficaci, potenziare la visibilità sugli ambienti cloud e ridurre il tempo di reazione in caso di compromissione.

Solo conoscendo le stesse tecniche impiegate da chi attacca è possibile anticiparle e mantenere il controllo delle proprie infrastrutture digitali.