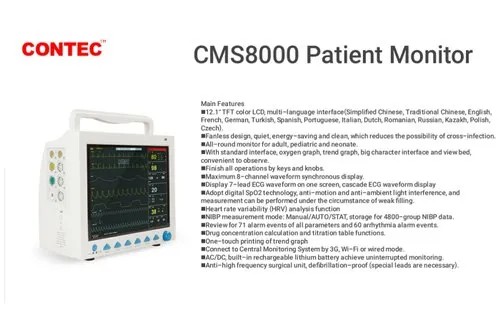

La sicurezza informatica in ambito sanitario è tornata sotto i riflettori dopo la scoperta di una backdoor nei monitor per pazienti Contec CMS8000, ampiamente utilizzati negli ospedali e nelle cliniche di tutto il mondo. La vulnerabilità, identificata dal Cybersecurity and Infrastructure Security Agency (CISA), consente l’accesso remoto non autorizzato ai dispositivi, con la possibilità di manipolare i dati dei pazienti o interrompere il loro monitoraggio.

Ancora più inquietante è il fatto che l’IP a cui questi dispositivi si connettono è situato in Cina, sollevando sospetti su possibili attacchi mirati o attività di spionaggio.

La backdoor è stata individuata in due modelli del Contec CMS8000, rivelando credenziali di accesso hardcoded (incorporate nel codice) che permettono agli attaccanti di ottenere privilegi elevati sui dispositivi. Questo significa che un hacker potrebbe non solo alterare i dati sui parametri vitali dei pazienti, ma anche spegnere il monitor, creando scenari potenzialmente letali. CISA ha classificato la vulnerabilità con un punteggio CVSS critico, suggerendo un rischio elevato per le infrastrutture sanitarie.

Uno degli aspetti più controversi di questa scoperta è il fatto che i dispositivi compromessi tentano di connettersi a un indirizzo IP situato in Cina, sollevando domande sul possibile coinvolgimento di attori statali o gruppi cybercriminali affiliati. Sebbene non vi siano prove definitive che dimostrino un intento malevolo da parte del produttore Contec, la connessione a un server esterno non documentato rappresenta una violazione delle best practice di cybersecurity. I dispositivi medici non dovrebbero trasmettere dati sensibili al di fuori delle reti ospedaliere senza adeguate misure di sicurezza.

Questa scoperta mette in evidenza un problema più ampio: la crescente dipendenza da tecnologie di produzione straniera nel settore sanitario senza adeguati controlli di sicurezza. Se un attaccante riuscisse a sfruttare questa backdoor su larga scala, potrebbe causare il malfunzionamento di dispositivi salvavita, alterare dati medici critici o interrompere le operazioni ospedaliere. Le infrastrutture sanitarie sono obiettivi altamente sensibili per attacchi informatici, con impatti diretti sulla vita dei pazienti.

CISA ha rilasciato delle linee guida di mitigazione, consigliando alle strutture sanitarie di:

Le backdoor con credenziali hardcoded sono state spesso rilevate nei dispositivi, introdotte dai fornitori stessi per consentire interventi di manutenzione su richiesta specifica. In particolare, quando il firmware non è offuscato, queste credenziali possono essere facilmente individuate e isolate, il che le rende un metodo pratico, seppur datato, per la gestione remota di determinati prodotti.

Il mondo della cybersecurity è ossessionato dalla minaccia delle backdoor, ma è importante distinguere tra una backdoor utilizzata per scopi di assistenza tecnica e una progettata per attività ostili. Se implementata correttamente, una backdoor introdotta per fini ostili e realmente malevola è estremamente difficile da rilevare e sfugge anche alle analisi più approfondite.

Tuttavia, nel contesto geopolitico attuale, ogni scoperta di una backdoor diventa immediatamente strumento di propaganda. Gli attori globali sfruttano queste vulnerabilità per costruire una narrazione che demonizza il “nemico” di turno, presentando ogni falla come una prova di intenti malevoli. Questo tipo di storytelling è particolarmente efficace per manipolare l’opinione pubblica, soprattutto nei paesi che non hanno ancora preso una posizione netta nello scacchiere internazionale.

L’obiettivo è chiaro: influenzare governi e opinioni pubbliche, spingendoli a diffidare di determinate nazioni e favorendo così la diffusione di tecnologie sviluppate da attori “alleati”. Questo approccio crea un clima di sospetto costante, in cui ogni nuova scoperta viene utilizzata come arma per rafforzare posizioni politiche ed economiche.

Il dibattito sulle backdoor è spinoso. Dunque, è spesso più politico che tecnico. La presenza di credenziali hardcoded in un dispositivo non implica necessariamente un’intenzione ostile, ma diventa un’arma retorica potente in mano ai vari attori globali. In un mondo sempre più dipendente dalla tecnologia, la narrativa sulla cybersecurity è ormai un elemento chiave nelle strategie di influenza internazionale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…