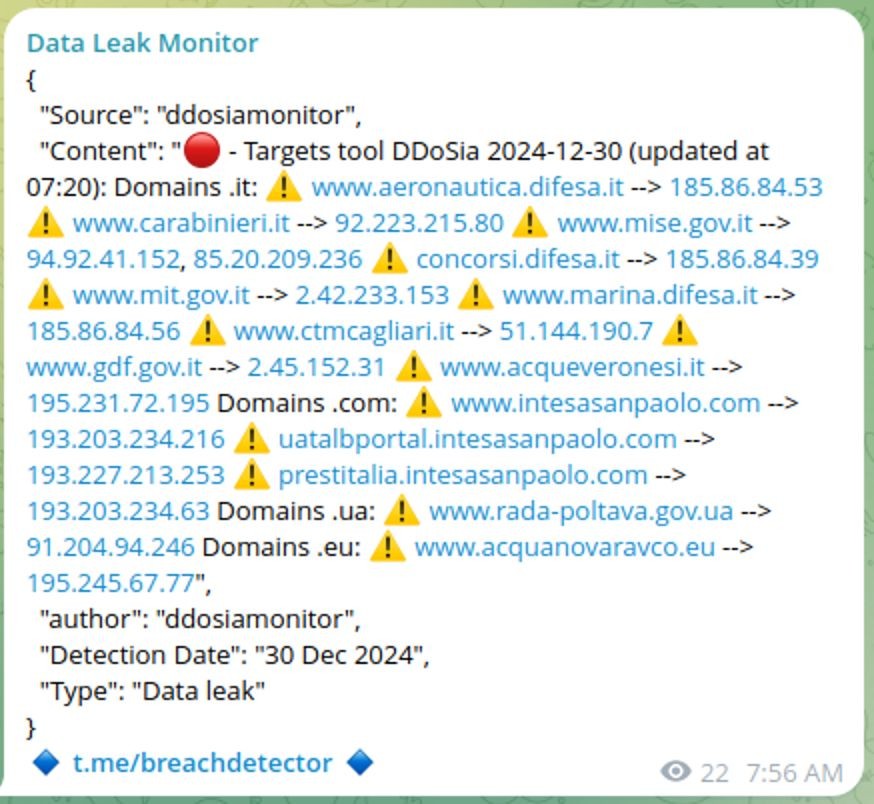

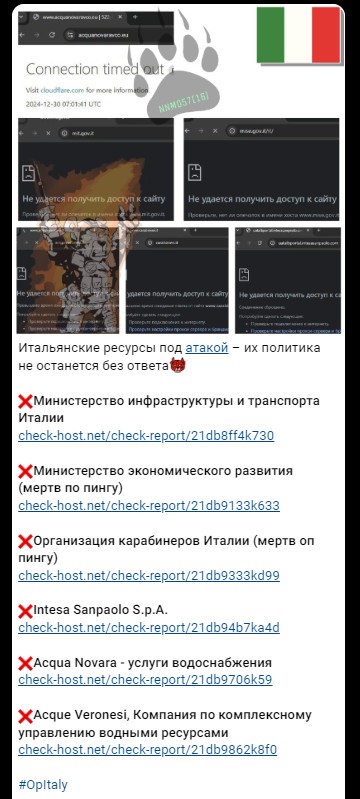

Il gruppo pro-russo NoName057(16) ha ripreso a colpire le infrastrutture italiane con una serie di attacchi DDoS (Distributed Denial of Service), intensificando le loro attività dopo due round di offensive iniziati il giorno di Santo Stefano.

Questo collettivo di hacktivisti è noto per condurre campagne coordinate contro enti governativi e aziende di paesi considerati ostili alla Russia, utilizzando tecniche di attacco ormai consolidate ma ancora efficaci.

NoName057(16) è un gruppo di hacktivisti che opera principalmente per motivazioni politiche. Con una chiara affiliazione alla causa russa, il collettivo si è fatto conoscere per attacchi DDoS rivolti a infrastrutture strategiche e siti istituzionali di diversi paesi europei, spesso in risposta a posizioni filo-ucraine o a supporto di sanzioni contro la Russia.

Il gruppo agisce tramite canali Telegram dedicati, dove rivendica le proprie operazioni e incoraggia il coinvolgimento di sostenitori, anche attraverso l’uso di strumenti che facilitano la partecipazione agli attacchi.

Gli attacchi DDoS sono una delle tecniche più antiche nel panorama delle minacce informatiche.

La loro finalità è saturare i server target con un volume enorme di richieste di accesso, fino a provocarne il collasso. Durante un attacco, i servizi diventano inaccessibili, causando disagi agli utenti. Tuttavia, una volta terminata l’offensiva, i sistemi tornano rapidamente alla piena operatività senza danni permanenti né perdita di dati, poiché i DDoS non comportano esfiltrazione o compromissione delle informazioni.

Nonostante la semplicità di questa tecnica, la sua efficacia è amplificata dalla possibilità di orchestrare attacchi massivi tramite reti di botnet, utilizzando dispositivi compromessi per amplificare il volume di traffico generato.

Oggi, esistono tecnologie avanzate in grado di mitigare gli effetti degli attacchi DDoS, filtrando il traffico anomalo su diversi livelli della pila OSI. Questi strumenti analizzano i flussi di dati in tempo reale, identificano le richieste malevole e garantiscono il normale funzionamento dei servizi critici.

Tra le soluzioni più efficaci figurano:

Gli attacchi DDoS, sebbene tecnologicamente datati, rimangono una minaccia concreta, soprattutto quando orchestrati da gruppi organizzati come NoName057(16). Tuttavia, l’evoluzione delle tecnologie di difesa offre strumenti sempre più efficaci per mitigare questi rischi, garantendo la continuità operativa anche durante offensive massicce.

Mentre il gruppo continua a prendere di mira infrastrutture italiane, questo episodio è un chiaro monito per rafforzare le misure di difesa e prevenzione a livello nazionale, così da garantire la resilienza delle infrastrutture critiche di fronte a minacce sempre più frequenti.