Il Raspberry Pi è ottimo per molte cose, ma l’emulazione di vecchi computer e la creazione di cyberdeck sono in voga da quando è nato.

Questo progetto di Hackaday, creato da crookedmouth1971 unisce i due in un’unica gloriosa esperienza di gioco retrò.

CBM X64+ è un cyberdeck che emula il popolare computer domestico Commodore 64 degli anni ’80. Il lato dell’emulazione è fornito dal software BMC64, un emulatore Commodore 64 bare metal che si avvia in circa quattro secondi.

L’emulazione del Commodore 64 usando BMC64 è abbastanza accurata. La latenza è bassa e i giochi possono essere caricati rapidamente da cassette virtuali, floppy disk e immagini ROM delle cartucce.

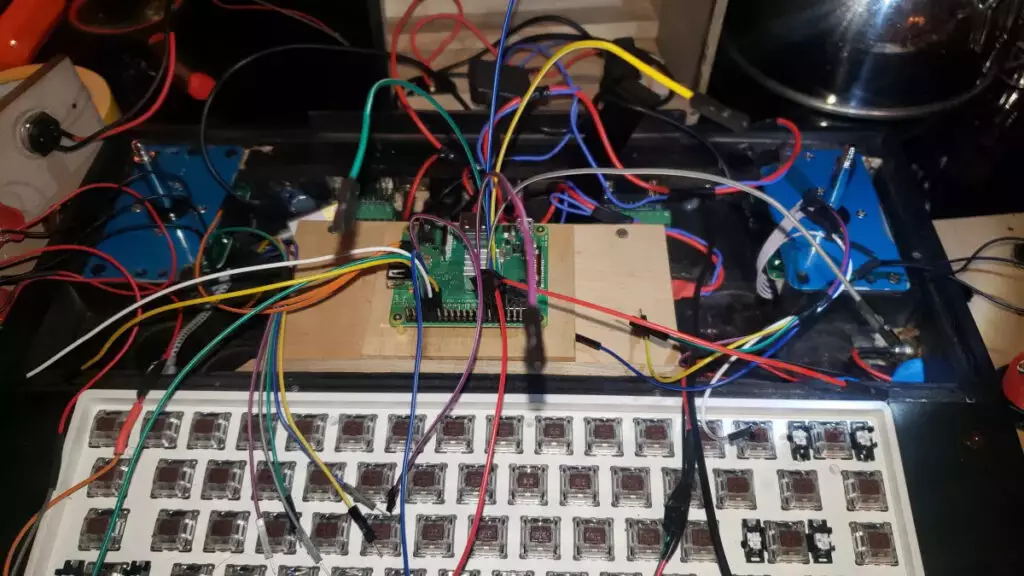

I due controller utilizzano joystick e pulsanti arcade collegati direttamente al GPIO del Raspberry Pi 3A+.

Il cyberdeck è alloggiato in un involucro di legno personalizzato che offre resistenza e durata. Certo che potresti tagliare al laser la tua custodia, potresti persino usare una delle migliori stampanti 3D per costruire una custodia.

All’interno della custodia c’è il Raspberry Pi 3 A+, insieme a una batteria Anker PowerCore.

Uno schermo LCD da 8 pollici con aspetto 4:3 si erge maestosamente dal case, offrendoci un’esperienza di un finto monitor CRT.

Una tastiera meccanica a 68 tasti (interruttori marroni Gateron) è incorporata nella custodia che sembra presentare copritasti personalizzati con facsimili di caratteri PETSCII (PET Standard Code of Information Interchange).

Questi personaggi erano popolari per ricreare la grafica nei progetti di programmazione BASIC. A completare la costruzione ci sono i badge della custodia della riproduzione del logo Commodore e un badge LED di alimentazione piuttosto piacevole.