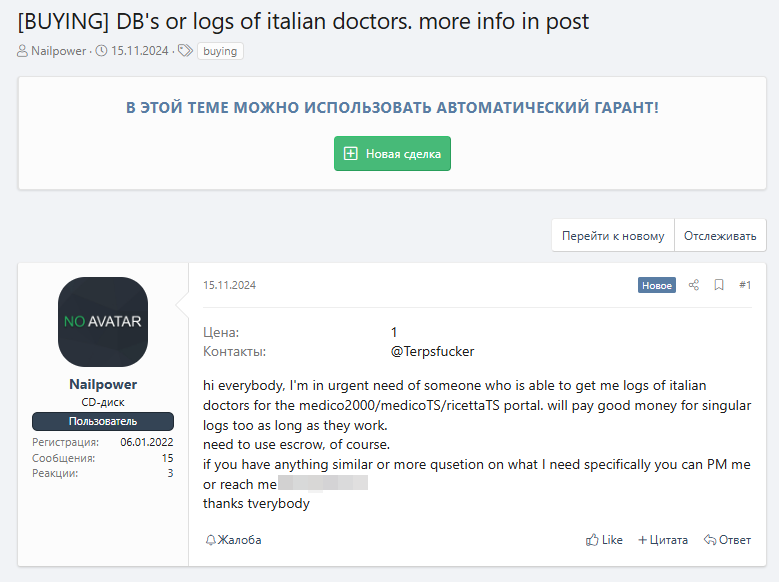

Un post recentemente scoperto nel forum underground XSS, noto per la sua connessione con la criminalità informatica, ha messo in luce un esempio lampante del mercato clandestino che coinvolge i dati sensibili. L’annuncio, redatto all’interno del forum in lingua russa, presenta una richiesta urgente da parte di un utente che cerca di acquistare log di accesso a portali di medici italiani, nello specifico per tre domini italiani, utilizzati per la gestione di prescrizioni e altri dati sanitari.

Il post, scritto dall’utente “Nailpower”, offre una ricompensa economica per “log” di accesso singolari che funzionino correttamente, con una condizione chiara: la transazione deve avvenire tramite escrow, un meccanismo di protezione che garantisce la sicurezza del pagamento solo dopo che il prodotto è stato ricevuto.

Questa è una tecnica comune utilizzata nel mercato underground per ridurre i rischi di frode durante lo scambio di informazioni illecite.

Ecco perché la Cyber Threat Intelligence è cruciale: questa disciplina permette di monitorare le fonti underground per ottenere un vantaggio strategico. Seguire il post per questi tre domini ed interagire con i criminali consente di comprendere le motivazioni dietro determinati annunci, offrendo la possibilità di anticipare e mitigare potenziali attacchi informatici.

Questo tipo di attività rientra in un ampio fenomeno che coinvolge il traffico di dati rubati e la compravendita di accessi (infostealer) a piattaforme online, che va ben oltre il semplice furto di credenziali. I criminali informatici non solo rubano i dati sensibili da aziende o enti pubblici, ma entrano anche nel mercato illegale richiedendo l’accesso a portali specifici, come nel caso di medici italiani. Questi dati possono includere informazioni personali, numeri di previdenza sociale, ricette mediche e altri dettagli protetti, rendendoli estremamente preziosi per attività fraudolente.

Le transazioni di dati sensibili vengono spesso regolate e negoziate nei forum underground, dove gli utenti, sia venditori che acquirenti, stabiliscono i termini e le condizioni delle operazioni, talvolta con l’ausilio di intermediari che garantiscono la correttezza delle transazioni. Questi ambienti sono anche frequentati da attori statali e gruppi di hacker altamente specializzati, che operano in maniera sistematica per rubare e rivendere dati.

I medici e gli ospedali sono diventati obiettivi sempre più frequenti per i cybercriminali, che cercano di ottenere accesso a sistemi che archiviano informazioni estremamente sensibili. In Italia, come in molti altri paesi, i sistemi sanitari digitalizzati sono un terreno fertile per il crimine informatico, poiché contengono non solo dati sanitari cruciali, ma anche informazioni finanziarie e assicurative dei pazienti.

L’acquisto e la vendita di accessi a questi portali attraverso forum come XSS non sono solo una pratica criminale, ma anche un settore in continua espansione, che alimenta un vero e proprio mercato parallelo. La connessione tra la criminalità informatica e il settore sanitario rappresenta una minaccia crescente per la privacy dei cittadini e per la sicurezza dei dati sensibili.

Il mercato illegale che emerge dai forum underground come XSS rivela una realtà preoccupante: la criminalità informatica non si limita al furto di dati, ma regola un intero sistema di scambi illegali di informazioni sensibili. Il caso specifico dei log degli accessi ai portali sanitari italiani è solo un esempio di come i cybercriminali stiano cercando di sfruttare le vulnerabilità per profitto, mettendo a rischio la sicurezza dei cittadini e la privacy delle informazioni personali. È essenziale che le istituzioni e le aziende intensifichino gli sforzi per proteggere i dati sensibili e per combattere con determinazione questo mercato illecito.