Autore: Massimiliano Brolli

Data Pubblicazione: 16/10/2021

Tra le invenzioni più sensazionali create per la sicurezza informatica, di certo non possiamo non parlare dei firewall.

Ma chi ha inventò il firewall? Lo sapete?

Il firewall di seconda generazione, venne ideato da Gil Shwed, un ingegnere informatico e imprenditore israeliano nato a Gerusalemme, nel 1968.

Sin da subito, dall’età di 13 anni, iniziò il suo interesse per la programmazione, e verso i 15 avviò un percorso di studi nelle scienze informatiche presso l’università di Gerusalemme, contemporaneamente ai suoi studi liceali.

Completato il liceo, durante il servizio militare, prese parte alla Intelligence Corps, ovvero alla famosa Unità 8200 che di fatto non è altro che l’intelligence israeliana, già incontrata in altri articoli quando abbiamo parlato della realizzazione del malware stuxnet, in collaborazione con la National Security Agency (NSA) degli STati Uniti D’America.

Terminato il servizio militare, venne assunto da una startup chiamata Optrotech dove lavorò come sviluppatore del software.

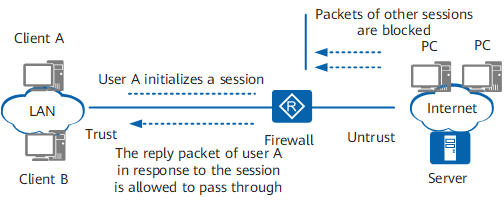

La stateful inspection, o anche chiamato “filtro dinamico dei pacchetti”, monitora lo stato delle connessioni attive, e comprendere quali pacchetti fare oltrepassare o meno il firewall, creando quindi uno strato di protezione verso i sistemi a valle.

Di fatto, consente al firewall di ricordare i pacchetti intercettati in precedenza sulla base della sessione, rendendo tali firewall, molto più sicuri dei precedenti.

Successivamente, nel 1993, assieme ad un suo amico con il quale aveva fatto il servizio militare e ad un collega della Optrorech, fonda l’azienda Check Point e sempre in quell’anno vede la luce la prodigiosa invenzione ovvero la stateful inspection, alla base del Firewall-1 che venne introdotto l’anno successivo, il 1994.

Gil attualmente è CEO di check Point oltre che membro del consiglio di fondazione dell’Università di Tel Aviv e presidente del consiglio dell’Università della gioventù di Tel Aviv.

Ha ricevuto nel tempo diverse onorificenze e premi come il Golden Plate Award e Person of the Year” nel 2014.

Di recente Gil ha affermato al Consiglio israeliano-americano e al Centro Peres per la pace che

“la pandemia del coronavirus potrebbe essere finita, ma dobbiamo proteggerci dalla cyber pandemia che sta arrivando”

riferendosi ad un grande attacco cyber, del quale si parla molto negli ultimi periodi.

“Dobbiamo prevenire tutto questo. Sappiamo che sta arrivando e sappiamo che accadrà e dobbiamo assicurarci che non causi tanti danni quanto l’originale pandemia”.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…