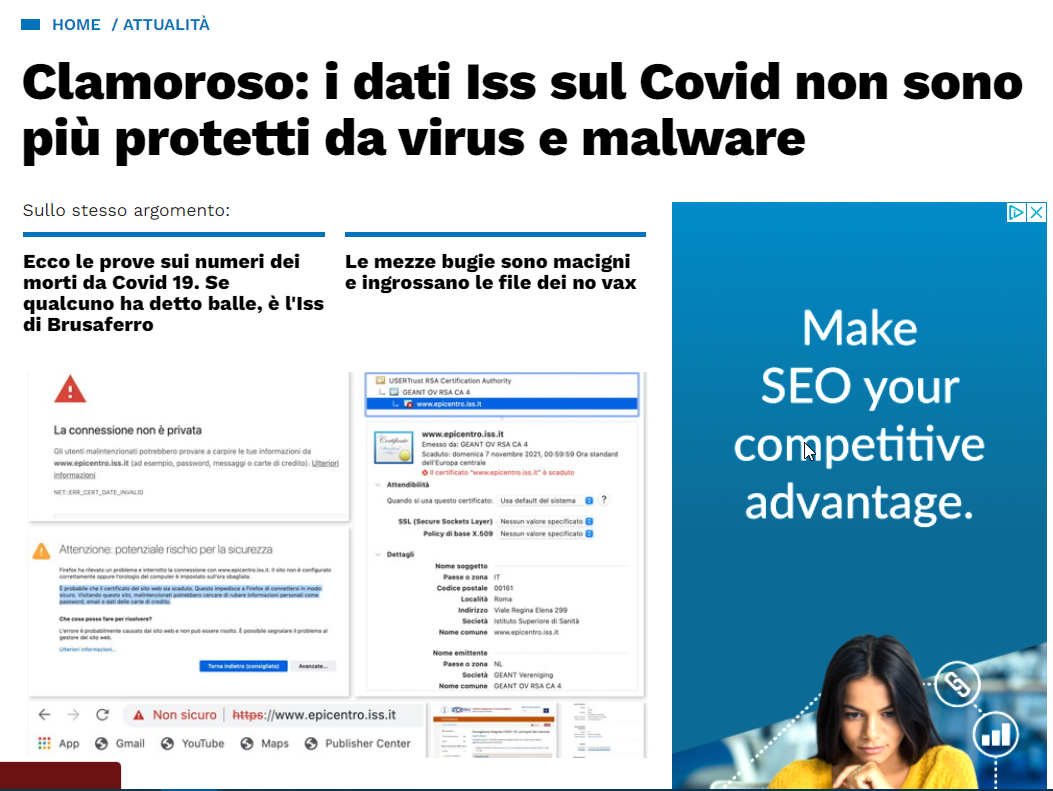

Ebbene si. Siamo molto indietro sulla sicurezza informatica, ma anche i giornali contribuiscono a tutto questo riportando informazioni errate che disorientano i non addetti ai lavori come in questo articolo di ieri 07/11/2021, relativo ad una notizia “Clamorosa” della rivista “Il Tempo”.

Nello specifico, il sito internet https://www.epicentro.iss.it/ aveva alla data di ieri 07/11/2021, il certificato TLS scaduto e il quotidiano ha riportato quanto segue riferito al sito:

“Può prendersi un virus o un malaware ed essere attaccato da qualsiasi hacker pronto a rubare i dati personali dei visitatori il tempio web della lotta del governo italiano contro il Covid-19.”

Confondendo un certificato digitale non più valido, con una protezione perimetrale.

Il sistema funziona sempre in modalità TLS, solo che l’attendibilità del certificato lato server viene meno.

Inoltre tutto questo non comporta problemi per il sito, per quanto riguarda i Malware o i virus in quanto le infrastrutture che proteggono il sito web da queste minacce, non è il certificato TLS ma bensì le protezioni perimetrali come IPS, IDS, WAF, ecc…

La scadenza di un certificato TLS introduce due problemi:

Quindi un certificato TLS non protegge in ogni caso da malware o da tentativi di hacking del sito.

Questo ci porta a comprendere che enorme responsabilità ha in questo periodo storico il giornalismo italiano nel divulgare informazioni main-stream, che possono portare ai non addetti ai lavori ad apprendere informazioni errate e proteggere i rispettivi sistemi in modo errato.

Forse aveva ragione l’hacker che aveva riportato sul forum underground “Raidforums”, che gli sviluppatori italiani sono degli “scimpanzè”, ma forse in ambito di sicurezza informatica lo siamo davvero tutti, solo che facciamo fatica a comprenderlo, sia perché ci sentiamo pieni di titoli che parlano da soli, o perché pensiamo di conoscere la materia quando in effetti siamo ancora agli inizi.

Fonte