I ricercatori hanno individuato una nuova campagna malware che sfrutta gli attacchi ClickFix. Ora gli aggressori prendono di mira anche gli utenti Linux.

Gli attacchi ClickFix sono una forma di ingegneria sociale. Di recente si sono diffuse diverse varianti di tali attacchi. In genere, le vittime vengono attirate su siti truffaldini e indotte con l’inganno a eseguire comandi PowerShell dannosi, infettando di fatto manualmente il loro sistema con un malware. Ad esempio, gli aggressori giustificano la necessità di eseguire determinati comandi risolvendo problemi di visualizzazione del contenuto nel browser oppure chiedendo all’utente di risolvere un CAPTCHA falso.

In genere, tali attacchi prendono di mira i sistemi Windows e inducono la vittima a eseguire uno script di PowerShell, che provoca l’infezione da malware. Tuttavia, in una nuova campagna individuata dai ricercatori di Hunt.io, gli aggressori hanno adattato per la prima volta questa tecnica ai sistemi Linux.

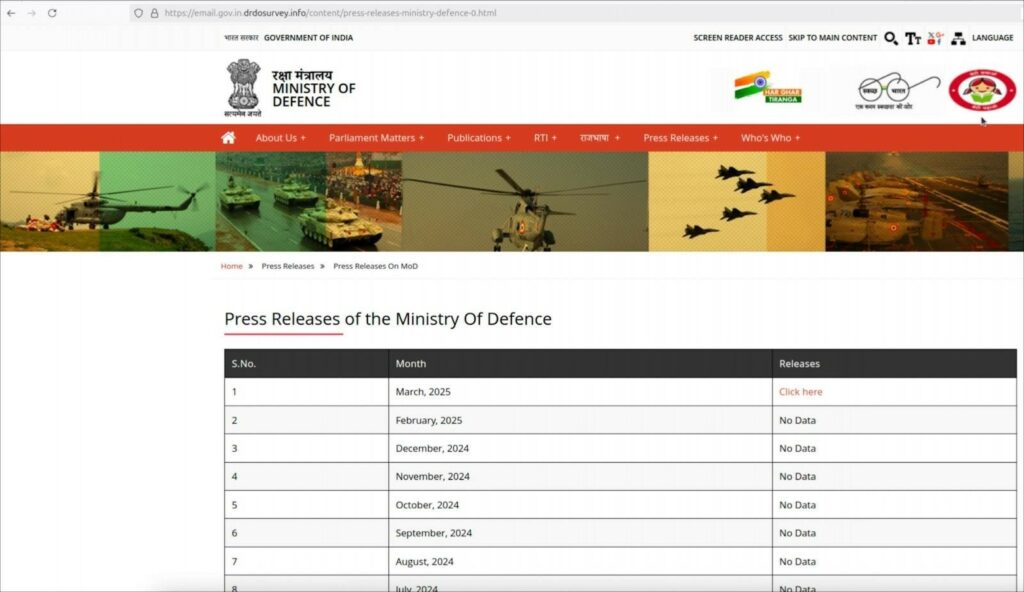

La campagna, che gli esperti attribuiscono al gruppo di hacker pakistano APT36 (noto anche come Transparent Tribe), utilizza un falso sito web del Ministero della Difesa indiano contenente un collegamento a un presunto comunicato stampa ufficiale. Quando i visitatori arrivano su questo sito, la piattaforma rileva il loro sistema operativo e lancia un attacco appropriato.

In questo modo, agli utenti Windows viene mostrata una pagina a schermo intero con un avviso sui diritti limitati per l’utilizzo del contenuto. Facendo clic sul pulsante Continua viene avviato JavaScript che copia il comando dannoso MSHTA negli appunti della vittima, invitandola a incollarlo ed eseguirlo in un terminale Windows.

Questo avvia un loader basato su .NET che si connette all’indirizzo dell’attaccante e l’utente visualizza un file PDF che dovrebbe indurlo in un falso senso di sicurezza e far sembrare la situazione più plausibile.

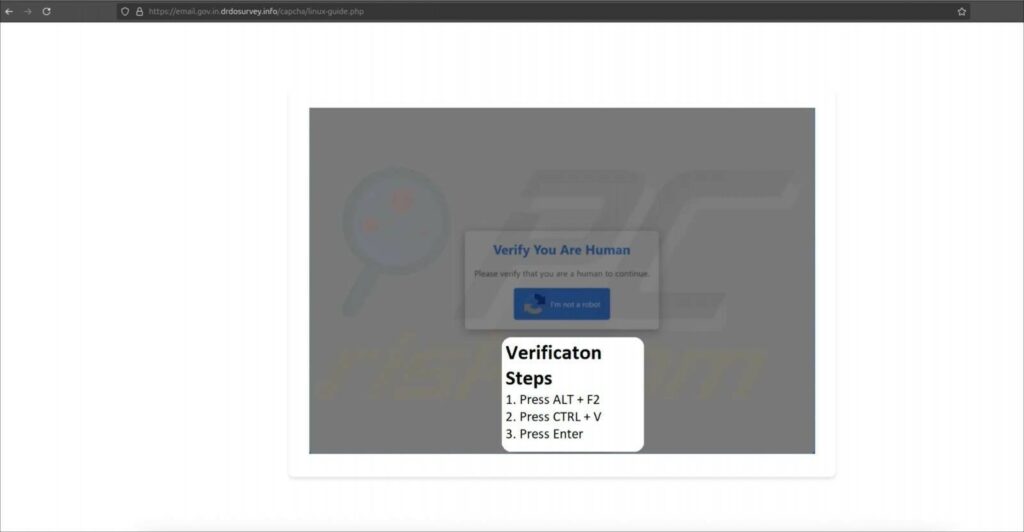

Se il visitatore utilizza Linux, viene reindirizzato a una pagina con un CAPTCHA falso, dove, premendo il pulsante “Non sono un robot“, un comando shell viene copiato negli appunti. Alla vittima viene quindi chiesto di premere ALT+F2, incollare il comando e premere Invio per eseguirlo.

Il comando avvia il payload mapeal.sh sul sistema dell’utente, il quale, secondo i ricercatori, non esegue ancora alcuna azione dannosa, limitandosi a ricevere in background un’immagine JPEG dal server degli aggressori (trade4wealth[.]in).

Gli esperti ritengono che i membri di APT36 stiano attualmente semplicemente testando l’efficacia di tali attacchi su Linux, poiché è sufficiente sostituire l’immagine con uno script shell per installare il malware ed eseguire altre azioni dannose.

L’adattamento di ClickFix a Linux è un’ulteriore prova dell’efficacia di tali attacchi. Le varianti di ClickFix sono ora disponibili per tutti e tre i principali sistemi operativi desktop. La versione di ClickFix per macOS è stata individuata già nell’ottobre dell’anno scorso.