Nell’ultimo anno i casi di abuso dei domini Cloudflare sono aumentati notevolmente (dal 100 al 250%). Cloudflare Pages e Cloudflare Workers, generalmente utilizzati per distribuire pagine Web e facilitare l’elaborazione serverless, vengono sempre più utilizzati per phishing e altre attività dannose.

Gli analisti di Fortra affermano che l’uso di questi domini ha lo scopo di aumentare la legittimità e l’efficacia percepite delle campagne dannose. Cioè, gli hacker sfruttano il marchio Cloudflare e apprezzano anche l’affidabilità dei servizi, il basso costo e le funzionalità di reverse proxy, che li aiutano a eludere il rilevamento.

Cloudflare Pages è una piattaforma progettata per gli sviluppatori front-end per creare, distribuire e ospitare siti Web veloci e scalabili direttamente sulla CDN Cloudflare.

Secondo Fortra, gli aggressori utilizzano attivamente Cloudflare Pages per ospitare pagine di phishing intermedie che reindirizzano le vittime verso vari siti dannosi.

Gli utenti vengono solitamente portati a pagine Cloudflare fraudolente tramite collegamenti da PDF dannosi o e-mail di phishing, che non attirano l’attenzione delle soluzioni di sicurezza a causa della reputazione di Cloudflare.

Si noti inoltre che gli aggressori utilizzano tattiche di bccfolding per nascondere i destinatari delle e-mail e la portata delle loro campagne di spam dannose.

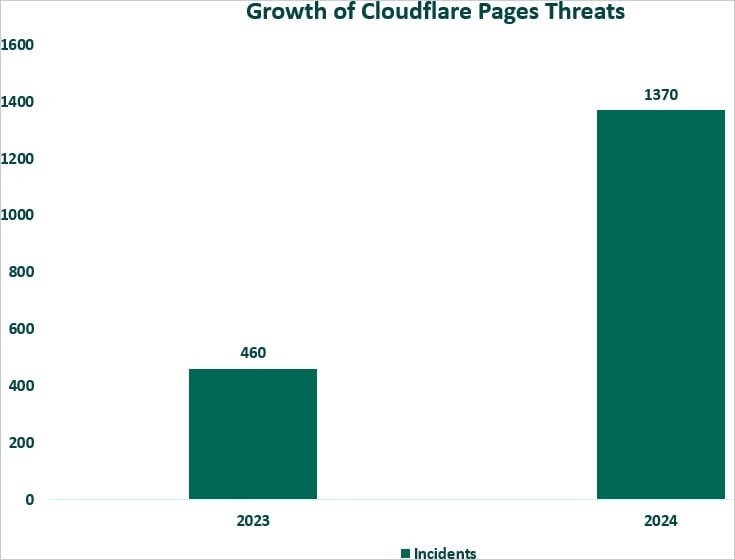

“Il team Fortra rileva un aumento del 198% degli attacchi di phishing utilizzando Cloudflare Pages, da 460 incidenti nel 2023 a 1.370 incidenti nell’ottobre 2024”, riferiscono i ricercatori. “Si prevede che il numero totale di attacchi supererà i 1.600 entro la fine dell’anno, con un aumento del 257% rispetto allo scorso anno (con una media di 137 incidenti al mese)”.

Cloudflare Workers, d’altra parte, è una piattaforma informatica serverless che consente agli sviluppatori di creare e distribuire applicazioni e script leggeri direttamente sulla rete edge di Cloudflare. In circostanze normali, i Cloudflare Worker vengono utilizzati per distribuire API, ottimizzare i contenuti, implementare firewall e CAPTCHA personalizzati, automatizzare le attività e creare microservizi.

Gli aggressori utilizzano Cloudflare Workers per eseguire attacchi DDoS, implementare siti di phishing, inserire script dannosi nei browser delle vittime e forzare le password dagli account di altre persone.

“Stiamo assistendo a un aumento del 104% degli attacchi di phishing legati alla piattaforma Cloudflare Workers. Quest’anno, questa cifra è salita a 4.999 incidenti, rispetto ai 2.447 incidenti del 2023″, afferma il rapporto Fortra. “Con una media attuale di 499 incidenti al mese, si prevede che il volume totale degli attacchi raggiungerà quasi 6.000 entro la fine dell’anno, con un aumento del 145% rispetto all’anno precedente”.

Gli esperti ricordano che per proteggersi dal phishing, compresi quelli che abusano di servizi legittimi, è necessario assicurarsi sempre che gli URL siano autentici, soprattutto se il sito richiede informazioni riservate.

Inoltre, l’attivazione di misure di sicurezza aggiuntive, come l’autenticazione a due fattori, può aiutare a prevenire il furto degli account (anche se le credenziali sono compromesse).