Nelle prime ore del 4 luglio, il gruppo Telegram di Breach Forum ha vissuto un colpo di scena inaspettato. Il gruppo, che era sotto il controllo dell’FBI, è stato presumibilmente recuperato dall’amministratore noto come “weep“. Questo evento ha suscitato una serie di reazioni all’interno della comunità di sicureza informatica.

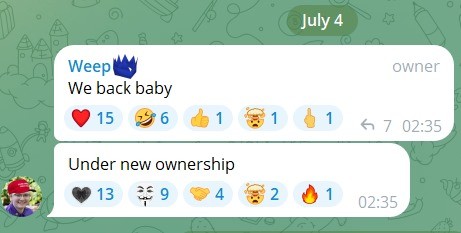

Il primo segnale di cambiamento è arrivato con un messaggio da “weep”, che annunciava trionfante: “We back baby”.

L’entusiasmo era palpabile, con reazioni di approvazione e supporto da parte degli altri membri del gruppo. Subito dopo, un altro messaggio ha chiarito la situazione: “Under new ownership”. Questo confermava che il gruppo era passato sotto una nuova gestione, ma senza fornire dettagli specifici su come fosse avvenuto il trasferimento di controllo.

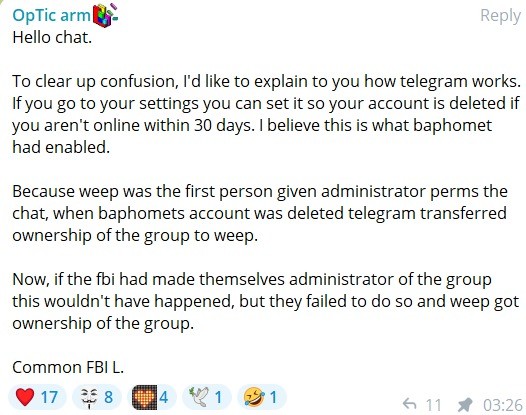

La confusione tra i membri del gruppo è stata evidente. Alcuni messaggi suggerivano che il gruppo fosse ancora sotto il controllo dell’FBI, mentre altri parlavano di un trasferimento di potere a “weep”. La situazione è stata ulteriormente chiarita da un messaggio di “OpTic arm”, un altro amministratore del gruppo.

OpTic arm ha spiegato come funzionano le impostazioni di Telegram, sottolineando che se un account non è attivo per 30 giorni, viene eliminato.

Questo è ciò che è successo con l’account di “Baphomet“, il precedente amministratore. Poiché “weep” era stato il primo ad essere nominato amministratore, Telegram ha trasferito automaticamente la proprietà del gruppo a lui. OpTic arm ha anche criticato l’FBI per non aver preso il controllo amministrativo del gruppo, il che avrebbe evitato questa situazione.

La reazione della comunità è stata mista. Mentre molti hanno celebrato il ritorno del gruppo sotto la gestione originale, altri hanno espresso dubbi e preoccupazioni sulla sicurezza e la stabilità del gruppo.

Il messaggio di “BaphometOfficial” ha confermato che il gruppo era stato originariamente preso in consegna dall’FBI, aggiungendo ulteriore intrigo alla vicenda.

In conclusione, il gruppo Telegram di Breach Forum è passato attraverso un periodo di turbolenze e cambiamenti di leadership. Il ritorno di “weep” come amministratore ha segnato un nuovo capitolo per la comunità, ma ha anche sollevato domande sulla sicurezza e la gestione futura del gruppo. La situazione rimane fluida e continuerà ad evolversi nei prossimi giorni.