Immagina per un attimo di trovarti di fronte al pannello di controllo più critico di una infrastruttura IT.

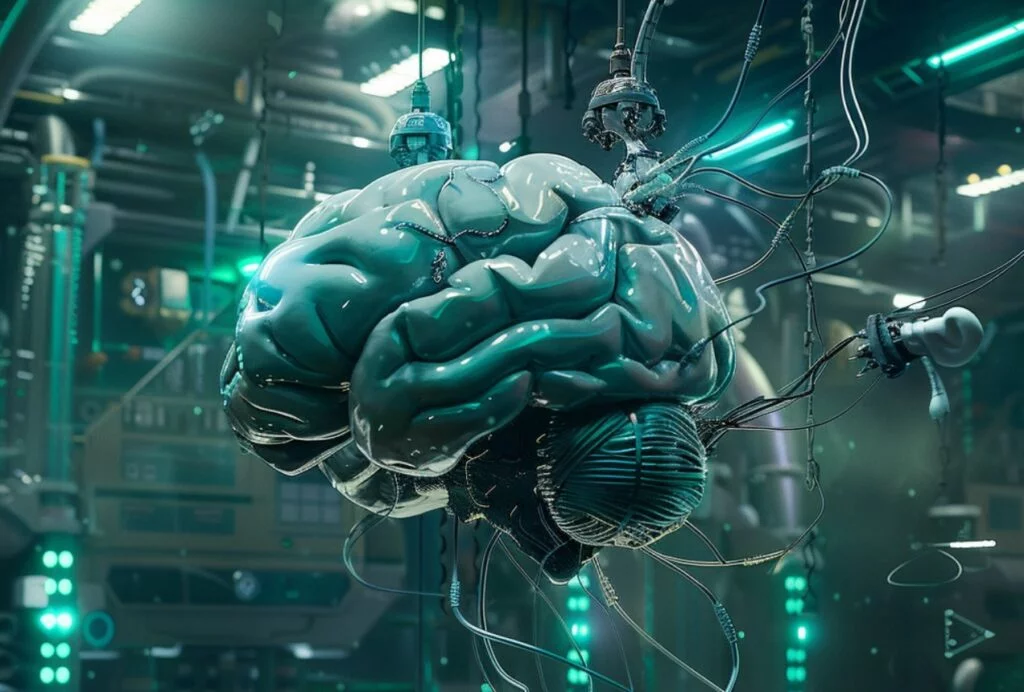

Non un server, non un firewall di ultima generazione, non un sistema AI avanzatissimo.

Immaginiamo che quel pannello sia la tua mente. È da lì che provengono le decisioni più importanti, le reazioni più rapide, le analisi più profonde.

Ed è lì che, troppo spesso, risiedono la vulnerabilità più inaspettate.

Sono qui, tra voi, da più di venti anni.

Ho visto incidenti, ho celebrato successi e ho sentito la pressione che ogni professionista della cybersecurity conosce bene. Ma la mia prospettiva è sempre stata unica, ho sempre portato con me gli strumenti di uno psicologo, di un counselor e di un coach. E ciò che ho imparato, osservando le violazioni informatiche e le persone, è che la vera frontiera della sicurezza non è solo tecnologica.

È profondamente, intrinsecamente, umana.

Pensiamoci bene. Investiamo somme enormi in sistemi avanzatissimi, in intelligenza artificiale, in difese perimetrali quasi inespugnabili. Eppure, una semplice email di phishing, un messaggio subdolo, un invito a cliccare su un link… e tutto può crollare.

Perché accade questo? Perché gli attaccanti, i veri maestri, non puntano ai nostri server; puntano al nostro circuito neurale.

L’ingegneria sociale non è più un semplice trucco; è diventata neuro-ingegneria sociale. I cybercriminali sono diventati esperti nel capire come funziona il nostro cervello: sanno attivare le nostre risposte emotive più primitive, bypassare il nostro ragionamento logico, sfruttare i nostri bias cognitivi. La nostra curiosità, la fretta, la tendenza a fidarci, la paura di perdere un’opportunità sono tutte “vulnerabilità” nel nostro hardware biologico. Il nostro cervello, pur essendo la macchina più potente che conosciamo, è anche quella più facilmente “hackerabile” se non lo comprendiamo e non lo alleniamo adeguatamente.

E non è solo l’utente finale ad essere vulnerabile. Lo siamo anche noi, i professionisti della sicurezza! Noi che lavoriamo sotto la costante minaccia di un attacco, con la responsabilità enorme di proteggere dati e infrastrutture critiche. Quante volte abbiamo sentito quella scarica di adrenalina, quella mente che si annebbia quando un alert suona nel cuore della notte o nel fine settimana..

Cortisolo e adrenalina inondano il nostro sistema.

Sono un’ottima risposta se stiamo scappando da una tigre, ma devastante per la lucidità e la capacità decisionale necessarie per gestire un incidente cyber complesso. La stanchezza decisionale, il burnout cognitivo non sono solo etichette.

Sono la manifestazione di processi neurologici che minano direttamente la nostra performance.

Un analista sotto stress cronico non è semplicemente “stanco”; il suo cervello opera in una modalità di sopravvivenza che limita l’accesso alle funzioni esecutive superiori, quelle cruciali per il problem solving e la strategia.

È come se il nostro sistema difensivo più critico fosse costantemente sotto attacco interno.

Allora, la domanda da un milione di dollari, quella che mi pongo ogni giorno è: se il cervello è la nostra risorsa più potente e la nostra vulnerabilità più grande, come possiamo trasformarlo nella nostra prossima e più potente risorsa cyber?

Non si tratta di fantascienza, ma di un piano d’azione concreto basato sulle neuroscienze e sulla psicologia umana:

La cybersecurity è sempre stata una battaglia di intelligenze: macchina contro macchina, algoritmo contro algoritmo. Ma la vera sfida, la prossima grande evoluzione, è integrare profondamente la comprensione della nostra stessa biologia cognitiva nella nostra strategia difensiva.

Non proteggiamo solo dati, proteggiamo le menti che quei dati li gestiscono e li difendono.

Per proteggerci veramente, per costruire difese resilienti e a prova di futuro, non bastano le tecnologie più avanzate o i protocolli più stringenti.

È fondamentale che i nostri team di cybersecurity siano multidisciplinari. Dobbiamo superare la convinzione che basti essere esperti di codice o di rete. Abbiamo bisogno di umanisti, sociologi, psicologi, esperti di comunicazione che lavorino fianco a fianco con gli ingegneri e gli analisti. Sono loro che possono aiutarci a capire il “fattore umano” nelle sue sfumature più profonde, a progettare difese che tengano conto dei comportamenti e delle emozioni, a formare le persone non solo sulle regole, ma sulle ragioni intrinseche della sicurezza.

La cyber-resilienza non è un muro inespugnabile, ma una danza costante tra la logica del codice e l’imprevedibilità dell’anima umana. È un’arte sottile, un caos ordinato dove l’innovazione tecnologica incontra la profonda conoscenza di sé. Non possiamo più permetterci di essere i ciechi veggenti della sicurezza, che vedono ogni bit e byte ma non il battito cardiaco che li muove.

Se la nostra difesa più critica risiede nella mente, siamo davvero pronti a investire in essa come nell’ultima soluzione tecnologica?

Siamo pronti a ridefinire il concetto stesso di “sicurezza informatica” per includere l’elemento più cruciale: l’essere umano?

E, soprattutto, cosa siamo disposti a cambiare nel nostro approccio da domani per iniziare a costruire questa fortezza ?