La rivalità tra gang ransomware alle volte porta a danni collaterali, come in questo caso che una gang colpisce un’altra gang per non aver rispettato i patti.

Le rivalità tra le cybergang nel mercato underground possono essere dovute a molteplici fattori, come la competizione per il controllo di determinati settori del mercato, l’acquisizione di nuovi clienti o la protezione delle proprie attività da intrusioni esterne.

Inoltre, alcune cybergang possono avere obiettivi diversi o possono essere impegnate in attività illegali diverse, come il furto di dati, la frode informatica o la distribuzione di malware, il che può portare a conflitti tra di loro. Altre volte, le rivalità possono nascere a causa di dispute personali o di differenze ideologiche tra i membri delle gang oppure sulla suddivisione dei profitti.

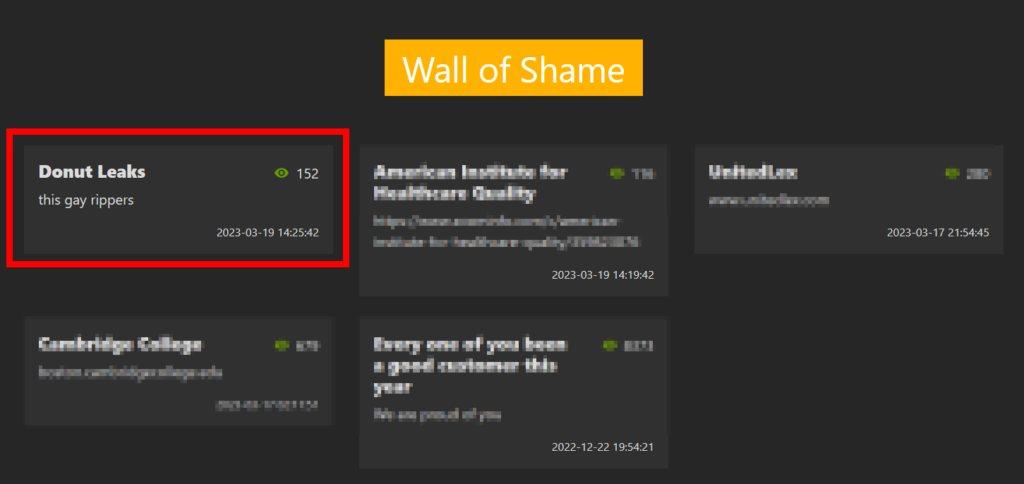

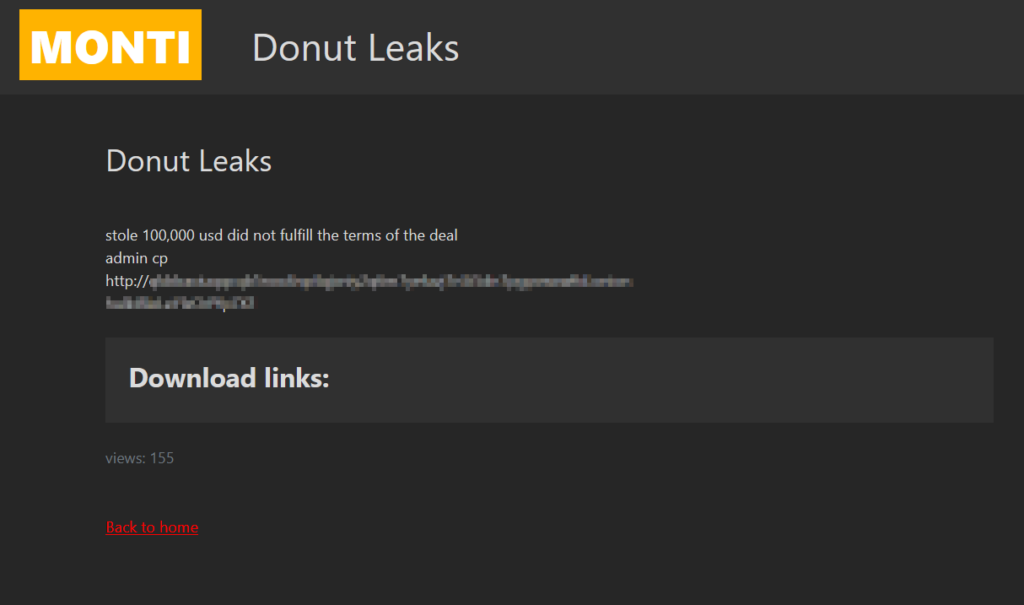

Come riportato dal ricercatore di sicurezza Pietro Melillo, Monti ransomware pubblica all’interno del suo Data leak Site (DLS) un post nel quale riporta che un’altra cyber gang è stata compromessa. Si tratta di Donut leaks.

Accedendo al post specifico, la cyber gang riporta quanto segue:

Ha rubato 100.000 dollari non rispettando i termini dell'accordo

amministratore cp

Indipendentemente dalla ragione, le rivalità tra le cybergang possono essere molto intense e portare a azioni aggressive come attacchi DDoS, furto di informazioni sensibili o tentativi di compromettere i sistemi informatici degli avversari, come in questo caso.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…