DarkSide è un esempio di “Ransomware as a Service” (RaaS). In questo modello operativo, il malware viene creato dallo sviluppatore del ransomware , mentre l’affiliato del ransomware è responsabile dell’infezione del sistema informatico di destinazione e della negoziazione del pagamento del riscatto con l’organizzazione della vittima.

Questo nuovo modello di business ha rivoluzionato il ransomware, aprendolo a coloro che non hanno le capacità tecniche per creare dei malware, ma hanno le capacità di infiltrarsi in un’organizzazione di destinazione.

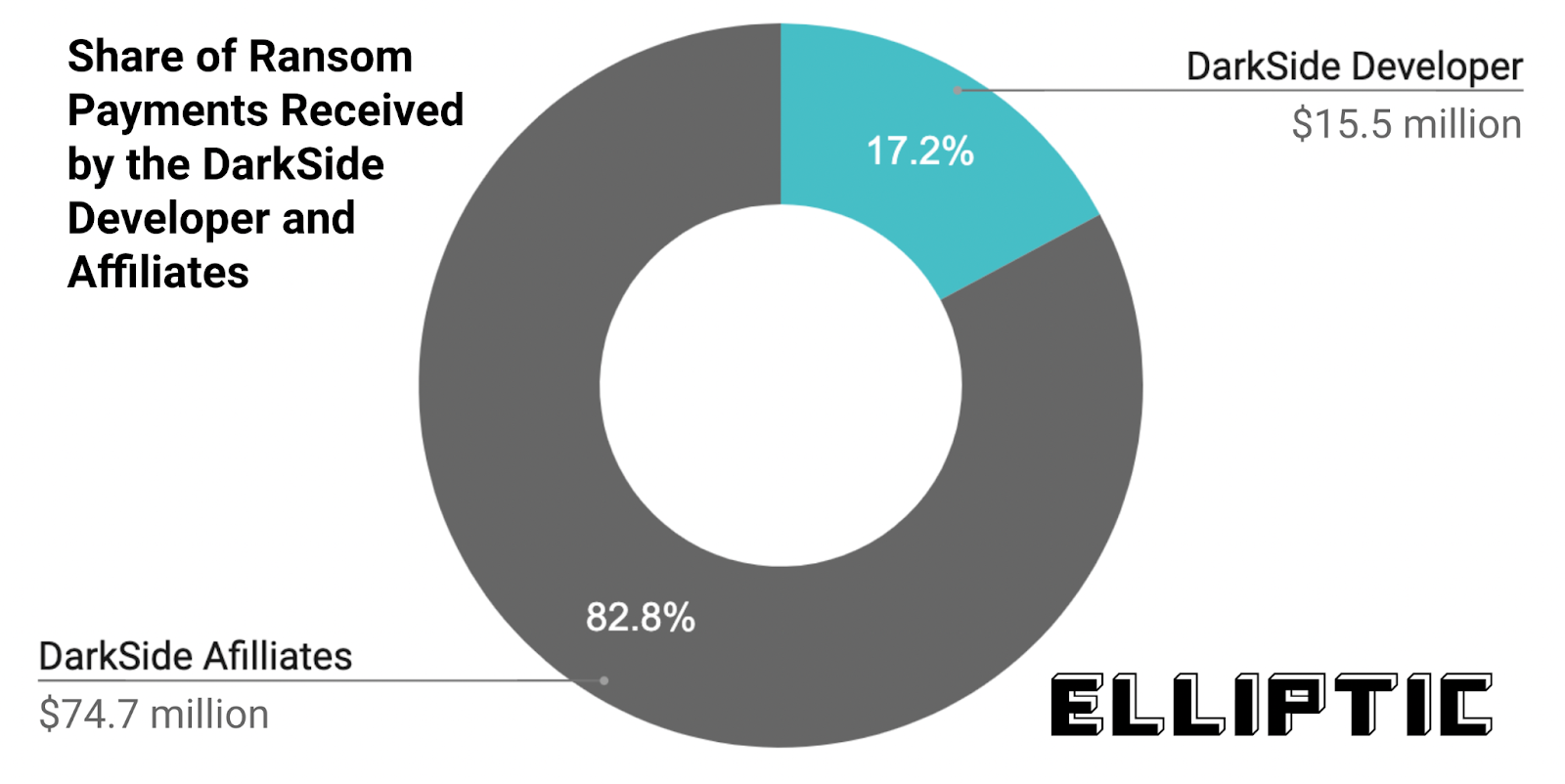

Qualsiasi pagamento di riscatto effettuato da una vittima viene quindi suddiviso tra l’affiliato e lo sviluppatore. Nel caso di DarkSide, lo sviluppatore del malware prende il 25% per riscatti inferiori a 500.000 dollari, ma questo scende al 10% per riscatti superiori a 5 milioni di dollari.

Questa divisione del pagamento del riscatto è molto chiara da vedere sulla blockchain, con le diverse azioni che separano i portafogli Bitcoin controllati dall’affiliato e dallo sviluppatore. In totale, lo sviluppatore di DarkSide ha ricevuto bitcoin per un valore di 15,5 milioni di dollari (17%), con i restanti 74,7 milioni di dollari (83%) destinati ai vari affiliati.

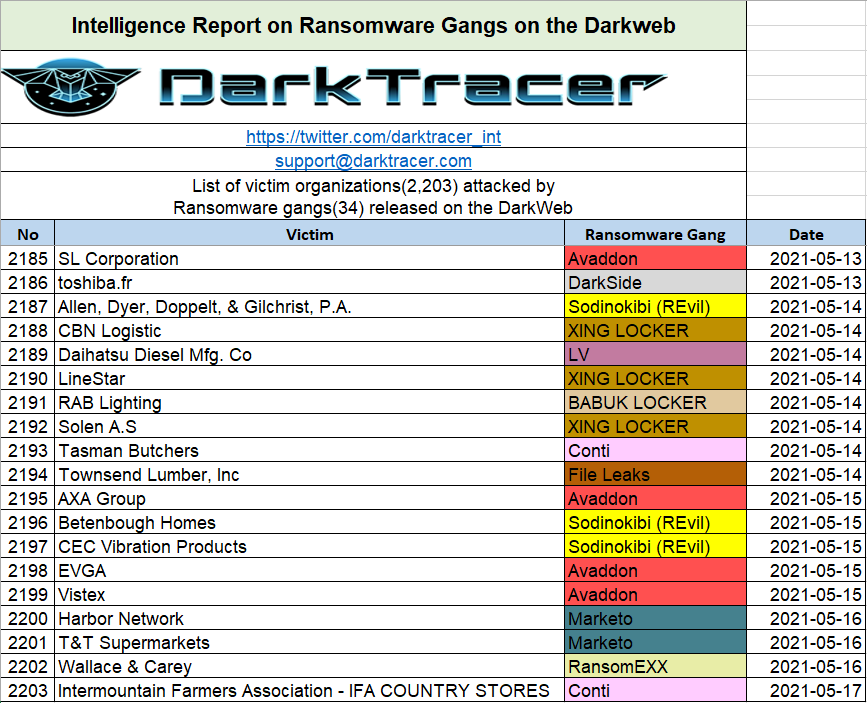

In totale, a DarkSide sono stati effettuati poco più di 90 milioni di dollari in pagamenti di riscatto Bitcoin, provenienti da 47 portafogli distinti. Secondo DarkTracer, 99 organizzazioni sono state infettate dal malware DarkSide, suggerendo che circa il 47% delle vittime ha pagato un riscatto e che il pagamento medio era di 1,9 milioni di dollari.

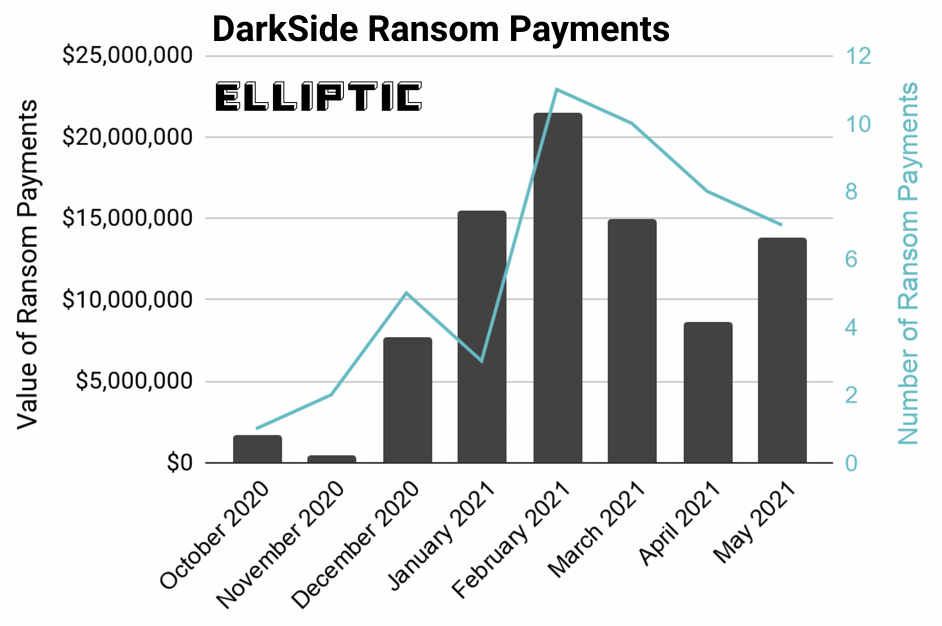

Il grafico seguente invece mostra il valore totale e il numero di pagamenti di riscatto effettuati a DarkSide negli ultimi nove mesi.

Maggio sarebbe stato un mese record, fino a quando DarkSide ha interrotto le sue operazioni il 13 maggio e il suo portafoglio Bitcoin è stato svuotato, anche se ancora non è chiaro cosa sia successo con precisione.

Elliptic ha svolto una analisi sulla blockchain dei pagamenti di riscatto per vedere dove vengono spesi o scambiati i bitcoin. Quello che è stato trovato è che la maggior parte dei fondi viene inviata agli scambi di criptoasset, dove possono essere scambiati con altri criptovalute.

La maggior parte degli scambi di criptovalute è conforme alle normative antiriciclaggio. Verificano l’identità dei loro clienti e segnalano attività sospette. Usano anche strumenti di analisi blockchain come quelli offerti da Elliptic, per controllare i depositi dei clienti per collegamenti ad attività illecite come il ransomware.

Tuttavia, alcune giurisdizioni non applicano queste normative ed è proprio alle agenzie di scambio situate in queste località che viene inviata la maggior parte dei proventi del ransomware DarkSide.

Le aziende che lavorano sulle criptovalute dovrebbero eseguire un’attenta analisi sui fornitori di servizi di asset virtuali (VASP) con cui effettuano transazioni.

Fonte

https://www.elliptic.co/blog/darkside-ransomware-has-netted-over-90-million-in-bitcoin