Il 22 settembre 2024, nell’ambiente underground di Telegram, è stato diffuso un messaggio riguardante l’inizio di un’operazione cyber contro i Paesi baltici. L’operazione mira a colpire le infrastrutture critiche di Lettonia, Estonia, Lituania e di altri Paesi non specificati. Il messaggio è apparso all’interno di un gruppo chiamato “UserSec“, con lo scopo di avvisare tutti i membri e prepararli per l’avvio degli attacchi, previsto tra il 22 e il 23 settembre.

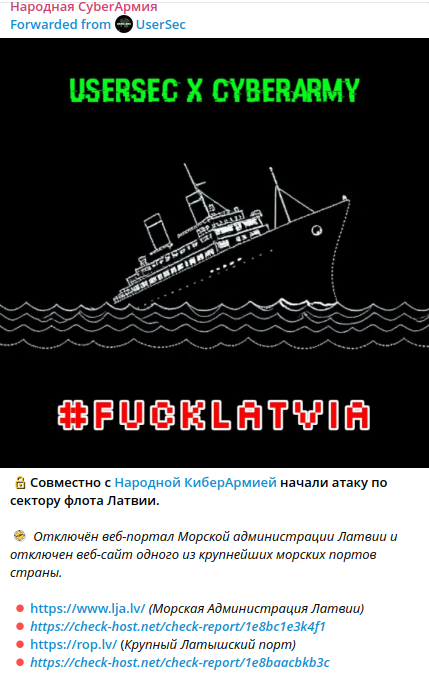

Poche ore dopo la prima comunicazione, UserSec ha rivendicato un attacco contro la flotta navale lettone, colpendo in particolare il portale dell’Amministrazione Marittima Lettone e il sito del Grande Porto di Riga. Secondo i report diffusi da UserSec, basati su verifiche condotte con il servizio Check-Host in quel momento, entrambi i siti risultavano non raggiungibili. Nel messaggio di rivendicazione, viene menzionata una collaborazione con Cyber Army, un altro gruppo di hacktivisti filo-russi, che sembra aver partecipato all’operazione avviata il 22 settembre.

Traduzione del messaggio:

“Insieme al Cyber Army popolare, abbiamo lanciato un attacco al settore della flotta lettone.

Il portale web dell'Amministrazione marittima lettone è stato disabilitato così come il sito web di uno dei porti marittimi più grandi del paese.

https://www.lja.lv/ (Amministrazione marittima della Lettonia)

https://check-host.net/check-report/1e8bc1e3k4f1

https://rop.lv/ ( Grande porto lettone)

https://check-host.net/check-report/1e8baacbkb3c”

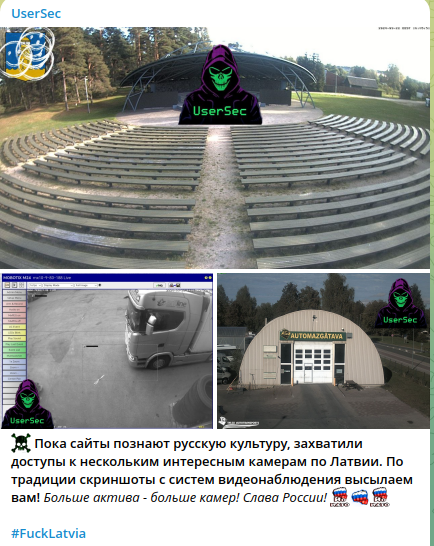

L’ultima rivendicazione di attacco, datata 22 settembre, vede UserSec dichiarare di aver ottenuto l’accesso a numerose telecamere di sicurezza in Lettonia. A supporto di questa affermazione, il gruppo ha pubblicato alcuni screenshot, con l’intento di rafforzare la propria credibilità

Traduzione del messaggio:

“Mentre i siti esplorano la cultura russa, abbiamo avuto accesso a diverse telecamere interessanti in tutta la Lettonia. Per tradizione, ti inviamo screenshot dai sistemi di videosorveglianza! Più risorse - più telecamere! Gloria alla Russia!”

Analisi del gruppo UserSec e Cyber Army

Il gruppo UserSec è un collettivo hacktivista filo-russo che, pur non avendo grande visibilità mediatica, fa parte di una rete di gruppi simili che collaborano per attaccare Paesi considerati nemici, poiché non sono pro-Russia o non ne sostengono le iniziative. Il gruppo è attivo su Telegram dal 6 marzo 2024 e ha visto un significativo aumento di iscritti, superando i 10.000 membri intorno al 7 settembre 2024.

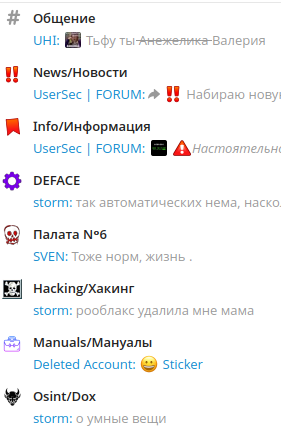

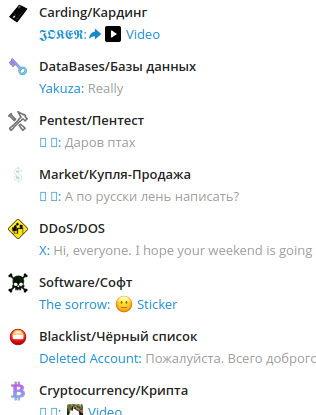

Le attività di UserSec, come quelle di molti gruppi hacktivisti, sono varie e comprendono ricerche OSINT, la condivisione di informazioni personali (doxing), attacchi informatici come hacking e attacchi DDoS contro obiettivi scelti. Inoltre, il gruppo offre corsi e attività di reclutamento per espandere le proprie fila e intensificare le azioni a favore delle loro cause.

UserSec è strutturato in modo da avere un canale dedicato per ogni tipo di comunicazione. È presente anche un forum su Telegram, utilizzato per discutere vari argomenti di interesse per la community.

Il gruppo CyberArmy, che attualmente sembra collaborare con UserSec, è un collettivo hacktivista filo-russo con oltre 60.000 iscritti e risulta attivo da circa il 1º aprile 2022. Come altri gruppi simili, CyberArmy si dedica a diverse attività di hacktivismo, ma il suo focus principale è costituito dagli attacchi DDoS contro obiettivi selezionati, che variano a seconda del contesto e del periodo.

Il gruppo ha anche pubblicato una guida-manifesto che descrive la sua struttura, le aree tematiche trattate e fornisce istruzioni dettagliate su come partecipare agli attacchi DDoS. Per facilitare queste operazioni, CyberArmy è ben organizzato e mette a disposizione uno script compatibile con le piattaforme Windows, Linux e Android, oltre a una pagina HTML scaricabile tramite un messaggio su Telegram utile per effettuare attacchi tramite l’utilizzo del browser web.

Conclusioni

RHC ha spesso trattato delle attività svolte da diversi gruppi hacktivisti, sottolineando che gli obiettivi e le motivazioni degli hacker possono essere molteplici, e non necessariamente di natura economica.

Per quanto riguarda l’operazione contro i Paesi baltici, non è ancora chiaro quanto potrà durare o fino a che punto potrà spingersi. Dall’analisi di questi gruppi, possiamo affermare che operazioni di questo tipo possono durare molto e non avere effetti immediati, poiché gli hacktivisti sono in continua espansione e spesso operano su più fronti contemporaneamente. Inoltre, la crescente collaborazione tra diversi gruppi aumenta la complessità delle operazioni, con attacchi che possono provenire da vari team e impiegare metodi di attacco differenti. Proprio per questo motivo, l’attività di monitoraggio nel territorio underground del web è fondamentale, poiché consente di prevenire minacce e attuare misure di sicurezza proattive.

Esperto di Cyber Threat Intelligence e appassionato di informatica fin da bambino. Amo le sfide e mi piace indagare a fondo sulle pratiche utilizzate nel cybercrime odierno.