Gli esperti ritengono che l’informatica quantistica possa rendere obsoleti alcuni degli algoritmi di sicurezza informatica fondamentali al centro di molte esperienze digitali moderne, dall’accesso al denaro tramite un bancomat all’invio di messaggi sicuri.

Un nuovo disegno di legge bipartisan spinge il governo degli Stati Uniti a prepararsi più rapidamente a tale eventualità. Ma il problema è complesso, letteralmente.

Gli standard di crittografia a chiave pubblica per qualsiasi cosa, dalle transazioni bancarie alle comunicazioni sicure, si basano sul principio matematico della fattorizzazione.

Un computer classico impiegherebbe circa 300 trilioni di anni per decifrarli.

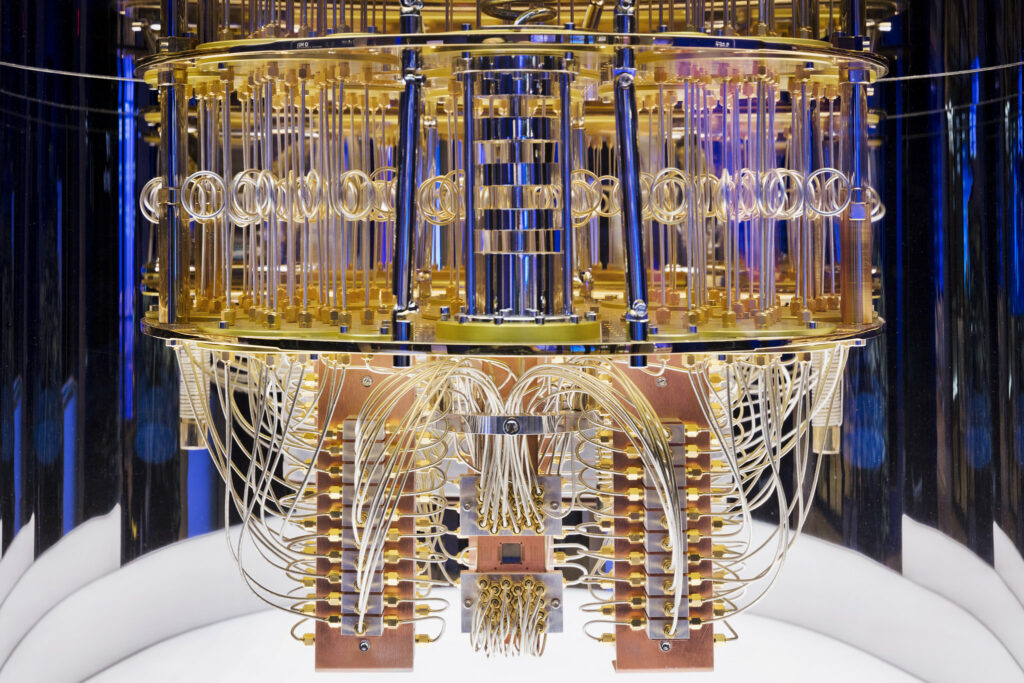

Ma un computer quantistico, in grado di elaborare bit composti da valori molto più diversi di “1” o “0”, potrebbe decifrare lo stesso standard di crittografia in pochi secondi.

Sebbene non esista ancora un computer quantistico in grado di eseguire un tale hack, il campo in rapida crescita suggerisce che sia possibile entro il decennio.

E ciò non impedirà agli avversari di tentare di rubare i dati crittografati ora per la successiva decodifica, secondo gli autori del disegno di legge.

“Il rapido progresso dell’informatica quantistica suggerisce il potenziale per gli avversari degli Stati Uniti di rubare i sensibili crittografati oggi (usati nei computer classici) e attendere fino a quando non saranno disponibili sistemi quantistici sufficientemente potenti poterli decrittografare successivamente”.

si legge in una bozza del disegno di legge.

I senatori statunitensi Maggie Hassan, D-NH, e Rob Portman, R-Ohio, introdurranno un disegno di legge soprannominato The Quantum Computing Cybersecurity Preparedness Act, per richiedere all’Office of Management and Budget della Casa Bianca di gestire già da ora i dati con algoritmi resistenti al quantum computing.

In effetti recentemente è uscita la.bozza di guida su come passare a nuovi standard di crittografia post-quantistica (un anno dopo che il National Institute of Standards and Technology ha capito quali sono questi standard); e informare il Congresso sulla loro strategia per migrare il governo verso nuovi standard di crittografia post-quantistica.

Abbiamo chiesto a Roberto Campagnola, esperto di Quantum Computing della community di Red Hot Cyber il quale ha detto:

“Al momento il quantum computing è a livello più che embrionale, quasi tutti i computer in funzione sono in grado di assolvere solo un compito e non sono programmabili. Rappresenta quasi una scommessa poter avere sistemi scalabili, ma lo sforzo e l’attività di studio di istitutidi ricerca, università e soprattutto governi è enorme; sembra proprio che pur essendo al momento una scommessa, nessuno voglia farsi trovare impreparato.”.