Un gruppo di professionisti della sicurezza e accademici di Cloudflare, Microsoft, BastionZero, UC San Diego e Università di Amsterdam, hanno attirato l’attenzione su una vulnerabilità (CVE-2024-3596) nel protocollo RADIUS, che è in uso da oltre 30 anni. L’ attacco Blast-RADIUS consente agli aggressori di compromettere reti e dispositivi utilizzando attacchi MitM e collisioni MD5.

Il protocollo RADIUS (Remote Authentication Dial-In User Service) è stato sviluppato nel 1991 ed è noto fin dai tempi del dial-up. Da allora è rimasto lo standard de facto per l’autenticazione leggera ed è supportato praticamente in ogni switch, router, punto di accesso e concentratore VPN rilasciato negli ultimi decenni. Pertanto, RADIUS rimane un componente importante per la gestione della comunicazione client-server e viene utilizzato per fornire:

RADIUS consente una comunicazione continua tra i client (in genere router, switch e altri dispositivi che forniscono accesso alla rete) e un server RADIUS centrale, che funge da gatekeeper per l’autenticazione degli utenti e le policy di accesso. Lo scopo di RADIUS è fornire una gestione centralizzata dell’autenticazione, dell’autorizzazione e della contabilità per gli accessi remoti. A volte parliamo di decine di migliaia di dispositivi sulla stessa rete.

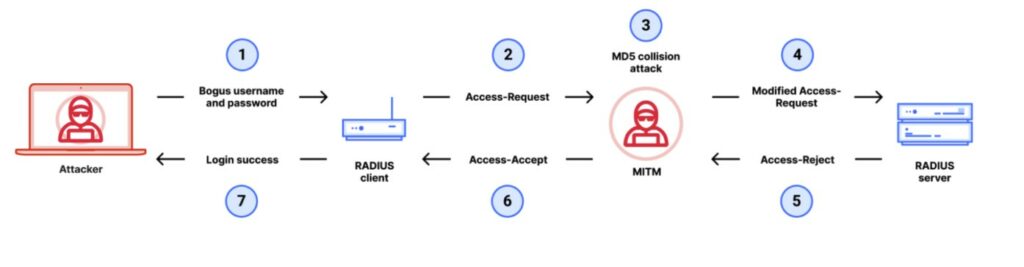

L’attacco Blast-RADIUS sfrutta il protocollo MD5 e le vulnerabilità di collisione, consentendo agli aggressori con accesso al traffico RADIUS di manipolare le risposte del server e aggiungere attributi arbitrari, consentendo loro di ottenere diritti amministrativi sui dispositivi RADIUS senza utilizzare la forza bruta o il furto di credenziali. L’attacco colpisce tutte le modalità di autenticazione RADIUS/UDP, ad eccezione di quelle che utilizzano EAP (Extensible Authentication Protocol).

“L’attacco Blast-RADIUS consente a un utente malintenzionato che si trova tra il client e il server RADIUS di creare un vero messaggio di accettazione del protocollo in risposta a una richiesta di autenticazione non riuscita”, spiegano i ricercatori. “Ciò può consentire a un utente malintenzionato di accedere ai dispositivi e ai servizi di rete senza dover indovinare o decifrare password o i segreti condivisi. Di conseguenza, l’aggressore non riceve le credenziali dell’utente. Un utente malintenzionato che utilizza il nostro attacco ha la capacità di aumentare i propri privilegi dall’accesso parziale alla rete all’accesso a qualsiasi dispositivo che utilizza RADIUS per l’autenticazione o di assegnarsi diritti di rete arbitrari”.

Il fatto è che il protocollo RADIUS utilizza richieste e risposte con hash MD5 durante l’autenticazione sul dispositivo. L’exploit PoC sviluppato dagli specialisti calcola una collisione dell’hash MD5 con un prefisso selezionato, necessaria per creare una corretta risposta Access-Accept, indicando una richiesta di autenticazione riuscita. Questo falso hash MD5 viene quindi iniettato nella connessione di rete utilizzando un attacco man-in-the-middle, consentendo all’aggressore di accedere al sistema.

Sfruttare il problema e creare un hash MD5 richiede dai 3 ai 6 minuti, ovvero più tempo dei timeout da 30 a 60 secondi tipicamente utilizzati in RADIUS. Tuttavia, ogni fase dell’algoritmo di collisione utilizzato nell’attacco può essere efficacemente parallelizzata e può anche essere ottimizzata a livello hardware. Cioè, un utente malintenzionato con buone risorse può sferrare un attacco utilizzando GPU, FPGA e altro hardware moderno e veloce per ottenere tempi di esecuzione più rapidi, aumentandoli di decine o addirittura centinaia di volte.

Poiché questo attacco non compromette le credenziali dell’utente finale, gli utenti stessi non possono fare nulla per proteggersi. Si consiglia tuttavia ai produttori e agli amministratori di sistema che creano e gestiscono dispositivi RADIUS di seguire le migliori pratiche già disponibili .

Per proteggersi da Blast-RADIUS, gli operatori di rete possono passare a RADIUS over TLS (RADSEC), implementazioni RADIUS multi-hop e isolare il traffico RADIUS da Internet utilizzando VLAN limitate o tunneling TLS/IPsec.