La National Security Agency (NSA) degli Stati Uniti D’America, ha dichiarato oggi di aver scoperto ulteriori falle di sicurezza su Exchange Server, avvertendo prontamente la Microsoft per la produzione della fix, cosa che ha fatto immediatamente rilasciandola all’interno del Patch Tuesday di questo mese uscito nella giornata di oggi.

Gli ultimi bug software rilevati dall’NSA si trovano nelle versioni 2013, 2016 e 2019 di Exchange Server. Microsoft ha affermato che le vulnerabilità, se sfruttate, potrebbero consentire a un utente malintenzionato di eseguire codice in remoto (RCE) su un computer di destinazione, esattamente come i precedenti 4 zeroday chiamati ProxyLogon.

Come le vulnerabilità rivelate un mese fa, questi nuovi bug possono permettere di colpire le organizzazioni che eseguono Exchange nei loro CED, a differenza di quelle che utilizzano i servizi di cloud computing anche se questa notizia arriva in un momento di grande tensione per i precedenti bug di Exchange Server.

Infatti, Microsoft il 2 marzo aveva scoperto che le sospette spie cinesi avevano sfruttato la prima serie di difetti in Exchange Server per sottrarre e-mail dalle organizzazioni statunitensi prese di mira ma subito dopo, una volta pubblicate le PoC, uno stuolo di criminali informatici hanno sfruttato queste vulnerabilità mietendo vittime in tutto il mondo.

“Considerata la recente attenzione su Exchange, consigliamo ai clienti di installare gli aggiornamenti il prima possibile per garantire che rimangano protetti da queste e altre minacce”, ha affermato Microsoft in un post sul blog oggi.

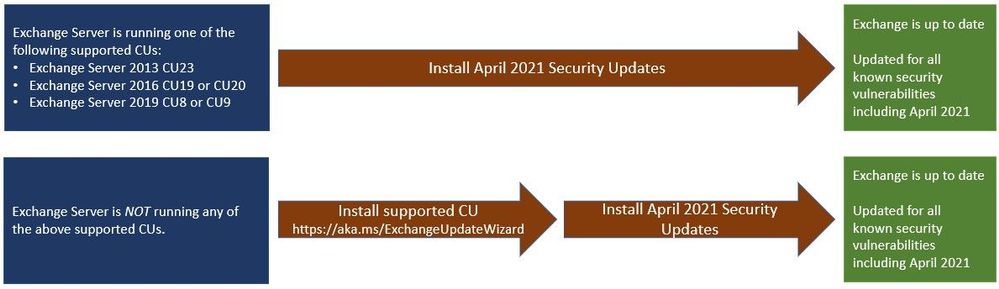

Percorsi di aggiornamento per Microsoft Exchange server

Rob Joyce, direttore della sicurezza informatica della NSA, ha fatto eco a questo senso di urgenza.

In seguito all’annuncio, l’agenzia per la sicurezza informatica del Department of Homeland Security ha ordinato alle agenzie civili federali di applicare le correzioni del software Exchange Server entro la fine di giovedì di questa settimana.

“I difensori della rete ora hanno le conoscenze necessarie per agire, ma lo sono anche gli avversari e gli attori informatici maligni”, ha affermato Joyce. “Non dare loro l’opportunità di sfruttare questa vulnerabilità sul tuo sistema.”

Essendo una delle agenzie di spionaggio più potenti al mondo, la NSA deve regolarmente decidere se rivelare i bug del software che trova per proteggere le aziende statunitensi o conservarli per operazioni di raccolta di informazioni all’estero.

Ultimamente, l’agenzia sembra essere più etica rispetto al passato rispetto la scoperta di difetti del software a scopo difensivo.

Nel gennaio 2020, ad esempio, la NSA e Microsoft aveva rivelato un difetto critico nel sistema operativo Microsoft Windows e hanno esortato le organizzazioni ad applicare una correzione per la sicurezza.

IN passato, il Gruppo hacker “The Shadow Brokers” , precisamente il 14 aprile 2017, rubò dalla NSA una serie di informazioni classificate, tra le quali il potentissimo exploit eternalblue.

Questa raccolta di file venne chiamata “Lost in Translation” e tutti la ricordiamo per la presenza dell’exploit eternalblue, utilizzato per le successive epidemie di ransomware quali WannaCry e NotPetya.

Ora attendiamo le PoC che presumibilmente faranno capolino nelle prossime settimane, in modo da far partire il “circus” del cybercrime.

Fonti

https://msrc-blog.microsoft.com/2021/04/13/april-2021-update-tuesday-packages-now-available/

https://techcommunity.microsoft.com/t5/exchange-team-blog/released-april-2021-exchange-server-security-updates/ba-p/2254617

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.