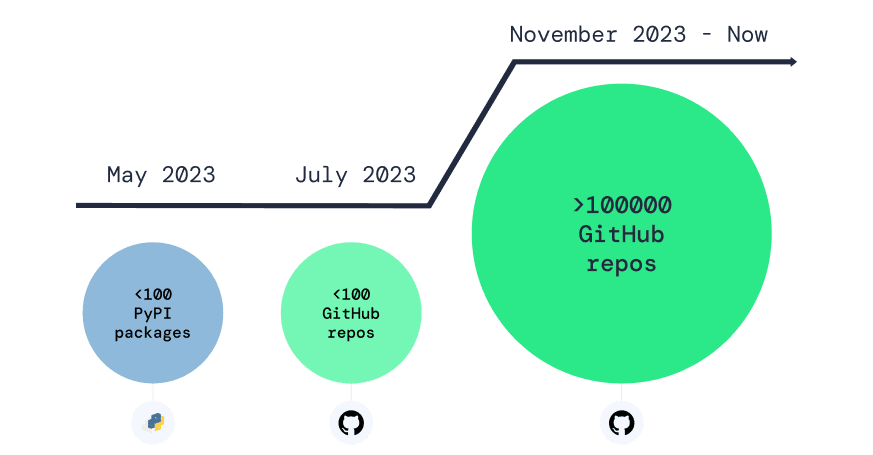

I ricercatori di Apiiro hanno condotto un’indagine su una campagna di attacchi su larga scala alla piattaforma GitHub utilizzando repository dannosi. Gli esperti hanno identificato più di 100mila repository falsi che imitano i popolari progetti open source per distribuire malware. Il numero di tali archivi continua a crescere costantemente.

Come hanno spiegato gli esperti, gli hacker criminali utilizzano attivamente la tattica di sostituire i nomi di progetti reali. Creano un repository identico a un progetto popolare su GitHub, con il nome il più simile possibile.

Gli aggressori sperano che l’utente commetta un errore di battitura nell’inserire il nome e scarichi il codice infetto. Questo metodo viene spesso utilizzato quando si lavora con i gestori di pacchetti, dove la riga di comando lascia meno opportunità per il rilevamento tempestivo degli errori.

Per eseguire l’attacco, gli aggressori clonano il repository di destinazione, vi iniettano codice dannoso e lo ripubblicano con il nome originale. Inizia quindi la fase di promozione di tali archivi attraverso vari canali su Internet, inclusi forum e social network, dove vengono presentati come reali.

Il codice dannoso sul computer della vittima di solito inizia a scaricare software di terze parti in background. Si noti che molto spesso gli aggressori utilizzano BlackCap Grabber, un programma che ruba credenziali, cookie e altre informazioni importanti, inviandole ai server dell’aggressore.

GitHub agisce contro le cosiddette fork bomb monitorando e bloccando automaticamente i repository sospetti con copie eccessive. Nonostante la rimozione automatizzata di milioni di fork sospetti, circa l’1% delle copie infette riesce comunque a rimanere sulla piattaforma.

Si consiglia agli utenti di prestare attenzione e di controllare i repository con cui lavorano. Ciò è particolarmente importante per le aziende per impedire che codice dannoso entri nei loro sistemi e nella catena di fornitura del software.