Un gruppo di black hacker cinesi è stato collegato a una serie di attacchi verso alcune organizzazioni governative che sfruttano una vulnerabilità zero-day di Fortinet (CVE-2022-41328) per distribuire malware.

Un nuovo rapporto di Mandiant afferma che gli attacchi sono avvenuti a metà del 2022 e li attribuisce a un threat actors collegato alla Cina che la società rintraccia come UNC3886.

“Le recenti vittime degli operatori di spionaggio cinesi includono DIB, governo, telecomunicazioni e tecnologia. Dato siano incredibilmente difficili da rilevare, la maggior parte delle organizzazioni non è in grado di identificarli da soli. Non è raro che le campagne cinesi finiscano per essere intrusioni pluriennali”.

ha dichiarato Charles Carmakal, CTO di Mandiant.

Durante le indagini congiunte sull’incidente, Mandiant ha scoperto che, dopo aver violato i dispositivi Fortinet, UNC3886 ha installato delle backdoor utilizzando due nuovi ceppi di malware.

Una backdoor Thincrust basata su Python e la backdoor passiva Castletap per il controllo delle porte ICMP.

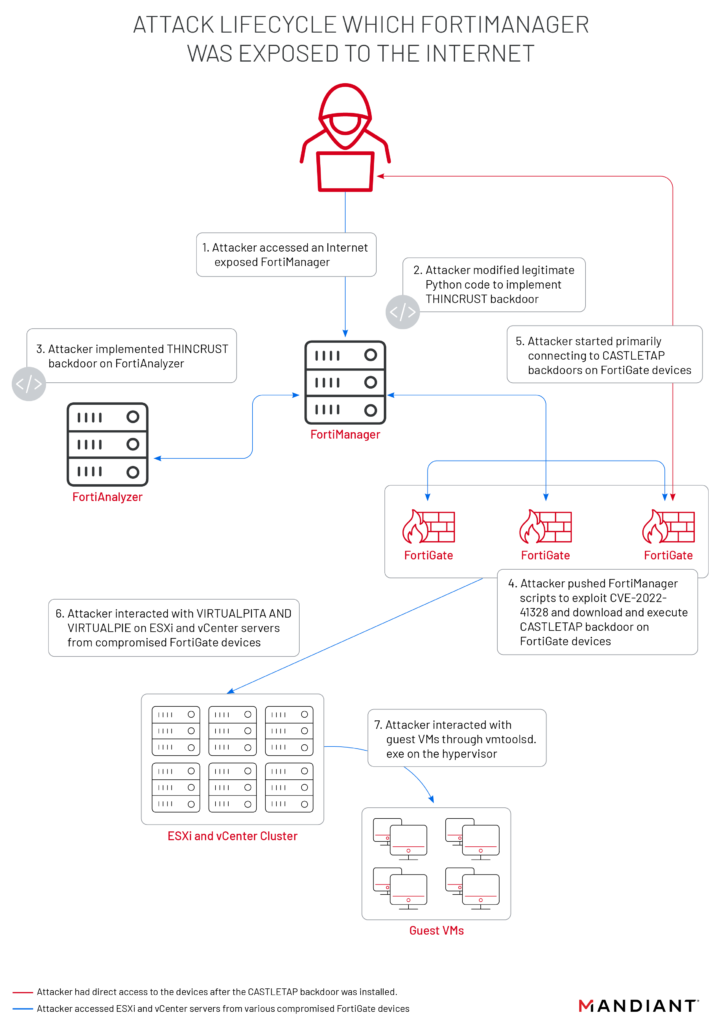

Gli attori delle minacce hanno inizialmente effettuato l’accesso a un dispositivo FortiManager accessibile su Internet prima di sfruttare la falla zero-day CVE-2022-41328 per scrivere file che consentissero loro di spostarsi lateralmente attraverso la rete.

Dopo aver acquisito persistenza sui dispositivi FortiManager e FortiAnalyzer tramite la backdoor Thincrust, il gruppo ha utilizzato gli script FortiManager per eseguire la backdoor su più firewall FortiGate utilizzando Castletap.

Successivamente, l’attaccante si è connesso alle macchine ESXi e vCenter distribuendo la backdoor VirtualPita e VirtualPie per mantenere persistenza sugli hypervisor compromessi e sulle macchine guest, assicurandosi che le loro attività dannose non venissero rilevate.

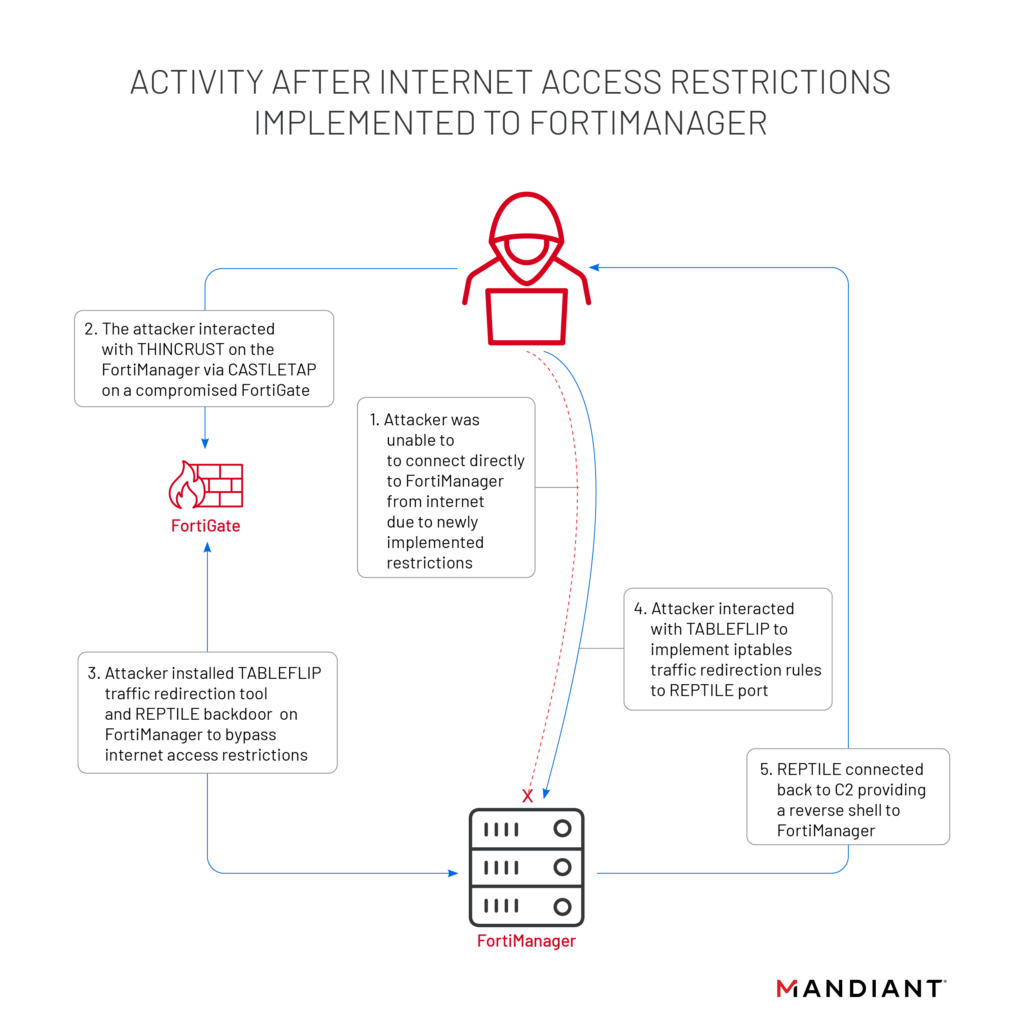

Sui dispositivi configurati per limitare l’accesso da Internet, gli aggressori hanno installato un reindirizzatore di traffico (Tableflip) e una backdoor passiva (Reptile) dopo essere passati dai firewall FortiGate precedentemente sottoposti a backdoor tramite Castletap.