I criminali informatici della famigerata banda ransomware Lockbit, rivendicano l’attacco informatico all’università di Siena che avevamo annunciato il 7 maggio scorso.

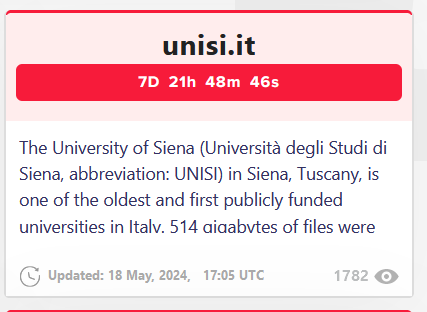

Sul Data Leak Site (DLS), è apparso un post che riporta un countdown di 7gg e 21 ore (mentre stiamo scrivendo questo articolo). Dobbiamo precisare che l’istituzione universitaria, immediatamente dopo che si palesò l’attacco informatico, pubblicò un comunicato stampa dove annunciava l’attacco informatico.

Questo è qualcosa che abbiamo visto di rado negli attacchi informatici agli atenei italiani. Vogliamo puntualizzarlo in quanto l’Università di Siena ha dimostrato etica e trasparenza fin dalle prime fasi dell’attacco informatico, quelle più complesse e destabilizzanti.

Ricordiamo che l’università di Siena non è il primo Ateneo italiano ad essere stato colpito dal ransomware. Abbiamo parlato in passato dell’attacco di BlackCat all’università di Pisa che sfociò nella pubblicazione di moltissimi dati personali di studenti e docenti dell’istituto. Ricordiamo anche l’attacco di Rhysida all’Università di Salerno come anche l’attacco all’università di Tor Vergata sferrato dalla cyber gang STORMOUS.

La pubblicazione di un avviso sul data leak site (DLS), consente a LockBit di aumentare la pressione nei confronti dell’organizzazione. In questo modo, anche se le aziende non vogliono pagare per la cifratura dei dati (prima estorsione), attraverso la minaccia dell’esposizione dei dati, (seconda estorsione) la cybergang tenta di raggiungere il proprio obiettivo ovvero ottenere il pagamento del riscatto.

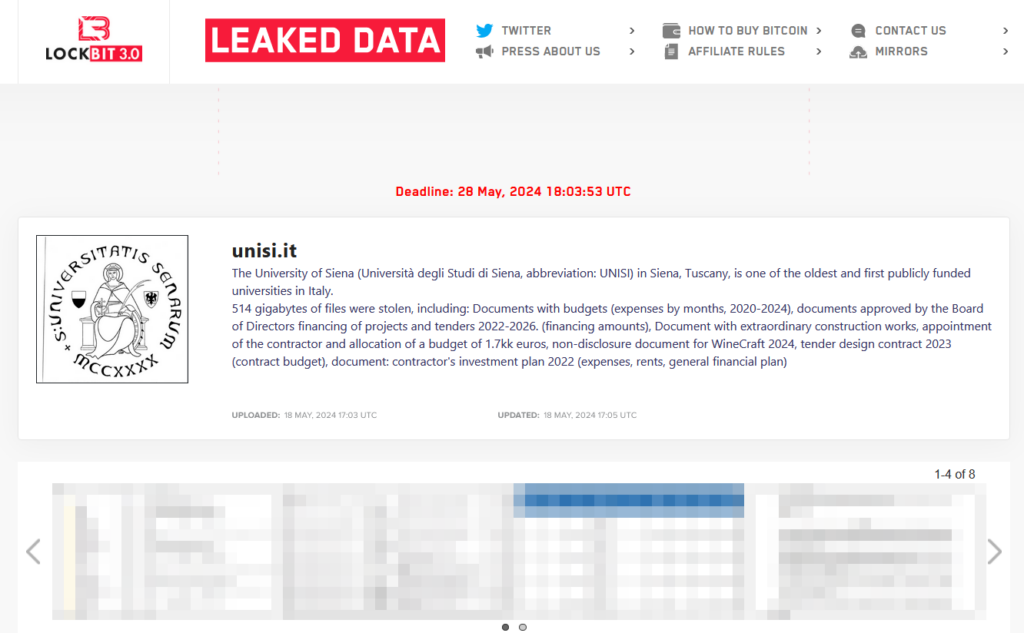

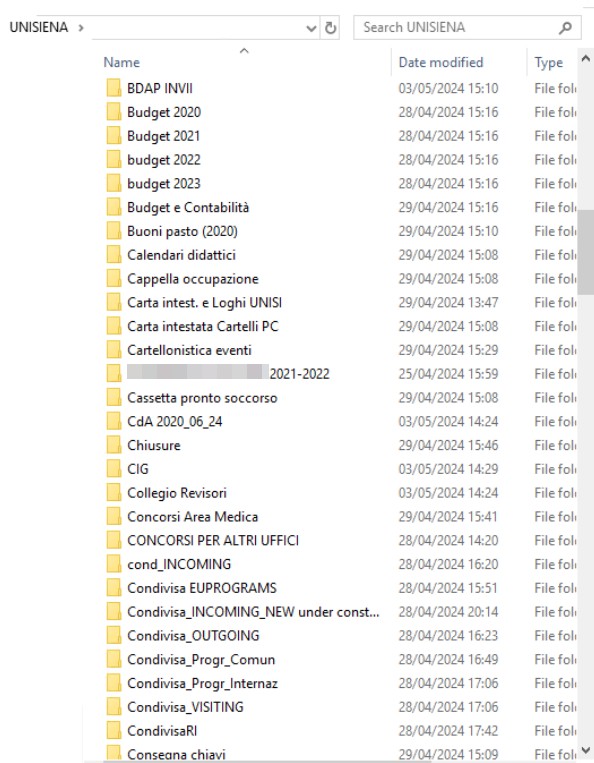

Lockbit pubblica anche alcuni samples dei dati esfiltrati dalle infrastrutture IT dell’azienda.

Sul sito della TODO group viene riportato quanto segue: “L’Università degli Studi di Siena (UNISI) di Siena, in Toscana, è una delle più antiche e prime università finanziate con fondi pubblici in Italia. Sono stati rubati 514 gigabyte di file, tra cui: Documenti con i bilanci (spese per mesi, 2020-2024), documenti approvati dal Consiglio di Amministrazione per il finanziamento di progetti e gare d’appalto 2022-2026. (importi di finanziamento), documento con lavori straordinari di costruzione, nomina dell’appaltatore e assegnazione di un budget di 1,7kk euro, documento di non divulgazione per WineCraft 2024, contratto di progettazione di gara 2023 (budget di contratto), documento: piano di investimento dell’appaltatore 2022 (spese, affitti, piano finanziario generale)”.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

LockBit è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

LockBit è una cyber gang che restite da molto tempo nel mercato delle affiliazioni RaaS rinnovandosi costantemente. Ha iniziato le sue operazioni a settembre 2019 chiamandosi ABCD per poi cambiare il suo nome in Lockbit. Successivamente il marchio è stato rinominato in LockBit 2.0 apportando diverse novità e a giugno 2021, sono stati apportati dei cambiamenti introducendo la piattaforma Lockbit 3.0.

LockBit 3.0 introduce diverse novità, come una piattaforma di bug-hunting relativa alle infrastrutture utilizzate dalla gang, l’acquisto di criptovaluta, una nuova sezione per gli affiliati e ulteriori modi per monetizzare che possono essere sintetizzate in:

Ovviamente il costo per ogni tipologia di “servizio” è differente e si può pagare in Bitcoin o in Monero.

La cyber gang LockBit è una tra le più longeve in assoluto nell’underground criminale. Conta moltissimi affiliati e molte infiltrazioni all’interno delle sue infrastrutture da parte delle forze dell’ordine. L’operazione Cronos 1 riuscì ad abbattere il DLS di LockBit e pubblicò una serie di informazioni sulla gang, come ad esempio gli pseudonimi dei suoi affiliati. Riuscirono ad entrare nelle infrastrutture IT della gang attraverso una falla PHP presente all’interno del backend, anche se il DLS venne nuovamente rimesso online poche ore dopo con tanto di comunicato stampa di LockBitSupp.

Qualche tempo dopo, le forze dell’ordine sequestrarono nuovamente le nuove infrastrutture IT della banda criminale nell’operazione Cronos 2, promettendo di fornire al mondo il nominativo di LockBitSupp, cosa che ancora risulta essere avvolta nel mistero. Assegnarono anche una taglia di 10 milioni di dollari a chi fornirà informazioni di prima mano sul vertice della gang.

Lockbit, ha già colpito numerose organizzazioni sia pubbliche che private in Italia, in tutte e tre le varianti ransomware rilevate. Facendo riferimento alle organizzazioni private delle quali abbiamo parlato su Red Hot Cyber troviamo:

Invece per quanto concerne le azienda pubbliche abbiamo:

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.