I ricercatori di sicurezza informatica del team FACCT Threat Intelligence hanno recentemente identificato una nuova campagna dannosa da parte del gruppo di hacker RedCurl, che prende di mira organizzazioni in Australia, Singapore e Hong Kong. Gli attacchi hanno colpito i settori dell’edilizia, della logistica, del trasporto aereo e dell’estrazione mineraria.

Il gruppo RedCurl, attivo dal 2018 e identificato per la prima volta nel 2019, è specializzato in spionaggio informatico. Gli aggressori utilizzano strumenti unici per rubare corrispondenza aziendale, dati personali dei dipendenti e documenti legali.

Dal momento della prima infezione della rete presa di mira fino al furto vero e proprio dei dati, di solito passano dai due ai sei mesi, poiché gli hacker pianificano attentamente tutte le loro azioni.

Un’analisi dell’attività di RedCurl ha mostrato che il gruppo continua ad espandere la geografia delle sue operazioni. Dei 40 attacchi riusciti, solo la metà si è verificata in Russia e nei paesi della CSI, mentre il resto è avvenuto nel Regno Unito, in Germania, Canada e Norvegia.

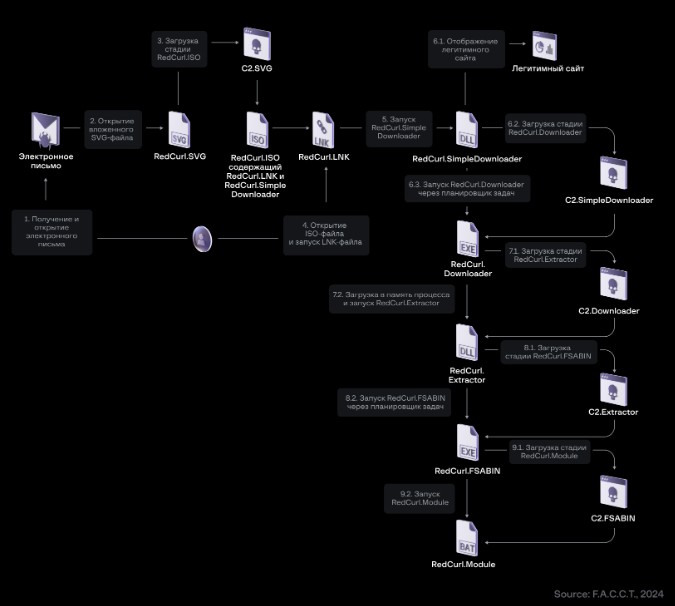

Negli attacchi della fine del 2023, il gruppo ha continuato a utilizzare e-mail con allegati file SVG o RAR per le infezioni iniziali. Questi file sono solitamente mascherati da documenti ufficiali di aziende note come Amazon e Samsung e includono meccanismi per scaricare codice dannoso.

RedCurl utilizza sofisticati meccanismi per rafforzare la propria presenza sul sistema della vittima, anche attraverso la creazione di attività pianificate nello Scheduler di Windows. Le fasi successive dell’attacco prevedono la raccolta di informazioni sul sistema e il loro successivo invio ai server C2 controllati dagli hacker.

I ricercatori hanno anche trovato esempi di attacchi riusciti in cui gli aggressori sono riusciti a esfiltrare istantanee del database di Active Directory di aziende australiane.

In risposta alle minacce e ai rischi posti dal gruppo RedCurl, gli esperti FACCT raccomandano alle aziende di rafforzare la sicurezza della posta elettronica, formare i dipendenti a riconoscere gli attacchi di phishing, monitorare attività insolite nell’Utilità di pianificazione di Windows e utilizzare soluzioni specializzate per proteggere Active Directory.

Tutte le tattiche, tecniche e procedure (TTP) utilizzate dagli aggressori, nonché gli indicatori di compromissione (IoC), sono descritti in dettaglio nel rapporto completo dei ricercatori.