Un altro attacco è stato rivendicato dagli hacktivisti del gruppo Abnaa AlSaada (|أبناء الصعدة ). Dalle schermate acquisite da Red Hot Cyber, gli hacker sono risusciti ad accedere ai sistemi di controllo della fabbrica Profal factory israeliana. Al momento mentre stiamo scrivendo l’articolo, il 14/11/2023 alle 22:04, il sito non risulta raggiungibile.

L’impianto Propal è uno dei più avanzati nel suo campo. L’automazione e l’innovazione tecnologica consentono all’azienda di produrre profili in alluminio ad alto livello e in breve tempo, riducendo al minimo i danni all’ambiente attraverso il riciclaggio.

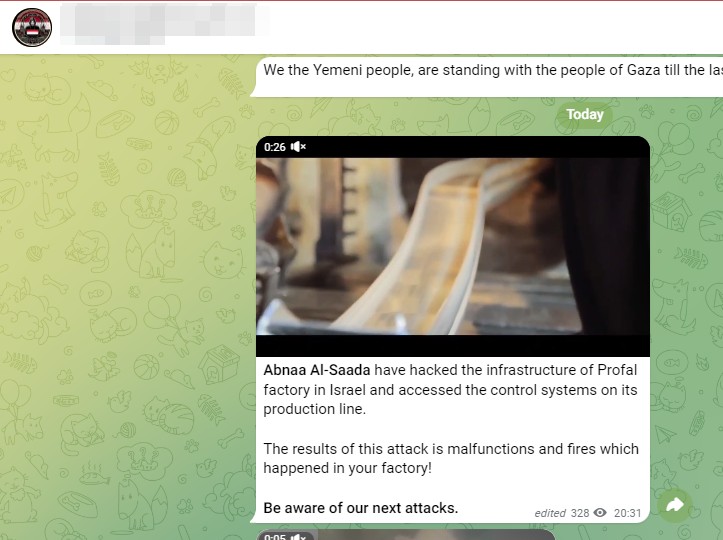

Gli hacktivisti inviano una mail alla redazione di RHC, ma accedendo sul loro canale Telegram viene rivendicato l’attacco informatico dove riportano quanto segue:

Profal factory in Israel was hacked

Abnaa AlSaada hacked the infrastructure of Profal factory in Israel and accessed the control systems on its production line.

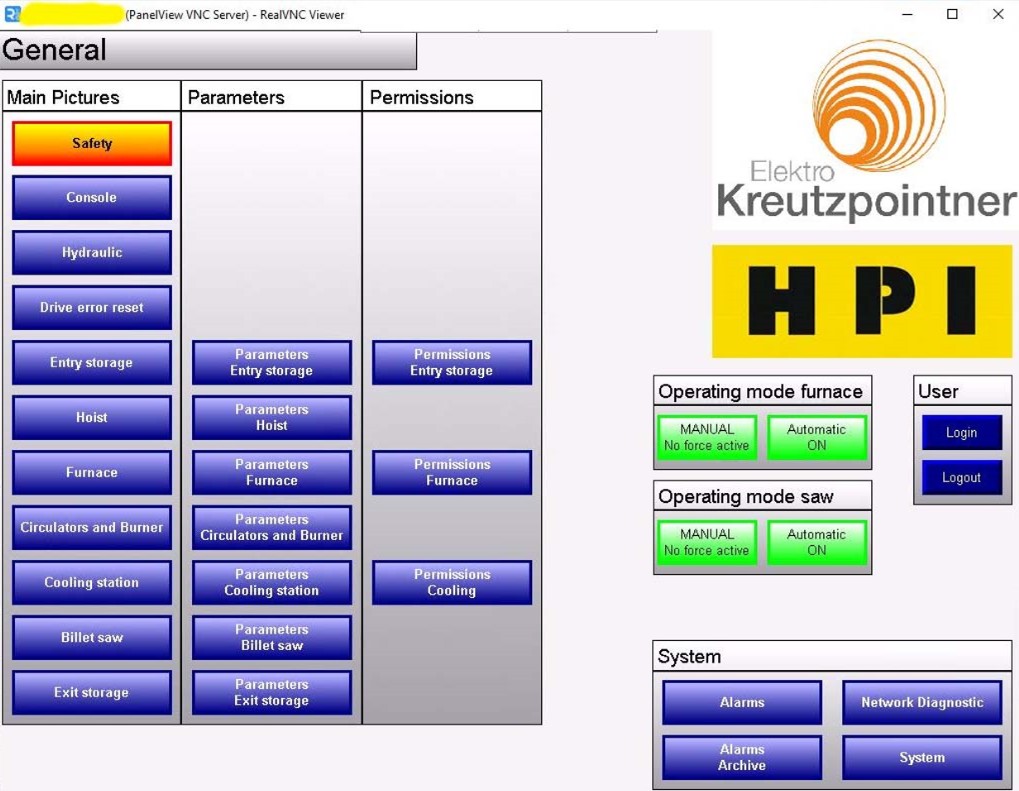

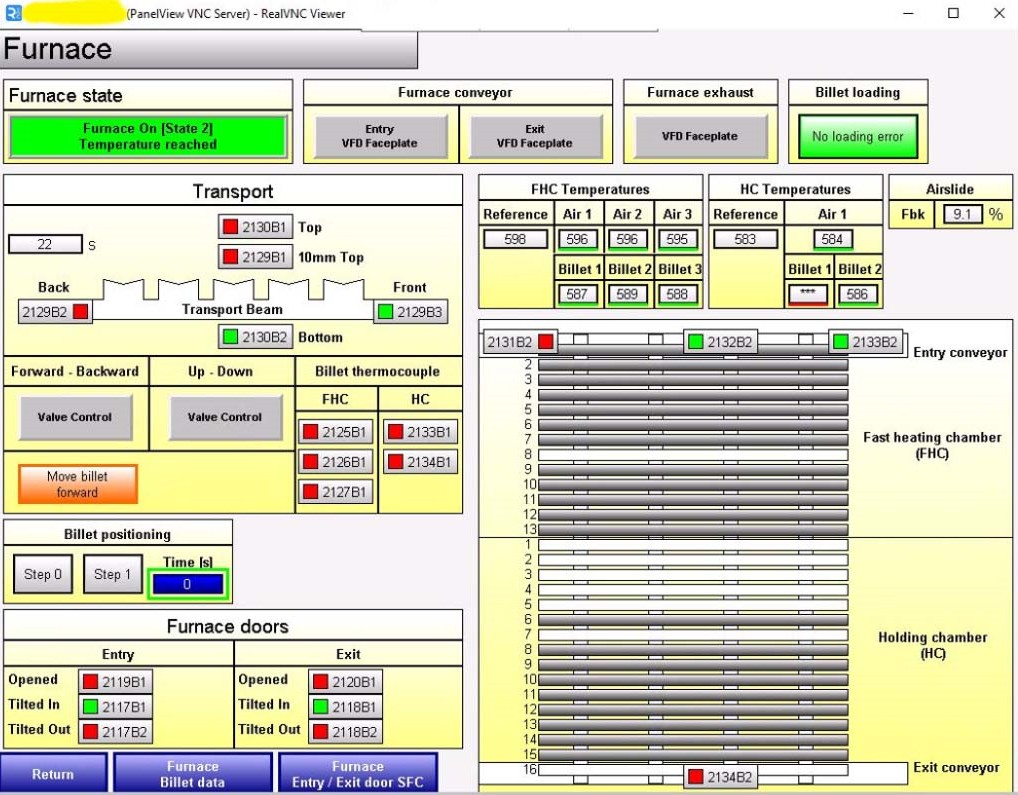

Gli hacker riportano all’interno della mail inviata a RHC e all’interno del loro canale Telegram una serie di samples. In tali samples vengono mostrati dei pannelli dei sistemi industriali utilizzati dall’azienda.

Si tratta del secondo attacco informatico sferrato dagli Hacktivisti nell’arco di una settimana. Questo sottolinea l’importanza della gestione delle vulnerabilità nei sistemi OT. Le aziende di settori strategici, come la produzione alimentare, o dei laminati industriali come in questo caso, sono chiamate a rafforzare le loro difese digitali. Tutto questo risulta importante per evitare conseguenze gravi sulla produzione e sulla sicurezza dei dati.

Oltre alle implicazioni sulla sicurezza aziendale, l’attacco solleva inevitabilmente questioni politiche, data la provenienza yemenita del gruppo Abnaa AlSaada. Mentre il conflitto in corso nello Yemen (iniziato nel 2014 e tutt’ora in corso) continua a dividere le nazioni, gli scontri si spostano ora anche nel cyberspazio, mettendo in evidenza la portata globale delle tensioni regionali.