La nuova campagna dannosa è stata notata dagli specialisti della società di sicurezza informatica Uptycs.

Secondo loro, gli aggressori inviano email di phishing agli italiani con un infostealer all’interno. Questo malware è scritto in C# e può rubare informazioni di sistema, crypto wallet e dati del browser, cookie e credenziali della vittima.

I portafogli crittografici che vengono presi di mira sono i seguenti:

Maggiori dettagli su quanto sta accadendo sono stati forniti dall’azienda milanese SI.net.

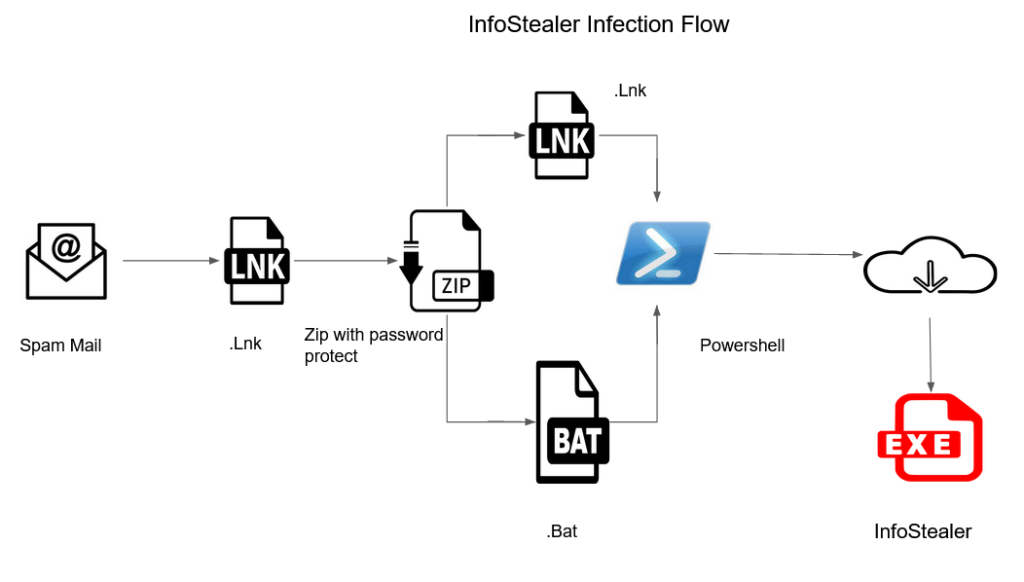

Gli esperti hanno affermato che le e-mail di phishing contenevano un collegamento che, una volta cliccato, scaricava un archivio ZIP con all’interno un file LNK e BAT.

AgidCert: Campagna Malware italiana – Trojan osservato per la prima volta

— SI.net Servizi Informatici (@SinetNews) December 6, 2022

Link: ZIP (con password)

⚔️ TTP: Email > link > zip > lnk + bat

🔍 Occorre analizzare in tutto 4 stadi per giungere al malware finale

💣 IoC https://t.co/asli5xCzsG

ℹ️ Inf… pic.twitter.com/wlFTYYPduv

Quando si esegue un file dall’archivio, viene avviato lo stesso script che scarica il payload del malware da GitHub e quindi installa l’infostealer sul dispositivo della vittima.

Una volta installato, l’infostealer raccoglie i dati della vittima e li invia a un dominio controllato dagli aggressori.

Gli esperti raccomandano alle organizzazioni di implementare forti controlli di sicurezza e soluzioni anti-malware a più livelli per prevenire tali attacchi.

| File name | Md5 hash |

| IT_Fattura_n99392.zip | 325aae0178932659c1d89a49328066a6 |

| Fattura 06-12-2022.lnk | 6fff73f5118cee25cf496fbd192aa940 |

| Fattura_IT9032003.bat | 6f6c9bcd7104d5265ebaba45e7ccd463 |

| image.png | a4b2c798c9dc65108efbcad5992ee5b0 |

| NETFramework.zip | 6ad0d1cb0da4f71f25c64871b027f274 |

| start.exe | 7353f60b1739074eb17c5f4dddefe239 |

| lib32.exe | 72eae711b521c031d8c4616459f6da89 |

| Ejefqnxog.dll(Memory) | 1c875687265b91415cabff665af8c801 |

| https[:]//dl.dropboxusercontent.com/s/52eq2p19vc0dcei/IT_Fattura_n99392.zip |

| http[:]//116.203.19.97/1/lib32.hta |

| http[:]//116.203.19.97/1/Fattura_IT9032003.bat |

| https[:]//github.com/NET-FrameWork-x64/NET/raw/main/NETFramework.zip |

| https[:]//github.com/alibaba2044/hauL2/raw/main/wininfo64.zip |

| 195[.]201.23.210 |