Recentemente Google ha rilasciato un urgente bug fix relativo ad una nuova vulnerabilità monitorata con il CVE-2025-2783. Si tratta di una grave falla di sicurezza su Chrome Browser che è stata sfruttata in attacchi attivi.

L’attacco è stato sferrato attraverso e-mail di phishing che hanno preso di mira organi di stampa, istituti scolastici e organizzazioni governative in Russia. Inoltre, il CVE-2025-2783 è progettato per essere eseguito insieme a un exploit aggiuntivo che facilita l’esecuzione di codice remoto.

“Google è a conoscenza di segnalazioni secondo cui esiste in natura un exploit per CVE-2025-2783”, ha riportato nella correzione Google in un avviso tecnico. Google non ha rivelato ulteriori dettagli tecnici sulla natura degli attacchi. La vulnerabilità è stata inserita in Chrome versione 134.0.6998.177/.178 per Windows.

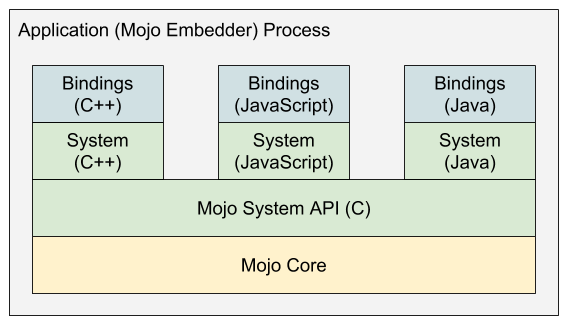

La vulnerabilità, viene identificata con il nome Mojo facendo riferimento a una raccolta di librerie di runtime che forniscono un meccanismo indipendente dalla piattaforma per la comunicazione tra processi (IPC).

“In tutti i casi, l’infezione si è verificata immediatamente dopo che la vittima ha cliccato su un link in un’e-mail di phishing e il sito web degli aggressori è stato aperto tramite il browser web Google Chrome”, hanno affermato i ricercatori . “Non è stata richiesta alcuna ulteriore azione per essere infettati. L’essenza della vulnerabilità è dovuta a un errore logico all’intersezione tra Chrome e il sistema operativo Windows, che consente di aggirare la protezione sandbox del browser.”

“Tutti gli artefatti di attacco analizzati finora indicano un’elevata sofisticatezza degli aggressori, consentendoci di concludere con sicurezza che dietro questo attacco c’è un gruppo APT sponsorizzato da uno stato”, hanno affermato i ricercatori.

Il CVE-2025-2783, è il primo zero-day di Chrome attivamente sfruttato dall’inizio dell’anno. I ricercatori di Kaspersky Boris Larin e Igor Kuznetsov sono stati accreditati per aver scoperto e segnalato la falla il 20 marzo 2025.

Il fornitore russo di sicurezza informatica, nel suo stesso bollettino, ha caratterizzato lo sfruttamento zero-day di CVE-2025-2783 come un attacco mirato tecnicamente sofisticato, indicativo di una minaccia persistente avanzata (APT). Sta monitorando l’attività con il nome di Operation ForumTroll.

Si dice che i link di breve durata siano stati personalizzati per i bersagli, con lo spionaggio come obiettivo finale della campagna. Le email dannose, ha affermato Kaspersky, contenevano inviti presumibilmente provenienti dagli organizzatori di un legittimo forum scientifico ed esperto, Primakov Readings.