Gli scienziati hanno assemblato gli elementi chiave di un sistema informatico in un unico filo flessibile, persino lavabile in lavatrice. L’idea è di intrecciare molti di questi fili in tessuto per creare “computer in fibra”: indumenti dotati di intelligenza e sensori integrati.

Questo è il passo successivo per i tessuti intelligenti, o e-textile: materiali con componenti elettronici che ampliano le capacità dei dispositivi indossabili e consentono la creazione, ad esempio, di tessuti e display interattivi. I primi esempi sono stati LilyPad nel 2007: moduli cuciti per indumenti, giocattoli e oggetti d’arte interattivi. Ma la maggior parte delle soluzioni presenta da tempo un problema comune: i fili stessi non potevano fare quasi nulla e non contenevano componenti individuali, il che rendeva difficile leggere i segnali biologici ed elaborare i dati in tempo reale.

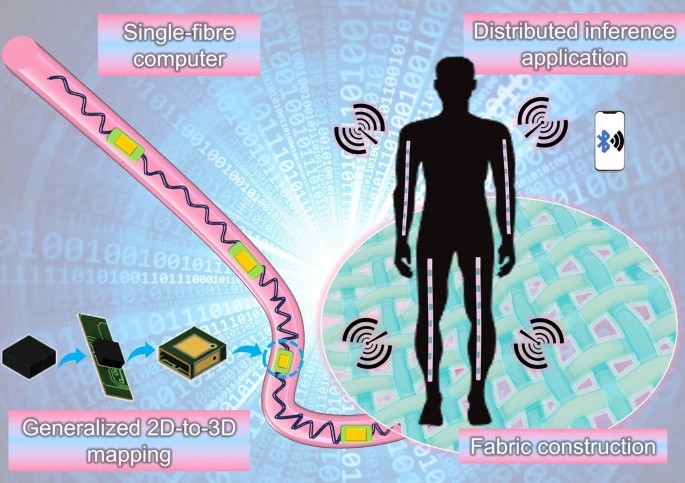

Nel loro nuovo lavoro, i ricercatori hanno racchiuso sensori, comunicazioni, elaborazione e memoria in un unico filo elastico. Ogni filo si allunga del 60% ed è lavabile in lavatrice, rendendolo adatto all’uso quotidiano. Ogni fibra contiene otto dispositivi: quattro sensori (un fotodiodo, un sensore di temperatura, un accelerometro e un sensore PPG che misura le variazioni nell’assorbimento della luce cutanea ed è adatto al monitoraggio della frequenza cardiaca), oltre a un microcontrollore, due moduli di comunicazione e unità di gestione dell’alimentazione. Insieme, questo consente la raccolta, l’elaborazione e l’archiviazione dei dati, nonché la trasmissione dei risultati.

Per testare il sistema nella pratica, quattro “fili intelligenti” sono stati cuciti in una manica e in una gamba di un pantalone e a un volontario è stato chiesto di eseguire una serie di esercizi a corpo libero: squat, affondi, plank e rotazioni delle braccia. Ogni filo ha attivato la propria rete neurale addestrata, riconoscendo i movimenti in tempo reale. Una singola fibra ha identificato correttamente il tipo di azione nel 67% dei casi e, lavorando insieme a quattro fili, la precisione è aumentata al 95%.

Gli autori sottolineano che un simile progresso dimostra la potenza del rilevamento cooperativo “multi-nodo” e dell’elaborazione distribuita: i calcoli locali su ciascuna fibra sono integrati da una soluzione di rete e il sistema diventa più affidabile e preciso.

I ricercatori ammettono che ci sono ancora sfide da superare prima dell’applicazione su larga scala: accelerare lo scambio di dati tra thread, ridurre il consumo energetico ed espandere la larghezza di banda disponibile. Vedono i prossimi passi nello sviluppo di protocolli di comunicazione più veloci e a bassa latenza, specificamente pensati per i “computer in fibra”. Se questo avrà successo, l’abbigliamento sarà davvero in grado non solo di “sentire” una persona, ma anche di comprenderne i movimenti in tempo reale, senza compromettere la praticità e la normale cura degli oggetti.