Siamo giunti all’epilogo di questo critico incidente informatico iniziato i primi di dicembre, ma che oggi si chiude con la divulgazione pubblica dei dati esfiltrati dalla cybergang LockBit 2.0 nelle underground.

Per chi volesse approfondire quanto è successo in questo mese e mezzo, da quando Lockbit si è infiltrata nelle infrastrutture IT dell’azienda, vi rimandiamo alla timeline sull’incidente informatico che riporta tutti i fatti giorno per giorno accaduti.

Contrariamente a quanto riportato questo pomeriggio 15/01/2021 sui nostri social network, la cyber gang LockBit 2.0, pubblica a sorpresa i dati della ULSS6 Euganea di Padova, anche se in precedenza ne aveva prolungato il countdown al 18 gennaio.

Le cartelle che vengono riportate all’interno del Data Leak Site riportano le date del 6 e del 7 dicembre, praticamente e precisamente i giorni di quando è avvenuto l’incidente ransomware all’azienda sanitaria locale veneta.

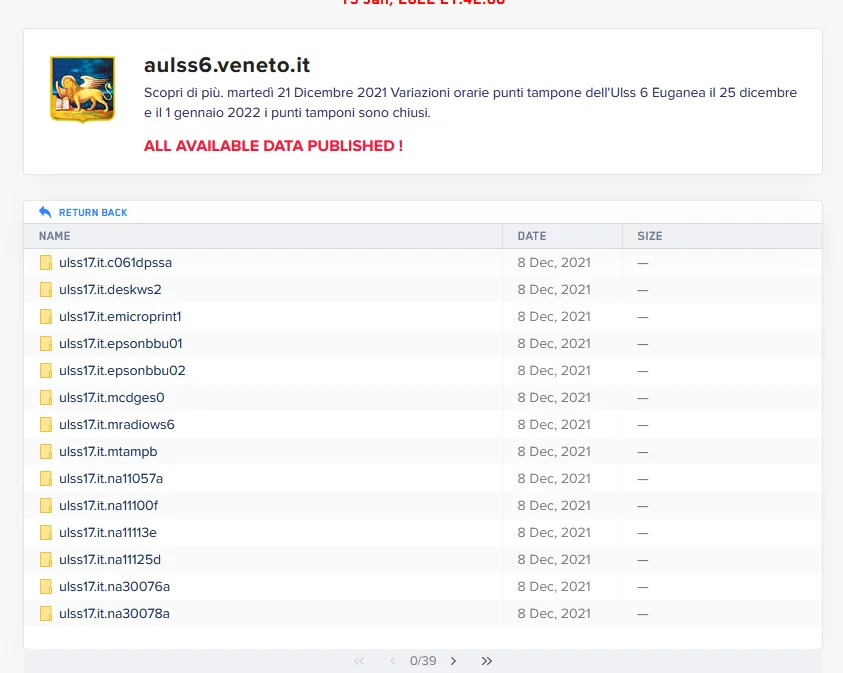

Andando ad esplorare le directory messe a disposizione sul data leak site (DLS) di LockBit, troviamo due directory che hanno come nome “ulss2” e “ulss3”.

Aprendo tali cartelle, troviamo al loro interno una lista presumibilmente delle macchine violate con al loro interno una ulteriore directory “data” con dentro i documenti esfiltrati.

I documenti sono moltissimi, in differenti tipologie quali pdf, documenti word, documenti excel e file json e possiamo svolgere solo una parziale analisi vista la vastità dei dati pubblicati.

Andando ad analizzare le informazioni, sono presenti moltissimi documenti che riportano alla gestione dell’ospedale, come ad esempio i “tamponi covid” svolti dai medici, infermieri e tutto il personale sanitario, i turni degli ospedalieri, modalità di gestione dell'”esecuzione esami in terapia intensiva”, le “Linee guida per la protezione dalle radiazioni ionizzanti”, i “cedolini paga” degli addetti all’ospedale, informazioni sul “Budget” dei reparti e molto altro ancora.

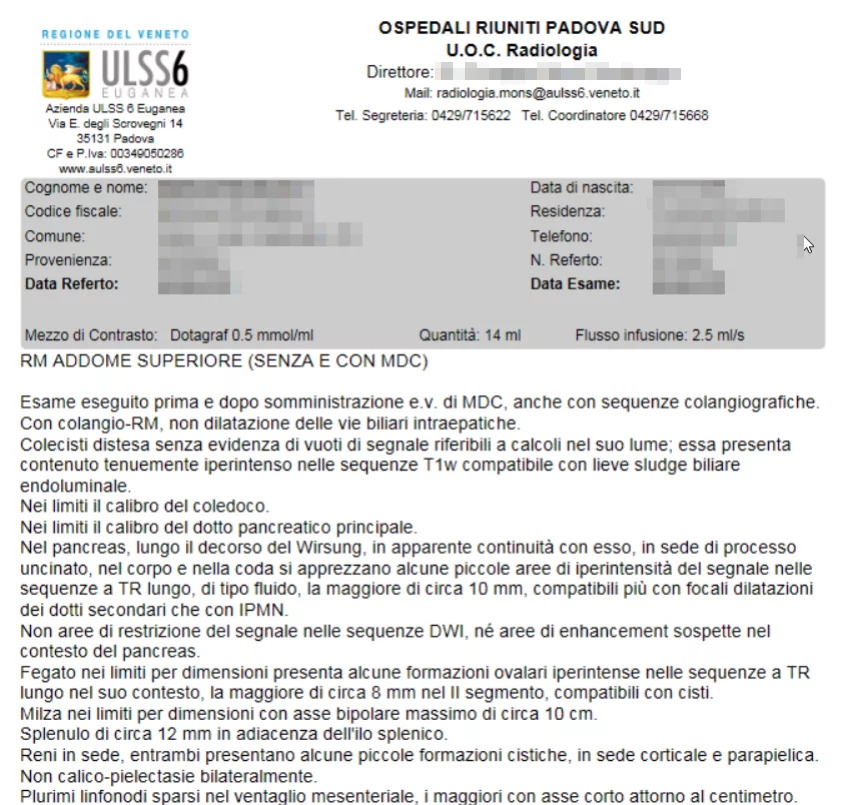

Relativamente ai pazienti, sono presenti moltissime informazioni sanitarie, quali ad esempio i referti medici svolti, come in questo caso nell’unità di radiologia.

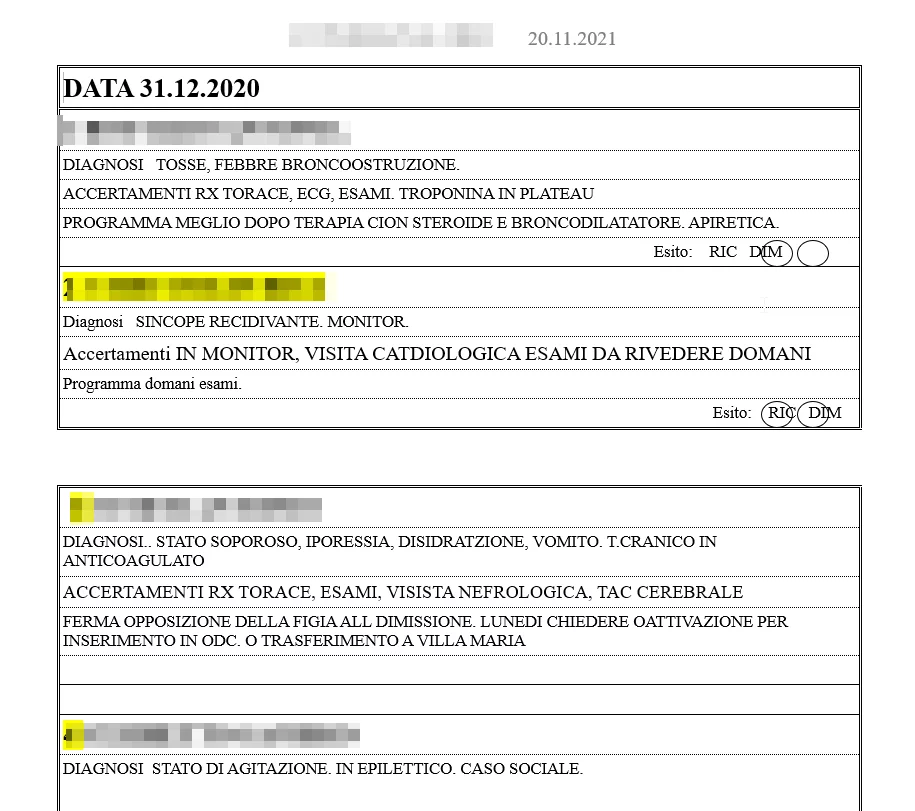

Inoltre sono presenti anche diagnosi svolte presumibilmente in pronto soccorso dove vengono riportate le informazioni dei pazienti.

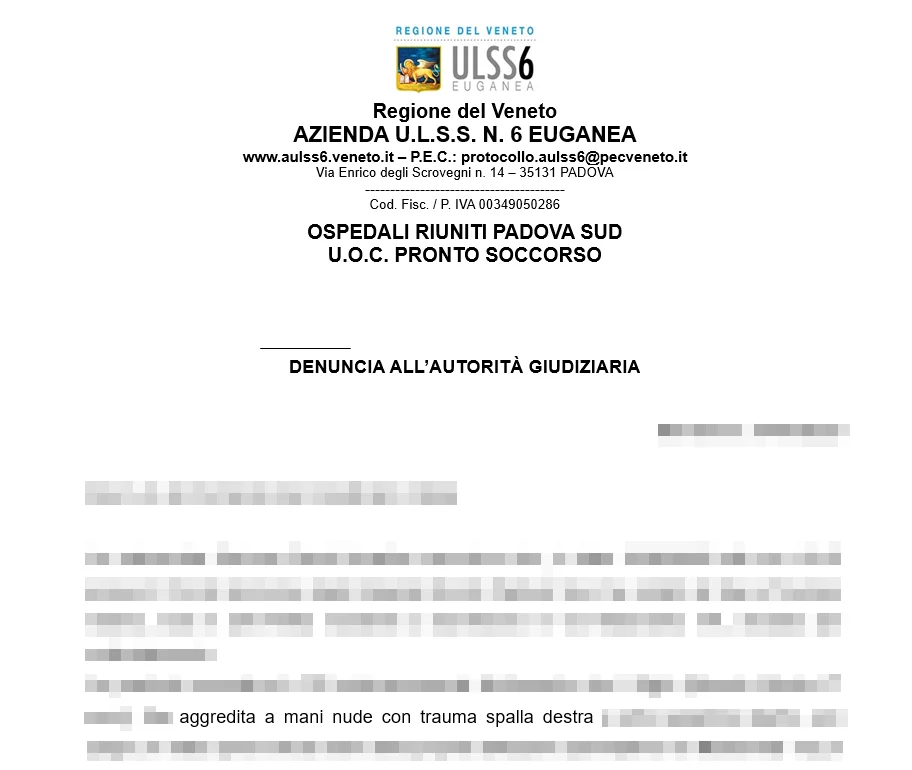

E delle denunce all’autorità giudiziaria svolte direttamente dall’ospedale, che riportano anche la tipologia di aggressione subita, la data e il luogo, le persone coinvolte e i fatti accaduti.

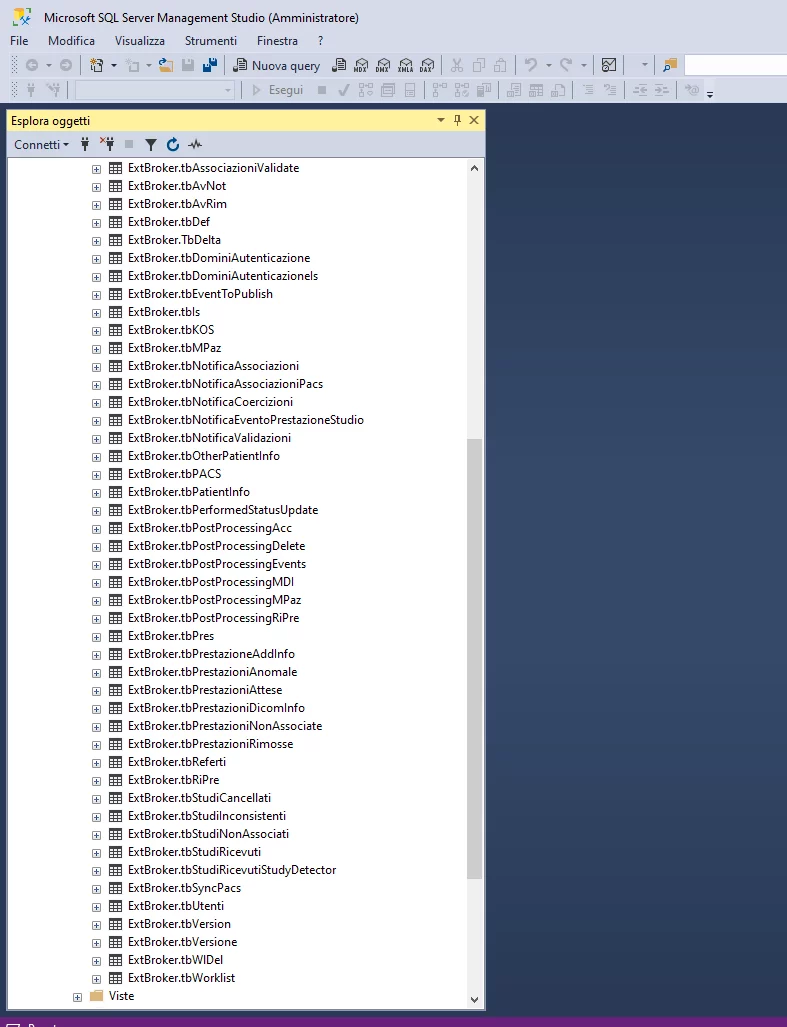

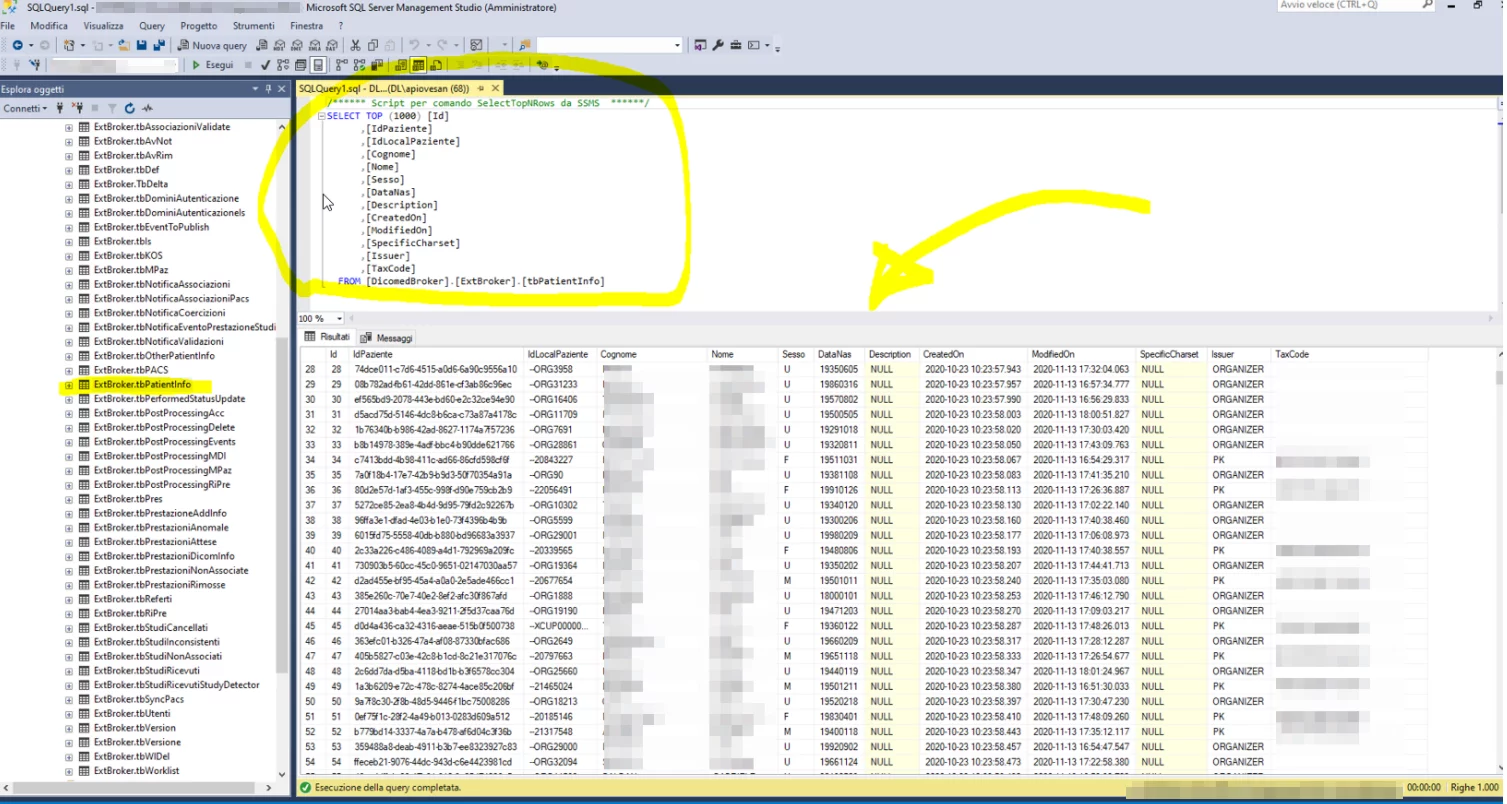

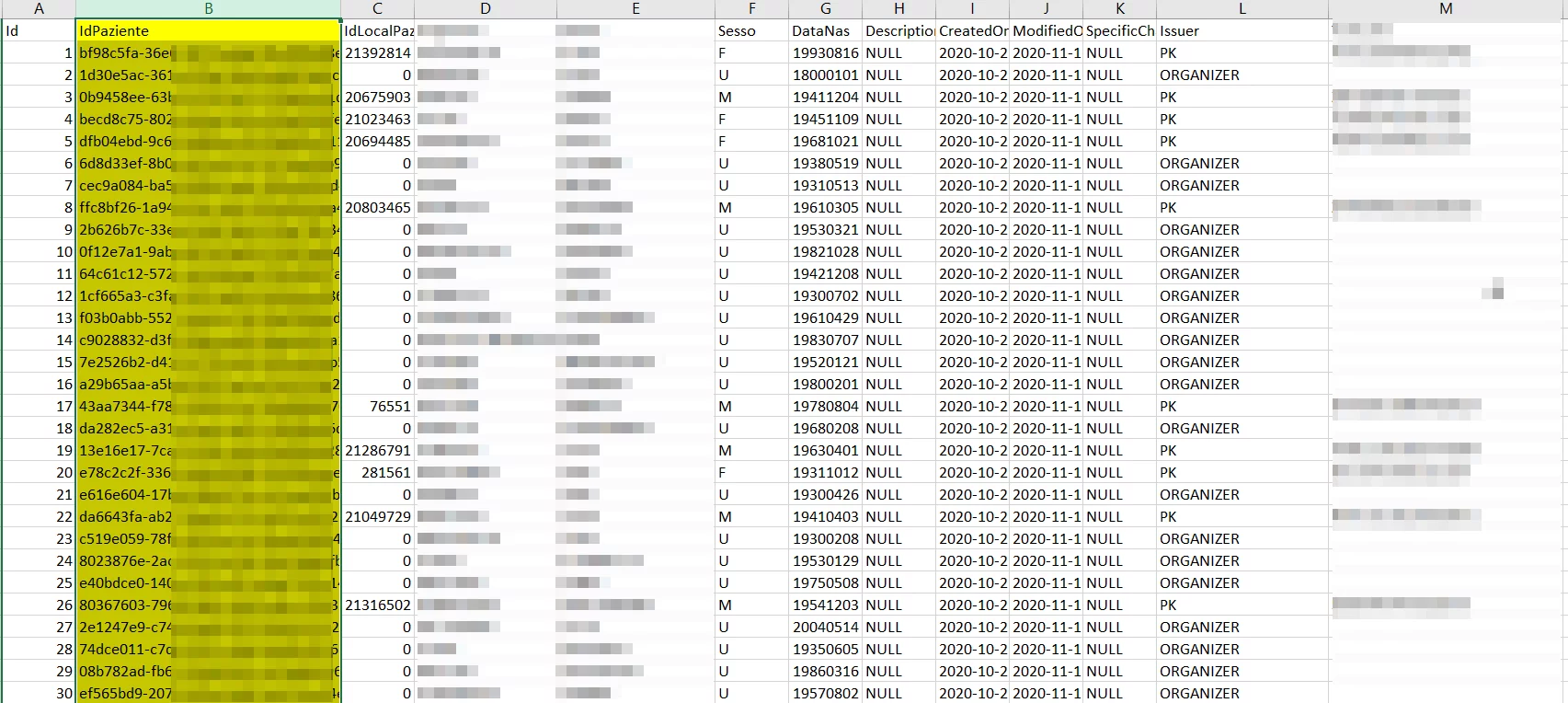

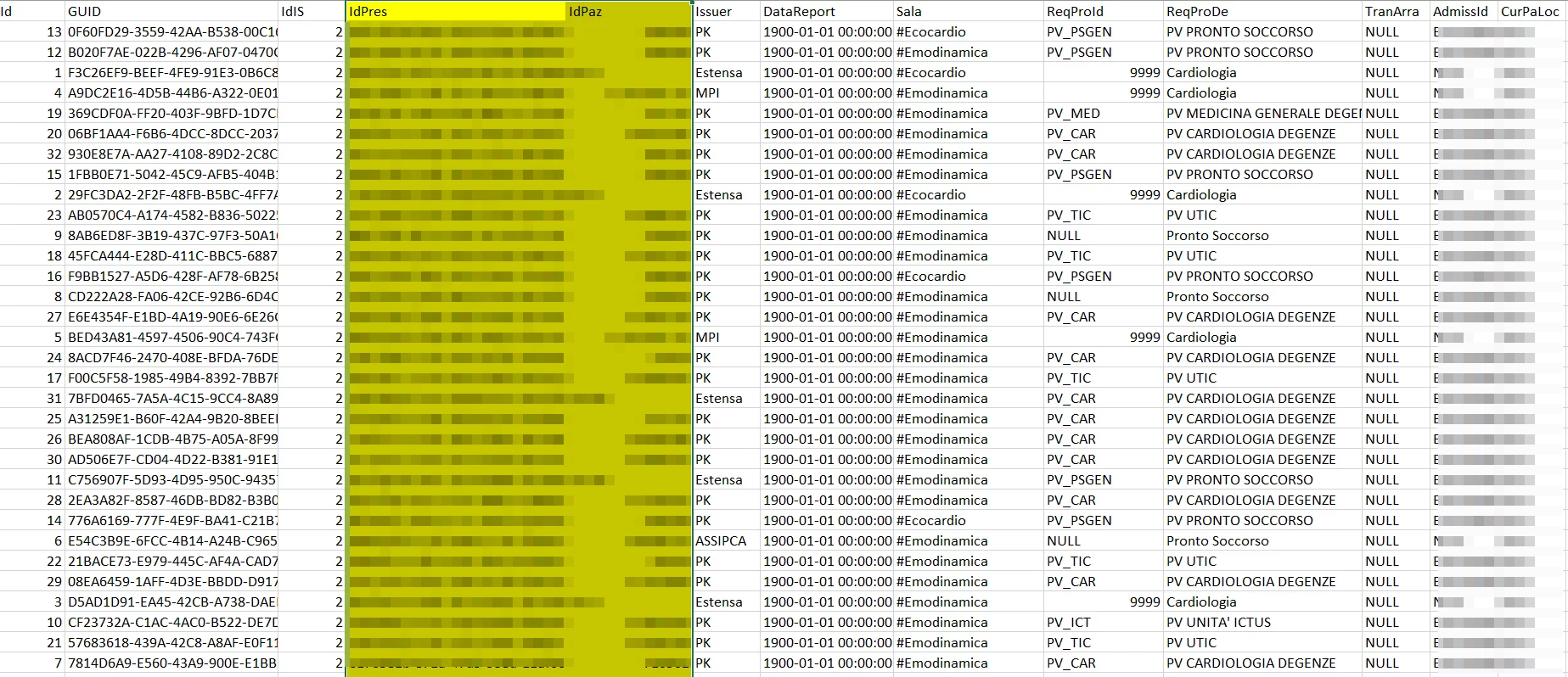

Sono presenti inoltre delle basi dati SQL Server, che abbiamo aperto per comprendere cosa potessero contenere ed è qui che ci sono informazioni molto interessanti.

Andando ad analizzare tali tabelle presenti nel database quali “prestazioni”, “infoPazienti” è possibile correlare varie tabelle ed informazioni per poter ricavare la lista degli esami medici svolti dalle persone, se tali analisi sono state fatte in pronto soccorso oppure in altri reparti.

In sintesi, si tratta di un altro tassello importante relativo ai dati delle persone italiane e troviamo moltissime informazioni sulla gestione interna dell’ospedale, dei medici e del personale ospedaliero, oltre che a moltissimi documenti ed informazioni relative ai pazienti dell’ospedale contenenti dati personali e dati sanitari.

Presumibilmente i database essendo piccoli, potrebbero essere solo una quota parte delle informazioni in possesso della cyber gang, la quale probabilmente starà rivendendo tali dati nelle underground.

A questo punto attendiamo un commento da parte delle istituzioni, in modo da comprendere cosa verrà fatto per ristabilire una corretta postura cyber all’interno dell’azienda sanitaria veneta.

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali. Nel caso ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.