Una precedente violazione di fine del 2022 ha visto la cyber gang criminale Ragnar Locker pubblicare 37GB di dati dell’Azienda Ospedaliera di Alessandria.

La rivendita di dati esfiltrati da aziende è un fenomeno comune nell’ambito del crimine informatico. I criminali informatici possono ottenere accesso non autorizzato ai sistemi informatici delle aziende e rubare informazioni sensibili come nomi, indirizzi email, numeri di carte di credito e altri dati personali degli utenti.

Una volta ottenuti i dati, i criminali possono decidere di rivenderli a terzi sul mercato nero del crimine informatico. Questi terzi possono essere altri criminali informatici che li utilizzano per effettuare attacchi di phishing o truffe online, oppure possono essere aziende legittime che cercano di acquisire informazioni sui loro clienti o sui loro competitori.

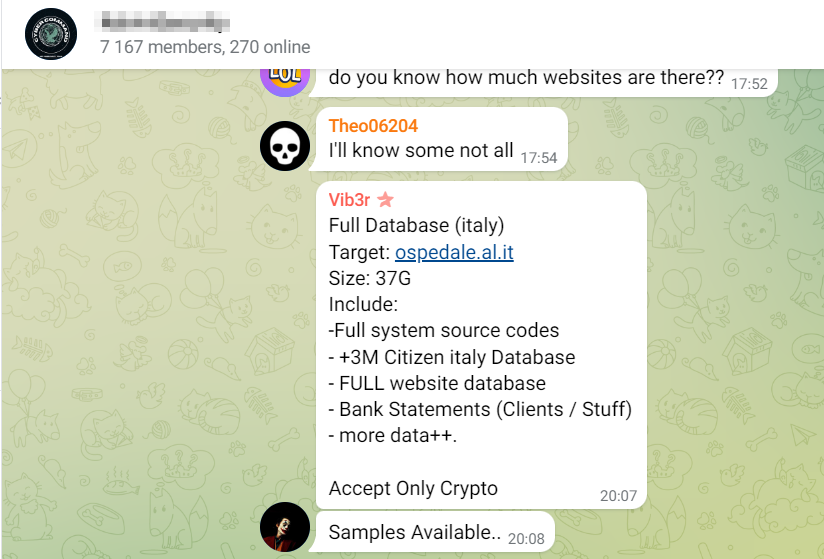

Nel caso specifico non si tratta quindi di una nuova violazione, ma di una violazione precedente che contiene informazioni utili per ulteriori attacchi mirati. Si parla di oltre 3 milioni di cittadini italiani, oltre al database completo del sito e altre informazioni.

Questa volta tali dati sono stati messi in vendita all’interno di una nota chat criminale su telegram, come riportato di seguito.

Il motivo per cui i dati esfiltrati vengono rivenduti più volte è perché i criminali informatici possono guadagnare denaro ripetutamente dalla stessa fonte di informazioni.

Una volta che i dati vengono venduti una prima volta, il loro valore diminuisce, ma rimangono ancora utili per scopi illeciti. Quindi, i criminali possono continuare a rivendere i dati più volte a differenti acquirenti, fino a quando non diventano completamente obsoleti o superati da nuove informazioni più recenti.

Inoltre, i criminali possono anche “riciclare” i dati già esfiltrati, ovvero utilizzare le stesse informazioni per attaccare diverse vittime, ad esempio inviando email di phishing mirate a diverse persone utilizzando gli stessi dettagli di accesso rubati.

In sintesi, la rivendita di dati esfiltrati è un’attività criminale lucrativa per i criminali informatici, poiché possono guadagnare denaro vendendo i dati ripetutamente a differenti acquirenti.

Dobbiamo quindi entrare nell’ottica che ogni dato divulgato in rete costituisce un piccolo pezzo di un puzzle utile per costruire l’identità digitale di una persona. Un pezzo di un puzzle da solo non permette di identificare l’immagine finale, ma tanti pezzi di un puzzle possono farci comprendere la figura rappresentata quale sia, anche se il puzzle non è completamente finito.

Ecco quindi che ogni dato personale riversato nelle underground è perso per sempre e che anche se non attuale, potrà consentire di ricreare, attraverso attività di correlazione, una immagine più chiara di un determinato individuo.

Pertanto ogni singolo databreach o perdita di dati è un problema di tutti. Avendo tra le mani queste informazioni è possibile profilare gli utenti e quindi effettuare frodi telematiche altamente mirate ed eseguire attività di social engineering.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…