Gli utenti dei dispositivi NAS (Network Attached Storage) QNAP stanno segnalando attacchi ai propri sistemi con il ransomware eCh0raix, noto anche come QNAPCrypt.

L’autore delle minacce dietro questo particolare malware ha intensificato la propria attività circa una settimana prima di Natale, assumendo il controllo dei dispositivi con privilegi di amministratore.

Gli utenti del forum di BleepingComputer che gestiscono i sistemi QNAP e Synology NAS hanno segnalato regolarmente attacchi ransomware eCh0raix, ma molti di loro hanno iniziato a rivelare incidenti intorno al 20 dicembre.

L’aumento del numero di attacchi è confermato dal servizio ID ransomware, dove gli invii hanno iniziato ad aumentare il 19 dicembre e sono diminuiti verso il 26 dicembre.

Il vettore di infezione iniziale rimane poco chiaro al momento. Alcuni utenti ammettono di essere stati imprudenti e di non aver protetto adeguatamente il dispositivo (ad esempio esponendolo a Internet con una connessione non sicura); altri affermano che una vulnerabilità in Photo Station di QNAP ha permesso agli aggressori di provocare il caos.

Indipendentemente dal percorso di attacco, sembra che l’attore ransomware eCh0raix crei un utente nel gruppo di amministratori, che consente loro di crittografare tutti i file sul sistema NAS.

Gli utenti QNAP, alcuni dei quali utilizzano il dispositivo NAS per scopi aziendali, hanno segnalato sul forum BleepingComputer che il malware ha crittografato immagini e documenti.

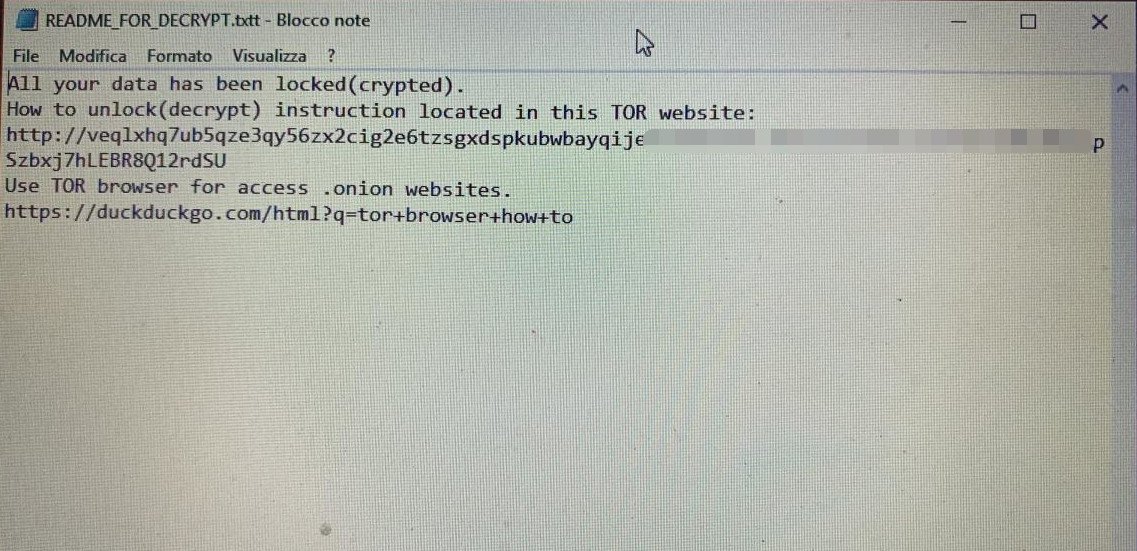

Richiesta di riscatto. Fonte BleepingComputer.

A parte il picco nel numero di attacchi, ciò che spicca in questa campagna è che l’attore ha sbagliato a digitare l’estensione per la richiesta di riscatto e ha utilizzato l’estensione “.TXTT”.

Sebbene ciò non impedisca la visualizzazione delle istruzioni, potrebbe creare un problema per alcuni utenti, che dovranno far aprire dal sistema operativo il file con un programma specifico (es. Blocco note) o caricarlo in tale programma.

BleepingComputer ha visto richieste di ransomware ech0raix che vanno da .024 ($ 1.200) a .06 bitcoin ($ 3.000) durante questi recenti attacchi. Alcuni utenti non avevano opzioni di backup e hanno dovuto pagare la cyber gang per recuperare i propri file.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…