Gli esperti di Volexity hanno riportato recentemente di come dei criminali informatici hanno sfruttato una vulnerabilità 0day in Sophos Firewall, che è stata corretta dal produttore nel marzo 2022. I ricercatori affermano che gli hacker cinesi del gruppo DriftingCloud hanno utilizzato tale bug.

A marzo 2022 è stata rilasciata una patch per la vulnerabilità CVE-2022-1040, che è stata valutata come critica sulla scala CVSS (9,8 punti su scala 1 a 10). All’epoca, è stato segnalato che il bug consente agli aggressori remoti di aggirare l’autenticazione tramite il portale utente del firewall o tramite il pannello di amministrazione Web e quindi eseguire codice arbitrario.

La vulnerabilità è stata originariamente scoperta da un ricercatore anonimo che l’ha segnalata tramite il programma ufficiale di ricompense dei bug e ha affermato che il problema riguarda Sophos Firewall 18.5 MR3 (18.5.3) e precedenti.

A quel tempo erano già stati segnalati attacchi che utilizzavano questo problema, ma si sapeva poco: il produttore ha scritto che il bug veniva sfruttato principalmente negli attacchi contro obiettivi dei paesi dell’Asia meridionale.

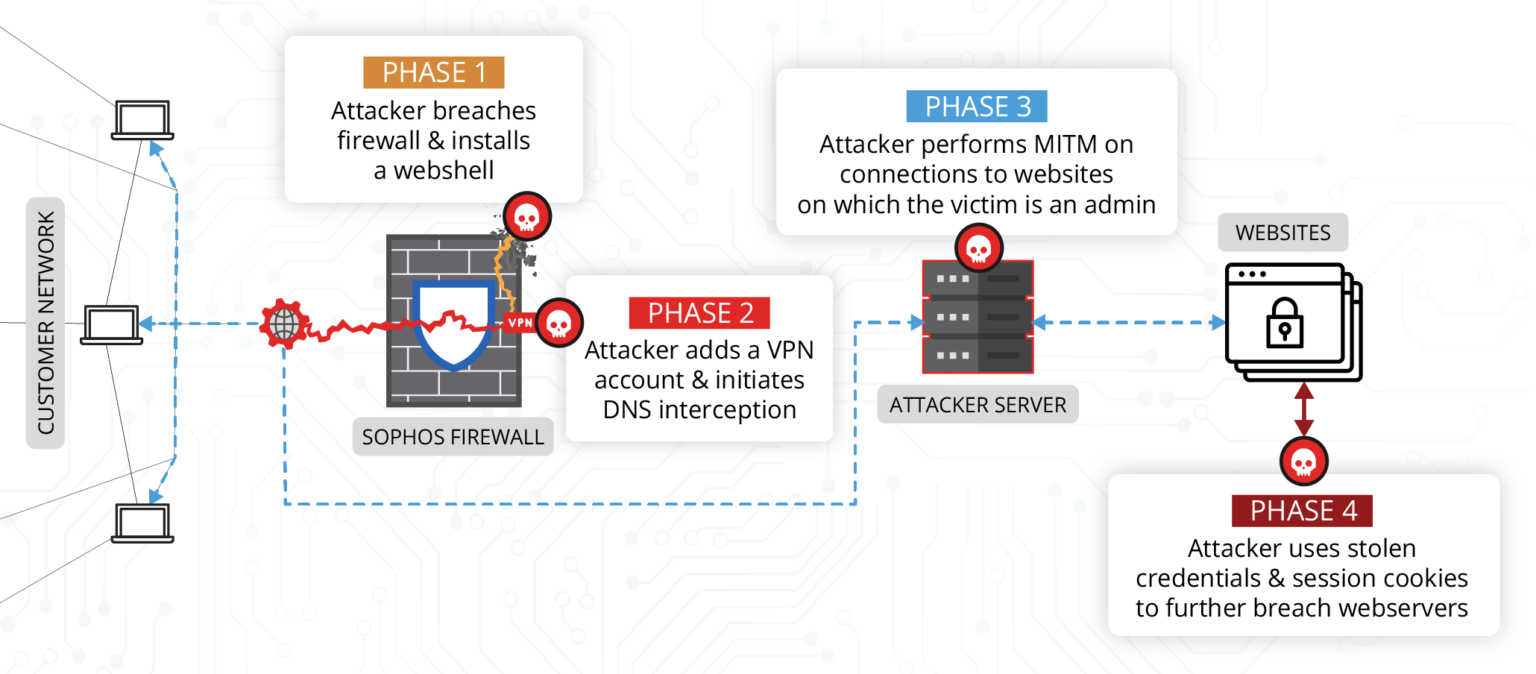

Come dicono ora gli analisti di Volexity, gli hacker cinesi, che tracciano sotto il nome di DriftingCloud, utilizza CVE-2022-1040 dall’inizio di marzo, a partire da circa tre settimane prima del rilascio della patch. Gli aggressori hanno utilizzato l’exploit per compromettere il firewall, installare backdoor di webshell e malware.

L’accesso a Sophos Firewall è stata solo la prima fase della compromissione, consentendo un attacco MitM (modificando le risposte DNS per alcuni siti controllati dall’azienda vittima).

“Ciò ha consentito agli aggressori di intercettare le credenziali dell’utente e i cookie di sessione per l’accesso amministrativo al CMS del sito”

afferma il rapporto.

Di conseguenza, gli hacker sono entrati nelle pagine di amministrazione del CMS utilizzando i cookie rubati e hanno installato il plug-in File Manager per elaborare i file sul sito (caricare, scaricare, eliminare, modificare). Inoltre, dopo aver ottenuto l’accesso al server web, gli aggressori hanno installato PupyRAT, Pantegana e Sliver, tre malware per l’accesso remoto ampiamente disponibili.

Quando Volexity ha iniziato a indagare su questi hack, gli aggressori erano ancora attivi, consentendo agli investigatori di seguire quasi tutte le fasi degli attacchi. Si noti che gli hacker hanno cercato di mascherare il proprio traffico accedendo alla shell Web installata tramite richieste al file login.jsp legittimo.

“A prima vista, potrebbe sembrare che si tratti di un tentativo di forza bruta e non di un’interazione con una backdoor. Gli unici elementi reali che sembravano insoliti nei file di registro erano i valori del referrer e i codici di stato della risposta”

affermano gli esperti.

Si noti inoltre che durante gli attacchi, gli hacker hanno utilizzato l’infrastruttura Behinder, precedentemente utilizzata negli attacchi di altri APT cinesi che hanno sfruttato il bug CVE-2022-26134 in Atlassian Confluence.