Gli esperti hanno avvertito che la vulnerabilità critica monitorata dal CVE-2023-28771nei firewall Zyxel, della quale avevamo riportato in precedenza. Tale falla di sicurezza è già stata sfruttata dagli hacker. In particolare, la botnet Mirai utilizza attivamente il nuovo bug.

Il problema è stato scoperto dagli specialisti di TRAPA Security e ha ricevuto una valutazione di 9,8 punti su 10 nella scala di valutazione della vulnerabilità CVSS.

Il bug, risolto alla fine di aprile, era correlato alla gestione errata dei messaggi di errore in alcune versioni del firewall e consentiva a un utente malintenzionato non autenticato di “eseguire comandi da remoto inviando pacchetti personalizzati ad un dispositivo vulnerabile”.

Il problema riguardava:

Come hanno ora avvertito gli specialisti della US Infrastructure and Cyber Security Agency (CISA), tale bug è già utilizzato dagli hacker criminali.

I dettagli su questi attacchi sono stati rivelati dagli specialisti della sicurezza delle informazioni di Rapid7, Shadowserver e dal noto specialista Kevin Beaumont.

Zyxel firewalls CVE-2023-28771 (pre-auth remote command OS injection) is being actively exploited to build a Mirai-like botnet. Internet-wide sweeps seen by over 700 of our IKEv2 aware honeypot sensors, since May 26th. Exploit PoC is public, so expect an increase in attacks. pic.twitter.com/5GSiLhCrAJ

— Shadowserver (@Shadowserver) May 27, 2023

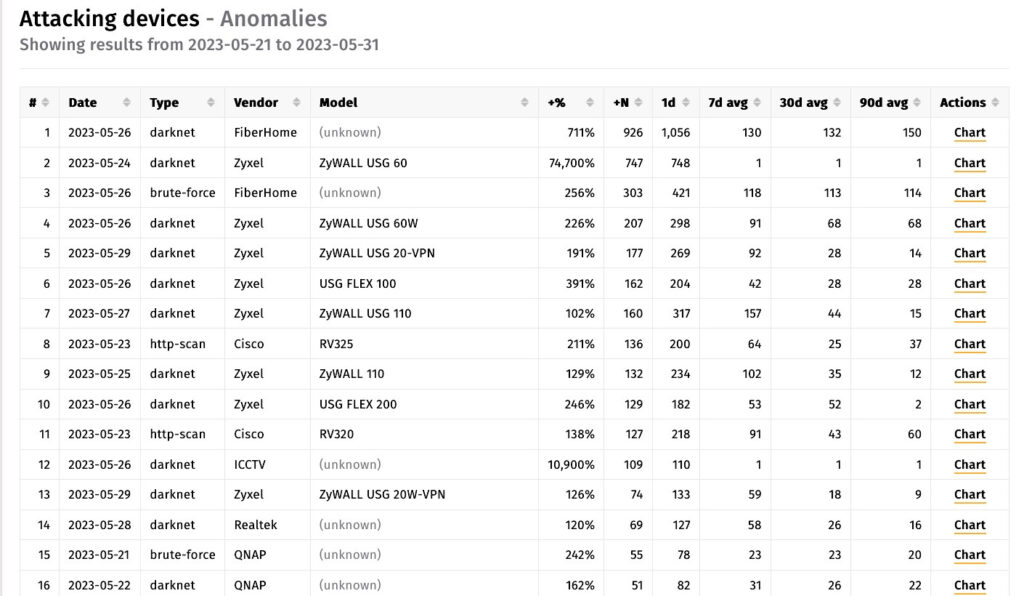

Ad esempio, un malware Mirai ha utilizzato il CVE-2023-28771 in attacchi il 26 maggio 2023. Tale malware viene solitamente utilizzato per lanciare attacchi DDoS, ma può anche eseguire altre attività.

I ricercatori osservano che gli attacchi utilizzano l’exploit PoC pubblicamente disponibile per questa vulnerabilità.

Gli esperti di Shadowserver avvertono i proprietari dei dispositivi che qualsiasi dispositivo vulnerabile che non ha ancora ricevuto le patch dovrebbe essere considerato compromesso.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…