I black hacker che hanno violato Electronic Arts il mese scorso, hanno rilasciato l’intera cache dei dati rubati dopo non essere riusciti a estorcere alla società il denaro e successivamente a vendere i file rubati a un acquirente di terze parti.

I dati, scaricati su un forum clandestino di criminalità informatica lunedì 26 luglio, vengono ora ampiamente distribuiti sui siti torrent.

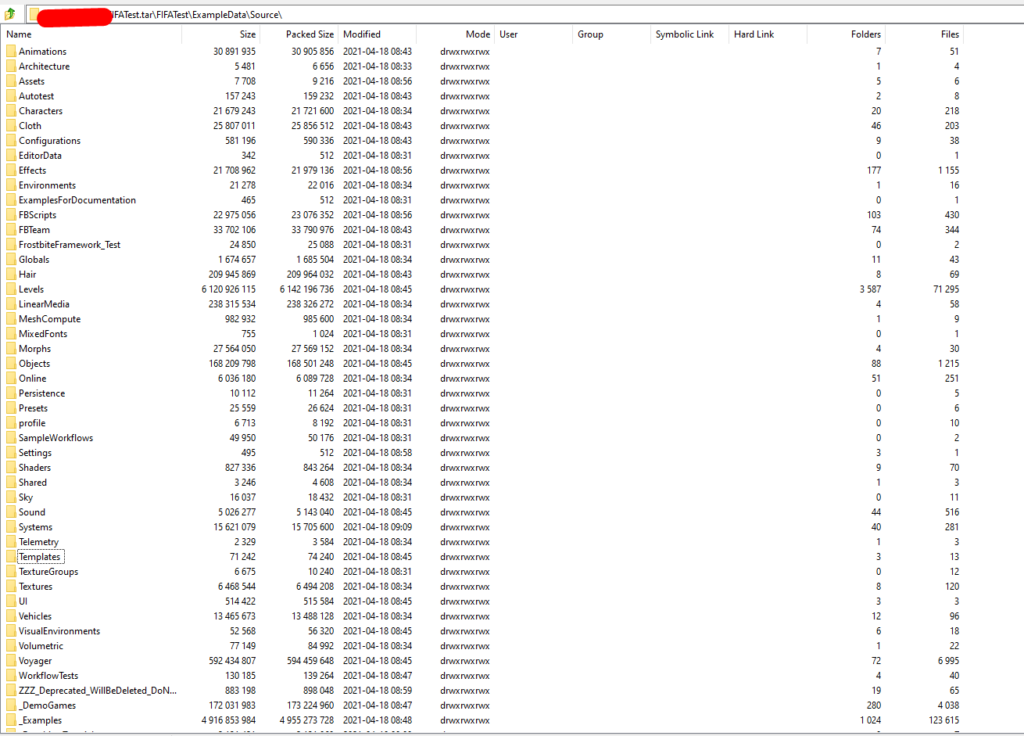

Secondo una copia del dump ottenuta, i file trapelati contengono il codice sorgente del gioco di calcio FIFA 21, inclusi strumenti per supportare i servizi lato server dell’azienda.

L’esistenza di questa fuga di notizie è stata inizialmente rivelata il 10 giugno, quando gli hacker hanno pubblicato un thread su un forum di hacking sotterraneo affermando di essere in possesso di dati EA, che erano disposti a vendere per 28 milioni di dollari .

In un’intervista con Motherboard, gli hacker hanno affermato di aver ottenuto l’accesso ai dati dopo aver acquistato cookie di autenticazione per un canale Slack interno di EA da un mercato del dark web chiamato Genesis.

Gli hacker hanno affermato di aver utilizzato i cookie di autenticazione per imitare l’account di un dipendente EA già registrato e accedere al canale Slack di EA e quindi ingannare uno staff di supporto IT di EA per concedere loro l’accesso alla rete interna dell’azienda.

Da lì, gli hacker hanno quindi proceduto a scaricare più di 780 GB di codice sorgente dai repository di codice interni dell’azienda.

Mentre inizialmente, gli hacker speravano di guadagnare un sacco di soldi dall’hack della EA, non sono riusciti a trovare acquirenti sul mercato, poiché i dati rubati erano per lo più codice sorgente privo di valore per altri gruppi di criminalità informatica, la maggior parte dei quali sono interessati a dati personali o finanziari dell’utente.

Dopo non essere riusciti a trovare un acquirente, gli hacker hanno cercato di estorcere denaro dalla EA, chiedendo alla società di pagare una somma non divulgata ed evitare che i dati trapelassero online.

Inizialmente, hanno rilasciato una cache di 1,3 GB di codice sorgente FIFA il 14 luglio.

In una dichiarazione inviata a The Record dopo il rilascio dei dati completi, EA ha confermato che

“non è stato effettuato l’accesso ai dati dei giocatori… a seguito all’incidente, abbiamo già apportato miglioramenti alla sicurezza e non ci aspettiamo un impatto sui nostri giochi o sulla nostra attività”

ha detto a The Record un portavoce della EA.

“Stiamo lavorando attivamente con le forze dell’ordine e altri esperti come parte di questa indagine penale in corso”.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…